Le week-end du 13 mai 2017, une attaque informatique de grande ampleur a touché plus de 150 pays dans le monde et des centaines de milliers de PC, appartenant aussi bien à des entreprises qu’à des particuliers. D’aucuns estiment qu’il s’agit de la plus grande attaque par ransomware de l’histoire et qu’elle n’est que la première vague d’une tendance qui va s’accroitre avec les années. En effet, les conditions sont réunies pour des attaques sans précédent : l’informatique se démocratise mais sa maîtrise, même rudimentaire, ne se développe pas aussi vite ; des parcs entiers d’ordinateurs ne sont jamais mis à jour ; des failles de sécurité sont gardées secrètes par ceux qui les trouvent, gouvernements ou pirates.

Cela étant dit, avant de paniquer et de brûler tout ce qui ressemble de près ou de loin à un ordinateur, il est possible de prendre quelques habitudes simples pour éviter le pire. Et si ces précautions vous semblent rudimentaires, regardez autour de vous et demandez-vous si, dans votre entourage proche, vous ne connaîtriez pas quelqu’un qui les ignore…

Mettre à jour ses logiciels

Tant qu’il faudra le répéter, nous le répéterons. Les mises à jour n’ajoutent pas simplement des fonctionnalités à vos appareils, elles corrigent surtout des bugs et des failles de sécurité. C’est pour cela qu’il est important d’avoir un PC à jour, quel que soit son système d’exploitation et qu’il est aussi important de choisir un smartphone ou une tablette tactile d’un constructeur qui propose un suivi à long terme de son matériel.

Le problème de la mise à jour d’un parc informatique est plus complexe, notamment parce que les coûts sont plus élevés. Cela dit, beaucoup d’entreprises, aujourd’hui, considèrent cela comme une priorité basse — et finissent par encore tourner sous Windows XP, payant à Microsoft des forfaits de mise à jour même après l’abandon de l’OS par la firme. Avec une attaque comme WannaCry, les priorités changeront peut-être, notamment si la perte financière liée à une seule attaque montre aux administrateurs qu’il est moins coûteux de mettre à jour.

Cela vaut également pour les logiciels que vous utilisez : plus ils sont populaires, plus ils risquent d’attirer la convoitise des hackers. Les navigateurs comme Chrome ou Firefox ont pris l’habitude de se mettre à jour automatiquement en arrière-plan sans que vous n’ayez rien à faire mais d’autres logiciels vont vous demander régulièrement d’appuyer sur un bouton pour les mettre à jour. N’hésitez pas.

Faire des sauvegardes quotidiennes ou hebdomadaires

La pratique du backup ou de la sauvegarde de ses données est entrée dans la routine des utilisateurs aguerris d’un ordinateur mais elle n’est pas évidente pour tout le monde. On préfère bien souvent ne pas y penser et imaginer qu’il n’y aura pas de problème. C’est faux et en plus d’être une sécurité à bien des égards (qui peut prévoir une défaillance technique d’un disque dur ?), la sauvegarde peut diminuer l’impact d’une attaque par ransomware.

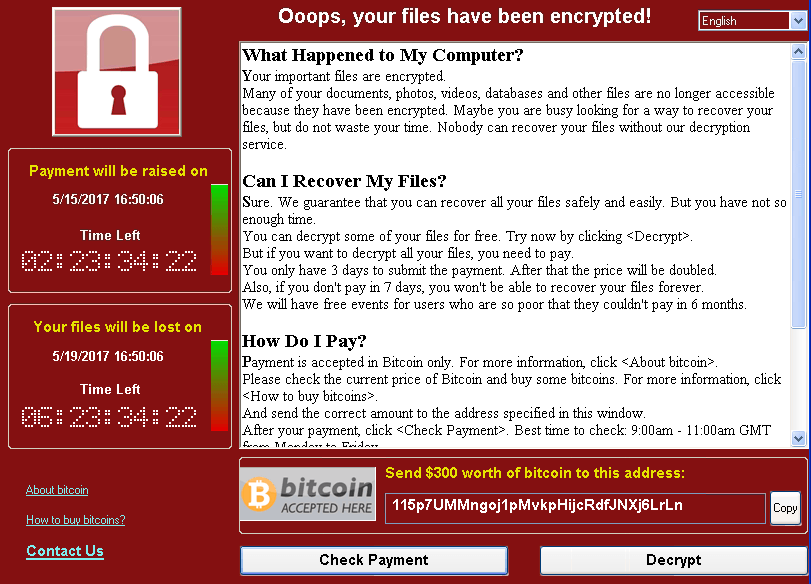

En effet, si l’on prend l’exemple de WannaCrypt, on s’aperçoit que l’action du logiciel malveillant est fort simple : il chiffre le disque dur qu’il contamine et donne la clef de déchiffrement à l’utilisateur qu’en échange d’une certaine somme. Si toutes vos données sont sauvegardées sur un disque dur tiers qui n’a pas été infecté et que vous avez mis en place un backup quotidien de vos fichiers les plus importants, vous n’avez que faire de ces menaces : tout ce que cela vous coûtera, c’est quelques heures pénibles à remettre à zéro votre ordinateur et à réinstaller vos logiciels.

Il existe des dizaines de manières de faire une copie de ses fichiers. Vous pouvez simplement brancher un disque dur externe tous les soirs et utiliser un logiciel de synchronisation (ou tout faire à la main, après tout, c’est mieux que rien) ou investir dans un NAS avec une sauvegarde automatique de vos fichiers via votre réseau local (redondante, si possible). Il est également possible aujourd’hui de payer des abonnements à des services comme CrashPlan ou même Dropbox pour sauvegarder vos fichiers à distance. Pour vos photos, des services gratuits comme Google Photos pourraient vous convenir.

Une sauvegarde externe et bien conçue de vos fichiers vous prémunira de la plupart des attaques

Liolfil, un de nos fidèles lecteurs, insiste sur la sauvegarde qui est, pour lui, la clef de la sécurité face à des attaques de ce type. Nous nous sommes permis de reproduire ici son commentaire, qui décrit avec précision ce à quoi devrait ressembler une sauvegarde ultime de vos fichiers :

« Pour se prévenir au mieux, il faut des sauvegardes régulières de ses données avec les propriétés suivantes :

- droits d’écriture sur les sauvegardes limités au logiciel de sauvegarde (donc non partagées en Samba sur le réseau avec les droits d’écriture : tous les rançongiciels aujourd’hui parcourent et chiffrent les données des partages réseau sur lesquels un ordinateur infecté peut écrire) ;

- sauvegardes historisées (incrémentales, différentielles…) : s’il n’y a pas d’historisation (suffisante pour remonter avant l’infection, J-3 par exemple si l’attaque a lieu vendredi soir et qu’on restaure lundi !), la sauvegarde est inutile et copiera allègrement des données chiffrées par dessus les précédentes ;

- sauvegardes automatiques : il ne faut pas que l’utilisateur final ait à faire une copie manuellement, par exemple à l’ancienne sur un disque dur externe qu’il branchera uniquement pendant la copie, car c’est la meilleure façon d’oublier de les faire et se retrouver à poil en cas de problème (rançongiciel ou autre) avec des sauvegardes obsolètes et donc inutiles ;

- sauvegardes testées : les disques ça plante, des secteurs se corrompent, une sauvegarde qu’on ne peut restaurer en cas de besoin est inutile. Ça passe par des statistiques sur les supports physiques (SMART), des tests de restauration et autres mécanismes de vérification normalement intégrés à votre logiciel de sauvegarde ;

- sauvegardes redondées : selon ses finances et la valeur que l’on donne à ses données, on peut souhaiter multiplier les supports. NAS, disque externe, service en ligne (cloud™)… voir la stratégie 3-2-11 pour le top du top (mais là on s’éloigne du pur contexte des rançongiciels). »

Ne plus se faire avoir par des mails frauduleux

Bien souvent, une attaque personnelle ou massive commence par une erreur humaine. Quelqu’un a ouvert un fichier PDF qui semblait anodin ou est allé sur un site de phishing et s’est retrouvé contre son gré à exécuter un fichier contaminé. Cette étape de social engineering est souvent la plus sous-estimée par les entreprises : on ne se rend pas compte à quel point l’éducation à l’informatique et à ses pièges est inexistante. Alors au lieu de pointer du doigt la personne qui ne sait pas, mieux vaut lui apprendre à savoir.

Pour cela, rien de tel que des cours ou des séminaires de sensibilisation aux dangers les plus évidents du web — on s’aperçoit bien vite qu’ils ne sont pas évidents pour tout le monde. Et ce qui vaut pour les entreprises vaut pour vous ou vos proches. Il est important de savoir reconnaître un expéditeur frauduleux : bien souvent, les mails sont envoyés depuis des comptes utilisant des caractères qu’on confond facilement ou des noms qui font vrai.

Par exemple, google et googIe se ressemblent, mais dans le deuxième, ce qui apparaît comme un « L » est en fait un « i » majuscule. De même, si le nom du service se trouve dans la première partie de l’adresse, vous pouvez vous poser des questions : nous pourrions très facilement créer un utilisateur « gmail » sur notre serveur numerama.com et vous envoyer un mail en tant que [email protected] dont le nom affiché serait Alerte Sécurité Gmail. Des pirates peuvent être plus mesquins et utiliser des noms de domaine moins évidents. Si vous recevez une alerte d’un mail qui se nommerait [email protected], vous pouvez par exemple douter de son authenticité.

Dans le doute, il ne faut jamais avoir honte de demander avant de faire quoi que ce soit d’un mail qui parait louche — ou d’une clef USB trouvée dans votre boîte aux lettres.

Ne pas payer la rançon

Vous avez été infecté. Vous avez du boulot à rendre que vous n’avez pas enregistré. Vous paniquez et vous vous dites qu’en payant la rançon, vous serez débarrassé de ce souci. Buvez un verre d’eau, détendez-vous avec votre hand spinner et prenez le temps de considérer ce que beaucoup de professionnels s’accordent à dire.

D’abord, il n’est jamais garanti que le paiement de la rançon vous redonne l’accès à vos fichiers. Vous ne savez pas avec qui vous négociez et vous devez supposer le pire scénario. De plus, payer la rançon donne l’indication aux pirates que leur racket fonctionne. Ce n’est jamais une bonne idée de mettre en confiance ceux qui mettent en place ce genre de pratique. Enfin, vous pourriez simplement avoir donné vos informations bancaires à des pirates.

L’ANSSI recommande de débrancher l’ordinateur infecté du réseau en premier lieu (même si les pirates vous disent le contraire). Souvent, les logiciels antivirus déploient des mises à jour rapides pour contrer les attaques les plus importantes : n’hésitez pas à faire cette mise à jour si vous le pouvez, quel que soit le logiciel que vous utilisez (sur Windows, le système d’exploitation le plus souvent pris pour cible, Windows Defender installé par défaut est largement suffisant sur un ordinateur personnel). Un logiciel comme l’excellent Malwarebytes pourrait vous assurer une double protection en temps réel.

Que faire ensuite ? Patienter et s’informer. Les attaques les plus puissantes sont analysées par des milliers d’experts en sécurité rapidement après le début de leur propagation. Il est possible qu’un utilitaire pour déchiffrer les données voit le jour.

Nouveauté : Découvrez

La meilleure expérience de Numerama, sans publicité,

+ riche,

+ zen,

+ exclusive.

Abonnez-vous gratuitement à Artificielles, notre newsletter sur l’IA, conçue par des IA, vérifiée par Numerama !