La cybercriminalité, nouvelle menace dans la guerre entre l’Ukraine et la Russie. Alors que la guerre entre les deux pays dure déjà depuis quinze jours, une crainte plus aiguë est en train d’émerger : celle consistant à s’en prendre plus directement aux internautes étrangers, avec notamment des tentatives d’hameçonnage (phishing) ou d’escroquerie.

C’est justement l’objet de la mise en garde de l’Agence nationale de la sécurité des systèmes d’information (Anssi), qui s’occupe de la cyberdéfense du pays et de ses opérateurs d’importance vitale. Dans une mise à jour de son bulletin de sécurité le 7 mars, l’agence, qui assure un rôle de bouclier face aux menaces électroniques (ou de cyber pompier quand il y a le feu) prévient :

« Des acteurs offensifs non liés directement aux parties en conflit sont par ailleurs susceptibles d’utiliser la situation de façon opportuniste pour mener des actions d’hameçonnage ciblé ». Ce risque vient s’ajouter à d’autres périls observés dans le cyber : attaques par déni de service distribué, défigurations de sites web, rançongiciels, logiciels malveillants…

Les entreprises sont invitées à faire encore plus attention et se préparer au pire

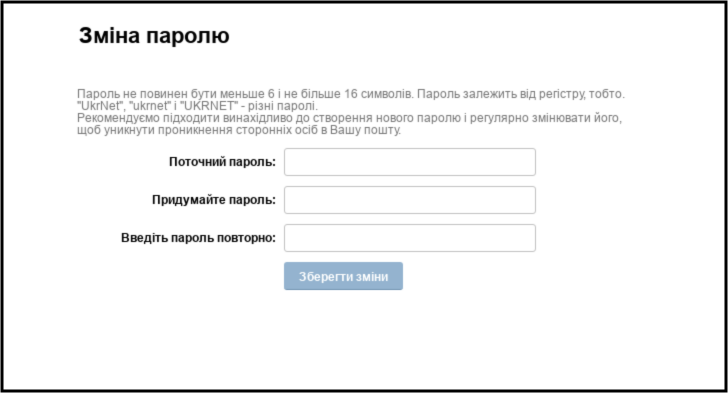

Plus précisément, l’Anssi invite à la plus grande méfiance vis-à-vis des mails ou des messages non sollicités « évoquant la question de l’accueil des réfugiés ukrainiens ou toute autre thématique en lien avec la situation en Ukraine doivent donc faire l’objet d’une prudence renforcée ». Il peut s’agir d’une tactique jouant sur la pitié du public pour lui faire baisser la garde.

Ailleurs dans le monde, les agences sont sur leurs gardes : l’homologue allemand de l’Anssi, le BSI a classé le niveau de menace à « orange », ce qui signifie, détaille Gabriel Thierry, journaliste spécialisé en sécurité informatique, qu’il y a un risque au niveau des entreprises. En l’état, une « dégradation massive des opérations régulières » est envisageable.

Aux États-Unis, le Cybersecurity & Infrastructure Security Agency a appelé tout le monde à accroître le niveau de préparation, au cas où et même si aucune menace spécifique et crédible n’a été relevée jusqu’à présent — même si on commence à voir des situations préoccupantes, comme des pirates ayant infiltré des ordinateurs de 21 sociétés liées au secteur du gaz naturel liquéfié.

Plus tôt dans le mois, le National Cyber Security Centre du Royaume-Uni émettait le 3 mars des recommandations semblables : augmentez les défenses et préparez des plans au cas où les choses tournent mal. « Il existe un historique de cyberattaques contre l’Ukraine avec des conséquences internationales », a-t-il rappelé, en référence à NotPetya, un rançongiciel aux capacités avancées.

La plus grande circonspection doit ainsi être observée quant aux publicités qui se propagent sur Facebook, avec des appels aux dons sur l’Ukraine et dont les sites sont pour le moins douteux. Si vous tenez à apporter de l’aide, mieux vaut se tourner vers des associations connues et fiables, comme la Croix-Rouge. Donner est d’ailleurs fort simple aujourd’hui.

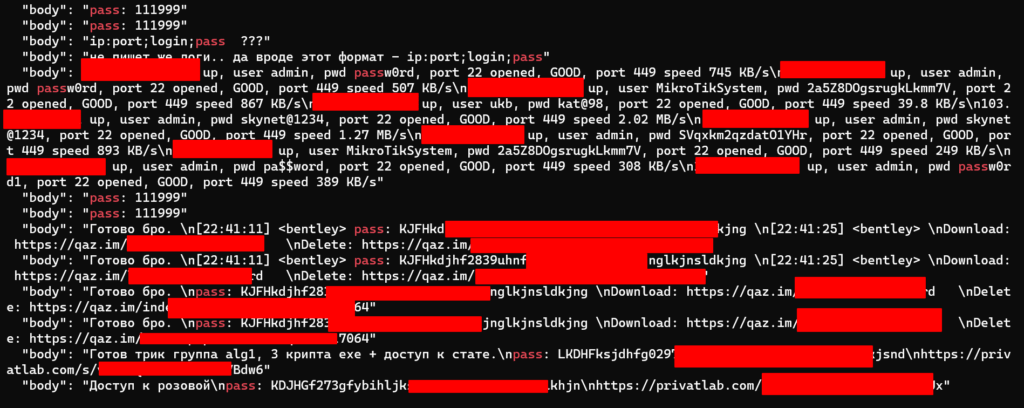

L’écosystème cybercriminel russophone semble fragmenté sur la question du conflit.

Certes, le « groupe cybercriminel Conti [a apporté] son soutien au gouvernement russe », note l’Anssi (des dissensions internes ont toutefois été relevées, mettant en péril Conti), mais « d’autres groupes ont toutefois déclaré rester neutres, se focalisant uniquement sur des objectifs lucratifs ». Quant au reste, il serait décidé à « cibler des infrastructures critiques russes. »

Des menaces venant de Chine

Mais il y a aussi des collectifs qui n’ont rien à voir avec la guerre en cours et qui entendent malgré tout s’en prendre aux internautes. Des signaux en ce sens ont justement été relevés par Google et ProofPoint ces jours-ci, avec notamment des campagnes d’hameçonnage en provenance de Chine, en plus des théâtres que sont la Russie et la Biélorussie.

Shane Huntley, cadre de l’équipe Threat Analysis Group chez Google, a ainsi rédigé un article sur les principales menaces électroniques et les acteurs malveillants identifiés agissant contre l’Ukraine. Il y fait mention de Mustang Panda (ou Temp.Hex), une menace provenant de Chine qui a ciblé des entités européennes avec des leurres liés à l’invasion de l’Ukraine.

Google « a identifié des pièces jointes malveillantes portant des noms de fichiers tels que ‘Situation aux frontières de l’UE avec l’Ukraine.zip’. Le fichier zip contient un exécutable du même nom qui […], une fois exécuté, télécharge plusieurs fichiers supplémentaires qui chargent la charge utile finale. Pour limiter les dégâts, TAG a alerté les autorités compétentes de ses découvertes. »

Jusqu’à présent, Mustang Panda ne ciblait pas les organisations européennes, selon la firme de Mountain View. Le groupe s’attaquait plutôt à des cibles situées en Asie du sud-est. Le brouillard de guerre qui s’est abattu sur le Vieux Continent, et qui rend d’autant plus difficile de savoir qui fait quoi dans le cyber, semble avoir été perçu comme une fenêtre d’opportunité.

Des activités hostiles venant de Chine ont aussi été relevées par ProofPoint, dans un point de situation le 7 mars. En particulier, l’entreprise déclare avoir « identifié une activité continue de l’entité APT TA416, aligné sur la Chine, dans laquelle le groupe cible des entités diplomatiques européennes, notamment un individu impliqué dans les services aux réfugiés et aux migrants. »

APT est un acronyme pour Advanced Persistent Threat (Menace Persistante Avancée). Il désigne les menaces informatiques durables et de haut niveau qui peuvent affecter des entreprises, des organisations et des administrations. Les menaces dites APT sont considérées comme étant soutenues par des États, et ayant accès à de fortes ressources techniques.

Jusqu’à présent, l’intensité des escarmouches sur les réseaux semble relativement modérée — on n’a pas encore assisté à une attaque particulièrement dévastatrice sur l’Ukraine, mais des opérations relativement classiques. Rien ne dit que cela va durer : les entreprises en Ukraine ou en Russie doivent faire preuve d’une vigilance toute particulière, compte tenu des circonstances.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !