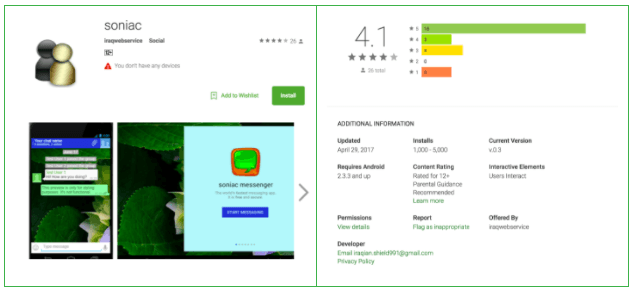

C’est un chercheur de la firme Lookout qui a découvert le pot aux roses dans l’application Soniac, disponible alors sur le Google Play Store. M. Flossman a en effet mis la main sur un logiciel espion enseveli dans le code de la messagerie. Selon l’expert, il pourrait s’agir d’un code malveillant provenant d’Irak et dont la diffusion aurait déjà touché des milliers d’applications.

Ici, l’application en question était une version modifiée de Telegram très confidentielle — elle aurait été installée moins de 5 000 fois avant d’être supprimée. Cependant, une fois la messagerie installée, un logiciel espion dissimulé en son sein pouvait enregistrer le micro du téléphone, passer des appels, envoyer des messages, ou encore collecter des données. Google a supprimé l’application de sa boutique grâce à la découverte de Lookout.

3 applications sur Play Store, 4 000 dans la nature

Il y avait également deux autres applications disponibles sur le Play Store — Hulk Chat et Troy Chat — concernées par le code malveillant, supprimées également par Google. Néanmoins, le logiciel espion n’a pas été arrêté pour autant, M. Flossman considère qu’il existerait plus de 4 000 applications touchées par celui-ci, distribuées en dehors du Play Store. Ces canaux alternatifs qui mettent à disposition des fichiers APK (exécutable) sous forme de téléchargement ou de plateformes n’ont pas forcément la vigilance de Google, laissant les logiciels fleurir dans les smartphones de leurs victimes.

Lookout considère que le code trouvé ici correspond à une famille de malware appelée par la firme « SonicSpy ». Les applications infectées par les codes de cette famille ont la particularité de se cacher automatiquement : une fois installée, l’application supprime sa présence visuelle dans le lanceur et établit une connexion avec son serveur de contrôle.

Selon la société, la famille aurait été élaborée en Irak et continuerait de communiquer avec un hacker de cette région. Dans les codes, de nombreuses références au pays du Moyen-Orient conduisent à retenir cette piste. Elle corroborerait la piste déjà suivie par Palo Alto Networks, une société qui poursuivait l’an passé SpyNote, similaire aux SonicSpy, et développée par un mystérieux iraqwebsecurity.

Nouveauté : Découvrez

La meilleure expérience de Numerama, sans publicité,

+ riche,

+ zen,

+ exclusive.

Abonnez-vous à Numerama sur Google News pour ne manquer aucune info !