La curiosité est un vilain défaut, mais ce peut être en plus une faille de sécurité située entre la chaise et le clavier. Des chercheurs de l’Université d’Illinois, du Michigan et de Google ont ainsi eu l’idée de vérifier ce que faisaient les gens qui découvraient une clé USB qui ne leur appartient pas. Sans surprise, une majorité est insérée dans un ordinateur, sans grande précaution.

Pour réaliser leur étude (.pdf), les chercheurs ont réparti 297 clés USB sur le campus de l’université, en modifiant leur apparence pour voir si celle-ci avait une influence sur le comportement des étudiants. Certaines clés avaient par exemple une étiquette marquée « Confidentiel » ou « Réponses aux examens », d’autres étaient totalement banales, ou étaient accompagnées d’une étiquette avec une adresse de contact pour prévenir le propriétaire. D’autres encore n’avaient que des clés, présumées précieuses pour le propriétaire.

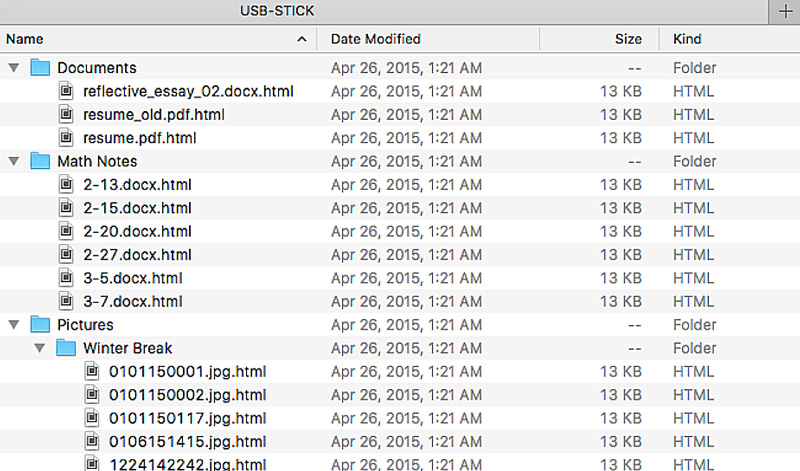

Pour savoir si le contenu des clés USB était inspecté, celles-ci contenaient des fichiers en apparence normaux (images, documents Word, etc.) et en lien avec le contenu présumé de la clé, mais qui étaient en réalité des fichiers HTML. Lors de leur ouverture, ces fichiers appelaient une image hébergée par les chercheurs, via par une balise <img> interprétée par le navigateur web. C’est donc en traçant les requêtes vers ces images que les chercheurs ont pu suivre le sort de chacune des clés et l’ouverture des différents fichiers.

En revanche pour des questions éthiques, les auteurs de l’étude n’ont pas souhaité inclure de script exécuté dès l’insertion de la clé dans l’ordinateur, ce qui peut amener à sous-estimer le nombre d’insertions réelles des différentes clés. Ils ont aussi proposé aux personnes piégées de répondre à un questionnaire, rémunéré, pour expliquer anonymement leur comportement.

Au moins 45 % des clés USB ont été fouillées

Il en résulte que 98 % des clés USB abandonnées sur le campus ont été prises par des passants, et qu’au moins 45 % d’entre elles ont été ouvertes pour en inspecter le contenu, en ouvrant des fichiers.

Mais l’apparence des clés n’a pas eu d’effet mesurable sur le taux d’ouverture de chacune d’entre elles. à l’exception des clés qui avaient une adresse de propriétaire. Celles-ci n’ont été fouillées « que » dans 29 % des cas, ce qui est très inférieur à la moyenne des autres. Les étudiants seraient donc plutôt enclins à respecter la vie privée de la personne, et à tenter de rendre les clés.

Contenu d’une clé USB piégée.

68 % des sondés ont dit que leur première motivation pour ouvrir la clé était d’y découvrir des documents pour savoir à qui la retourner

C’est ce que confirmerait aussi l’analyse des fichiers ouverts. Lorsqu’une clé USB est parfaitement neutre, le fichier le plus consulté (53 % des cas) est resume.pdf, censé contenir le CV et donc l’identité du propriétaire. Toutefois les statistiques sont basées sur un échantillon trop faible pour être pertinentes, et on ne constate pas le même altruisme avec ceux qui ont ramassé une clé USB attachée à des clés de porte, où la recherche du propriétaire semble pourtant la plus urgente.

Lorsqu’ils ont accepté de répondre au questionnaire, 68 % des sondés ont dit que leur première motivation pour ouvrir la clé était d’y découvrir des documents pour savoir à qui la retourner.

Un problème de sécurité

Mais le principal but des chercheurs était de montrer la facilité déconcertante à profiter de la naïveté des gens, en disposant des clés USB vérolées qui n’ont plus qu’à agir pour infecter tout un réseau lorsqu’elles sont insérées dans un ordinateur mal protégé. Seuls 13 % des sondés qui ont accepté de répondre au questionnaire ont dit avoir pris des précautions particulières avant d’ouvrir la clé. 68 % ont reconnu qu’ils l’avaient ouverte sans se méfier de ce qu’elle pourrait contenir.

On rappellera qu’une précaution élémentaire est de ne jamais brancher une clé USB inconnue sur un ordinateur utilisé habituellement (d’autant moins sous Windows, mais pas seulement). Le mieux est de le faire à partir d’un OS live comme Tails ou Ubuntu, sans être connecté à internet. On peut aussi utiliser un boîtier DIY comme CIRClean, qui permet de nettoyer le contenu des clés USB en réalisant une copie saine, avant de les insérer dans un ordinateur de travail.

Vous avez lu 0 articles sur Numerama ce mois-ci

Il y a une bonne raison de ne pas s'abonner à

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Si vous avez aimé cet article, vous aimerez les suivants : ne les manquez pas en vous abonnant à Numerama sur Google News.