Le 4 octobre, le magazine économique américain Bloomberg sortait une petite bombe en couverture de son édition papier : grâce à une micropuce cachée sur les cartes mères d’un composant installé sur les serveurs de multinationales et services du gouvernement, la Chine espionnerait les États-Unis. Très vite, deux des entreprises citées par l’article de nos confrères ont publié des communiqués, présentant un démenti complet sur ces « révélations ». Quatre jours après la publication, les agences américaines et britanniques de la cybersécurité n’ont pas réussi à recouper les découvertes de Bloomberg.

« Comme notre homologue au Royaume-Uni, nous n’avons pas, à l’heure qu’il est, de raison de douter des déclarations des entreprises impliquées dans l’histoire [de Bloomberg] », peut-on lire sur le communiqué officiel de l’agence américaine. Le NCSC avait en effet dégainé les résultats de ses recherches plus rapidement, estimant également qu’ils n’avaient aucune raison de douter de la version publiée par les entreprises.

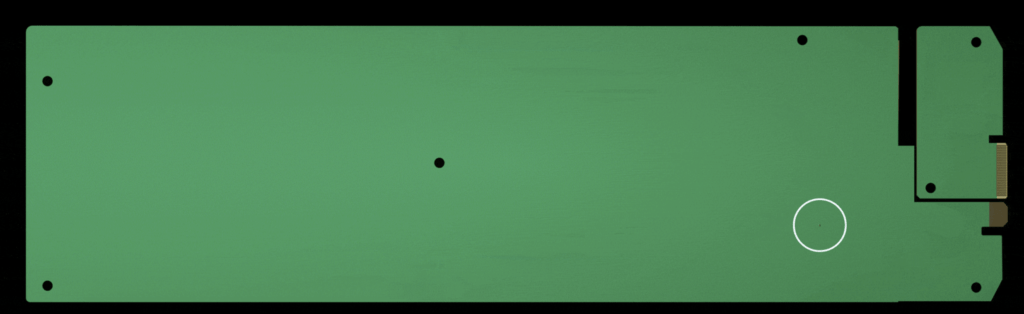

Et c’est tout le problème dans cette affaire : Apple et Amazon ont répondu avec des communiqués précis, démontrant la chronologie des événements et adressant les zones d’ombre de l’enquête — notamment sur le fait que les journalistes n’avaient pas cherché à confirmer leur histoire en interne. De plus, une lecture méticuleuse de ces révélations présentées comme fracassantes pose problème : le lecteur n’a aucune preuve physique (une photo de la puce en question) ni attache pour s’assurer de la parole des personnes interviewées. Tout au plus sait-on que les sources de Bloomberg sont des « Officiels Américains », sous-entendu faisant partie de l’administration, et d’anciens des entreprises et services pointés du doigts.

Prise de risque

Deuxièmement, le fait que les entreprises citées publient des communiqués aussi forts est un risque pour elles qu’elles n’auraient peut-être pas pris si elles avaient le moindre doute. On connaît la langue de bois des multinationales, qui auraient très bien pu se dire inquiètes avant de lancer une enquête interne. Ce n’est pas du tout le cas : Apple, comme Amazon, assure qu’une grande partie de l’article de Bloomberg est faux et qu’aucune faille de sécurité de ce type n’a été découverte sur leurs serveurs. Tout au plus, des incidents isolés sur des machines uniques (Bloomberg évoque plusieurs milliers de machines chez Apple) qui ont été démontées et n’avaient rien à voir avec le sujet. En interne, les ingénieurs sont perplexes, d’après des témoignages récoltés par BuzzFeed News. Une telle prise de position, si elle s’avérait fausse, serait un coup fatal pour la confiance en ces entreprises, aussi bien des clients professionnels (Amazon) que des clients particuliers (Apple).

C’est le même son de cloche que nous avons entendu en interrogeant plusieurs ingénieurs en sécurité. Avec toute la prudence liée à leur métier, ils estiment que la connaissance chinoise des plans des serveurs est une variable déjà prise en compte dans les modèles d’évaluation du risque. Et ce, depuis que la Chine est l’un des principaux fournisseurs pour ce type de solution — cela ne date pas d’hier. Que les services d’espionnage du pays soient capables d’une telle opération n’est pas mis en doute : qu’elle ait vraiment existé ou servi à quelque chose, voilà qui est moins évident.

D’autres preuves à venir ?

Car même si Bloomberg a encore des preuves et des documents dans sa manche, démontrant par exemple l’existence de la puce par une photo et une analyse technique détaillée, son utilisation restera à prouver. Pour ceux dont la sécurité informatique des entreprises est un métier, l’étude des composants matériels est un passage obligatoire : une puce, même petite, peut se voir. Sans parler, enfin, de la réalisation effective du hack : après l’installation du serveur piégé, que faut-il encore faire pour avoir accès à des données ?

Autant de questions auxquelles l’article de Bloomberg ne répond pas et qui mettent aujourd’hui en cause le média. Si les journalistes ont séquencé leurs découvertes et ont plus d’éléments, c’est peut-être le moment de les sortir.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !