Le 2 février, une impressionnante base de données a été publiée le 2 février sur un forum prisé par les cybercriminels. Elle contient 3,2 milliards de lignes, et à chacune de ses lignes se trouve une adresse email associée à un mot de passe issu de la même fuite de données. Le créateur de la base lui a attribué le surnom « Compilation of many breaches » ou « COMB ». Sa traduction littérale serait « compilation de nombreuses fuites », mais plusieurs médias français ont opté pour un autre surnom, plus trompeur sur son contenu : « mère de toutes les fuites ».

Si vous voulez savoir comment la base a été constituée et quelles données elle contient, nous avons publié un article détaillé sur le sujet hier. Aujourd’hui, nous allons simplement nous atteler à déconstruire une fausse information répandue par des titres d’articles trop approximatifs : non, la base de données ne contient pas 3,2 milliards d’email et de mots de passe de Gmail et Hotmail.

Quel est le lien entre Gmail et la base de données fuitée ?

Pour mieux comprendre le lien relatif entre Gmail et COMB, voici une série de réponses à quelques questions que nous avons pu recevoir :

- Oui, il y a des adresses Gmail dans la base de données, mais non, il n’y a pas que des adresses Gmail. Pourquoi ? COMP est une compilation de compilations de fuites de données. Autrement dit, son contenu vient de centaines de fuites liées à des centaines d’entreprises différentes. Elle liste donc des adresses Gmail, Hotmail, mais aussi Yahoo, Laposte, Orange, Outlook… Bref, son créateur n’a pas ciblé un service d’email en particulier. Et si Gmail peut paraître plus cité que d’autres services dans la base, c’est simplement parce qu’il est plus utilisé.

- Non, les mots de passe indiqués dans la fuite ne sont pas ceux des adresses Gmail. À chaque ligne, la base donne une paire email / mot de passe. Cette paire d’identifiants servait (et peut-être sert encore) à se connecter à un des services qui a fuité, mais COMB ne précise pas lequel. Cette fuite peut provenir de LinkedIn, d’un forum de cuisine, ou d’un service de livraison de bois auquel vous ne vous rappelez même plus vous être inscrit. Le mot de passe est donc celui du service qui a fuité, et non de l’adresse email qui y est liée (sauf si le propriétaire de l’adresse utilise le même mot de passe partout).

- Non, il n’y a pas eu fuite de Gmail. COMB ne contient que des données issues d’anciennes fuites, déjà connues. Elle n’est nourrie ni par une ancienne fuite de Google ni par une éventuelle fuite inconnue.

Je m’inquiète pour mon adresse Gmail, que faire ?

Vous vous inquiétez pour votre adresse Gmail ? Vous avez raison : c’est une formidable porte d’accès à toutes sortes d’informations confidentielles sur vous. En plus, elle permet de réinitialiser les mots de passe de tous vos comptes qui y sont rattachés. Et ce n’est pas tout : si un malfaiteur prend le contrôle de votre adresse Gmail, il pourra usurper votre identité numérique auprès, par exemple, des services publics ou de votre employeur.

Autrement dit, si vous utilisez Gmail comme messagerie principale, alors votre boîte doit être protégée au mieux.

- Vérifiez si votre adresse a fuité sur Have I Been Pwned (plutôt que sur le site Cybernews mise en avant par certains articles). Si vous constatez que votre adresse email a fuité, vous ne pouvez pas faire grand-chose à part vous méfier encore plus d’éventuelles tentatives de phishing. Si Have I Been Pwned précise qu’un mot de passe était dans la fuite, changez-le sur le site concerné, et sur tous les sites où vous utiliseriez le même. Profitez-en pour prendre une bonne habitude et ne jamais réutiliser un mot de passe.

- Utilisez un mot de passe fort si ce n’est pas déjà le cas. Cela réduira considérablement les chances qu’un malfaiteur le devine.

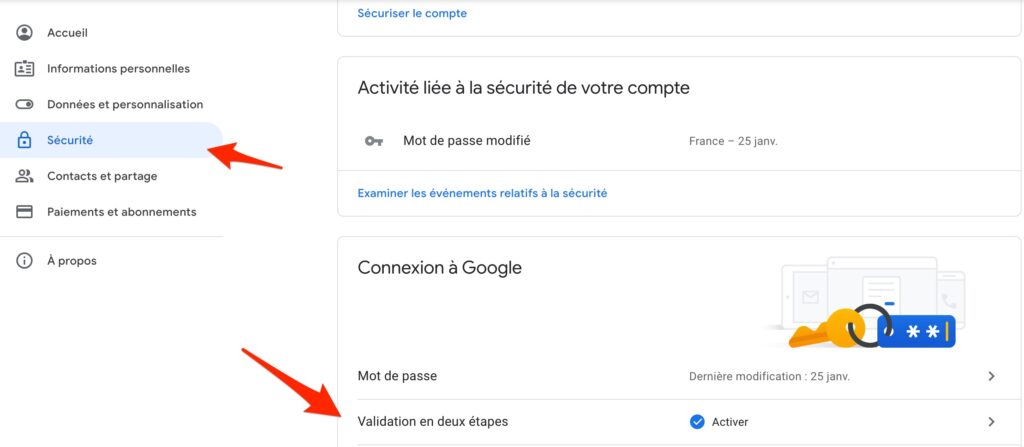

- Activez la double authentification (2FA) sur Gmail. Une fois votre compte protégé par la 2FA, un malfrat devra obtenir à la fois un mot de passe et un second code envoyé au choix par SMS ou sur une app pour se connecter à votre messagerie. Autant dire que la 2FA lui compliquera grandement la tâche. En plus, mettre en place cette protection devrait vous prendre moins de 5 minutes : allez sur votre compte, puis cliquez sur l’onglet « sécurité » dans la liste à gauche. Ensuite, allez au 3e espace « Connexion à Google » puis cliquez sur « Validation en 2 étapes » et suivez les instructions.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !