C’est un fait : les voitures d’aujourd’hui embarquent beaucoup d’électronique et sont de plus en plus connectées. À l’avenir, elles seront même capables de se conduire seules, sans l’aide de personne au volant — en fait, c’est déjà partiellement le cas. Or, tout ceci pose une question cruciale, celle de la sécurité des logiciels qui gèrent les freins, la vitesse, la trajectoire ou bien la détection des alentours.

Ces véhicules peuvent en effet être confrontés à deux grandes menaces : celle du dysfonctionnement du système embarqué, en clair du bug informatique qui fait planter l’ordinateur de bord, et celle de l’action malveillante, c’est-à-dire le piratage à distance du programme contrôlant l’automobile. Dans ces conditions, la fiabilité et la robustesse des voitures doivent être une absolue priorité de l’industrie.

Tesla débarque au Pwn2Own

Cet enjeu, Tesla l’a bien compris : pour la première fois de son histoire, la marque américaine enverra l’une de ses voitures, la Model 3, au célèbre concours annuel de hackeurs Pwn2Own. La stratégie du constructeur ? Défier les petits génies du code informatique pour qu’ils essaient de pénétrer ses défenses et révèlent des brèches que ses ingénieurs n’ont pas repérées.

Le concours Pwn2Own existe depuis 2007 et est surtout connu pour les tentatives de piratages des navigateurs web (Google Chrome, Mozilla Firefox, Apple Safari et Microsoft Edge). Cependant, d’autres challenges existent : Adobe Reader, Outlook, Office 365, etc.

S’ils y parviennent, Tesla pourra ainsi identifier des vulnérabilités qu’il pourra corriger lors d’un prochain correctif et ainsi éviter qu’elles ne soient potentiellement utilisées plus tard par une personne mal intentionnée. Les hackeurs auront évidemment une belle motivation pour se dépasser : le premier qui réussira à pirater la Model 3 pourra repartir avec : elle en effet aussi le prix de cette catégorie.

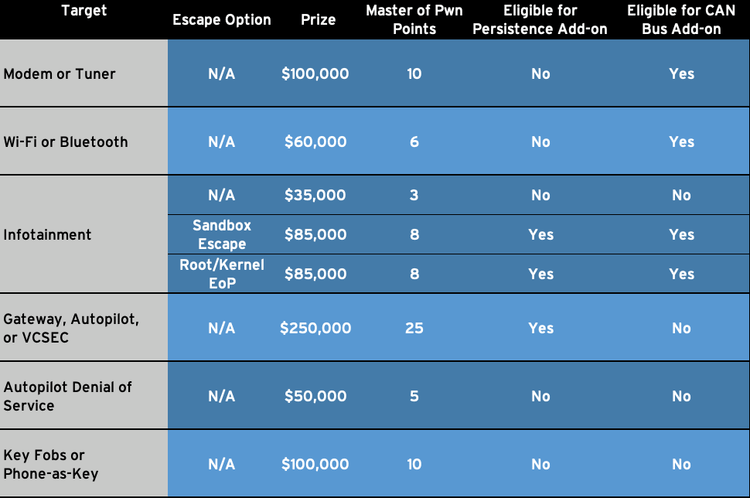

D’autres récompenses sont prévues, détaillées par le Zero Day Initiative, un programme mis en place par l’éditeur d’antivirus Trend Micro. Une enveloppe globale de 900 000 dollars est ainsi prête à être répartie entre les différents lauréats.

250 000 dollars seront offerts aux hacks obligeant l’Autopilote, la passerelle informatique de la voiture ou le système VCSEC (Vehicle Controller SECondary) gérant les fonctions de sécurité de la voiture (comme l’alarme) à communiquer avec un dispositif externe imprévu — en principe contrôlé par le pirate. Il s’agit des parties les plus critiques du véhicule : c’est pourquoi les gains sont particulièrement élevés.

L’Autopilote est le système informatique qui dirige les modèles Tesla sur la route (régulation de la vitesse, changement de voie, maintien de la trajectoire); quant à la passerelle, elle est le carrefour des différentes parties de la voiture : elles communiquent à travers elle. Il est à noter qu’une attaque par déni de service (DOS) qui submerge l’Autopilote débouchera sur une récompense de 50 000 dollars.

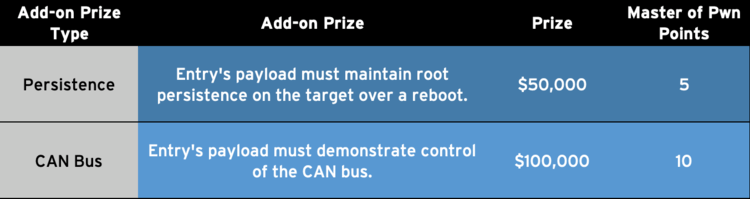

100 000 dollars sont prévus pour des hacks se produisant sur l’application mobile ou la clé électronique permettant de déverrouiller et de démarrer la Tesla Model 3. Seront éligibles les hacks permettant de démarrer la voiture sans le portable ou la clé, de la déverrouiller ou d’y exécuter du code. 100 000 dollars sont aussi prévus pour des attaques visant le bus de données CAN (Controller Area Network) du véhicule.

85 000 dollars de récompense seront attribués aux hackeurs parvenant à s’en prendre au système d’info-divertissement (infotainment) du véhicule, en s’échappant de l’enclave de sécurité (sandbox), en élevant leurs privilèges jusqu’au niveau administrateur ou en atteignant le noyau du système d’exploitation. Sinon, un hack moins critique de ce système sera récompensé à hauteur de 35 000 dollars.

Enfin, concernant les réseaux de télécommunications (Wi-Fi et Bluetooth), les gains s’élèvent à 60 000 dollars en cas de piratage réussi. Un bonus de 50 000 dollars sera versé si ce hack reste en place même après un redémarrage général des systèmes.

Préoccupation précoce de la sécurité

La sécurité informatique est un sujet que prend très au sérieux Tesla. En 2014, l’entreprise américaine a commencé à mettre sur pied une équipe de hackers pour mettre à l’épreuve les systèmes informatiques de ses véhicules. Un an auparavant, le constructeur a mis en ligne un panthéon célébrant les experts en sécurité qui l’ont aidé à corriger ses logiciels, si les failles ont été signalées selon un protocole bien précis.

Des récompenses sont aussi prévues de façon à maintenir élevé le niveau de motivation de ces spécialistes du code.

« Nous devons nous assurer qu’un piratage de tout notre parc est fondamentalement impossible et que, si des gens sont dans la voiture, ils ont autorité sur tout ce que le véhicule fait. Si la voiture fait quelque chose d’absurde, vous pouvez appuyer sur un bouton qu’aucun logiciel ne peut outrepasser et vous assurer de prendre le contrôle du véhicule, et de couper le lien vers les serveurs », déclarait Elon Musk, le fondateur de Tesla, en 2017.

Tesla est également présent sur des programmes de chasse aux bugs — ou bugs bounty –, comme HackerOne et BugCrowd. Là encore, l’industriel détaille les conditions d’éligibilité pour bénéficier de sa générosité. Mais ici, il n’est pas question de la sécurité des voitures : c’est celle d’une partie des sites web du groupe qui est en jeu, ainsi que les applications mobiles pour iOS et Android.

Des initiatives appréciables et qu’il faut encourager : aussi investi que peut être Tesla dans la robustesse informatique de ses véhicules, le risque zéro n’existe pas. La preuve : en 2016, des experts informatiques chinois ont réussi à pirater l’Autopilote d’une Tesla Model S à 20 kilomètres de distance, et à bloquer bloquer les portes et prendre le contrôle des freins. Ils ont ensuite réitéré l’exploit avec une Model X.

Jusqu’à présent, au regard des piratages qui ont pu être réalisés sur les automobiles Tesla, c’est d’abord et avant tout le système d’info-divertissement connecté à Internet via Wi-Fi ou réseaux mobiles qui pose des difficultés. c’est de là que proviennent les vulnérabilités découvertes sur les Tesla (un navigateur Internet obsolète). Heureusement, le système de mise à jour logicielle à distance permet de patcher les brèches découvertes en très peu de temps, sans avoir besoin de passer par le garage.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !