Si votre compte Facebook a été hacké, il est possible que ce soit lié à une application frauduleuse. La société de cybersécurité Trend Micro publie un rapport ce 16 mai, identifiant plus de 200 applications développées spécifiquement pour dérober des données personnelles.

Le logiciel espion, baptisé Facestealer, était déguisé sous de multiples formes – des VPN, des services de retouche de photo ou des programmes de musculations – toutes disponibles sur la plateforme Google Play. Une fois installé, le malware siphonne les informations sensibles sur le smartphone.

Certaines de ces applications sont également conçues pour collecter les cookies et les identifiants Facebook de la victime. Les applis peuvent proposer de se connecter à une adresse mail ou un réseau social. Daily Fitness OL, une plateforme d’exercices de musculation est citée par TrendMicro comme un exemple de leurre destiné à connecter au réseau social. Une autre fausse application, nommée Enjoy Photo Editor, utilise le même opératoire pour collecter exclusivement les cookies.

Trend Micro présente également Panorama Camera, Swarm Photo, Photo Gaming Puzzle et Business Meta Manager comme des logiciels espions. Toutes ces applis ont déjà été retirées de Google Play.

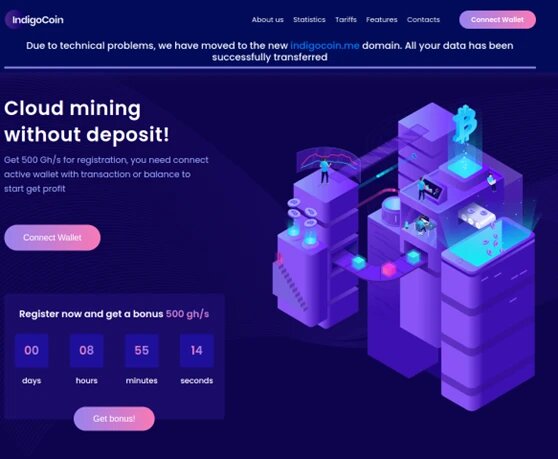

Des faux minages de cryptomonnaies

Le rapport indique qu’une quarantaine d’applications destinées au marché des crypto-monnaies avaient pour but d’accéder aux portefeuilles de devises numériques des victimes. Cryptomining Farm Your Own Coin propose par exemple de souscrire à un service de minage de crypto. Le logiciel vole en réalité les phrases mnémoniques, destinée à récupérer l’emplacement de stockage des devises numériques. L’utilisateur était également invité à placer 0,1 Ether pour lancer le minage. Cette application a également été retiré de Google Play.

Il est difficile pour l’entreprise de quantifier le nombre de victimes, mais Trend Micro pointe les failles dans le filtrage de la plateforme Android. « Facestealer change fréquemment de code, engendrant de nombreuses variantes. Depuis sa découverte, ce spyware n’a pas cessé d’assiéger Google Play », ont déclaré les analystes de Trend Micro. Selon une étude de l’entreprise Norton, une application frauduleuse peut subsister plus de 77 jours sur la plateforme. Les escrocs ajoutent également de nombreux faux avis, pour donner plus de légitimité à leur piège.

Si une application vous paraît suspecte, il est recommandé de rechercher le développeur sur le web avant de la télécharger. L’associer à un compte sur un réseau social est également dangereux.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !