En 2010, un hacker baptisé Xylitol avait décidé d'aider les éditeurs de solutions antivirus à lutter contre le trojan SpyEye, qui était utilisé par des cybercriminels de premier ordre pour détourner des comptes bancaires. En véritable batman des temps modernes, le "white hat" se fait une mission d'aider les forces de l'ordre à lutter contre les hackers qui ont choisi le côté obscur de la force.

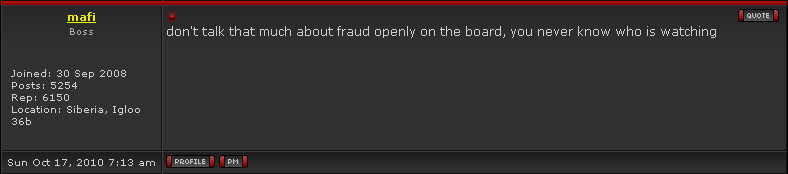

Trois ans plus tard, le même Xylitol a publié ce lundi sur son blog une archive de 763 Mo, remplie d'environ 4500 captures d'écran du forum Darkode, sur lequel sont inscrits beaucoup des "black hats" les plus talentueux. Telle une véritable organisation mafieuse traditionnelle, le forum n'est accessible que sur invitation par cooptation, après avoir donné quelques gages de loyauté. Une fois entré, il faut ensuite faire ses preuves et monter en grade pour accéder aux sections les plus privées du forum, où sont discutés les hacks les plus préjudiciables, destinés à être vendus sur le marché noir.

Les captures montrent des discussions des membres les plus connus de Darkode, dont certains ont déjà été arrêtés, à l'instar de l'Algérien bx1 qui est poursuivi pour avoir détourné plusieurs millions de dollars grâce au botnet ZeuS, ou du Roumain Tinkode qui a été condamné à deux ans de prison avec sursis pour diverses intrusions, notamment dans les systèmes de la NASA ou de la Royal Navy.

"Je suppose que mon leak va intéresser énormément de monde", nous confie Xylitol. "Darkode est vraiment très difficile d'accès, que ce soit pour les éditeurs d'antivirus ou pour les forces de l'ordre. Ils galèrent tous à espionner ce forum".

Outre l'archive qu'il rend publique sur son blog, le "white hat" prévient qu'il met également à disposition des autorités une archive privée complète (un "full dump" du site), ainsi qu'une copie de la base SQL, qui date cependant de quelques années. "Même avec les captures d'écran publiques, tout le monde a de quoi lancer des mises en examen", assure le hacker.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Marre des réseaux sociaux ? Rejoignez la communauté Numerama sur WhatsApp !