C’est l’histoire classique des « white hats » contre les « black hats », qui oppose depuis toujours les hackers qui cherchent à faire le bien à ceux qui ne recherchent que leurs propres profits, le plus souvent au mépris des lois et de leurs victimes.

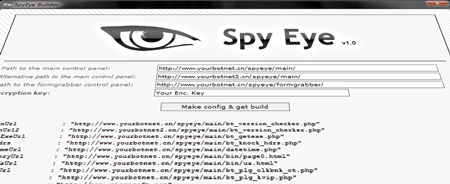

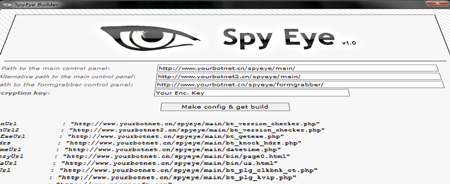

Chez les cybercriminels les plus crapuleux, un outil est particulièrement à la mode cette année. Il s’agit de SpyEye, un trojan réalisé et commercialisé par un certain « Harderman », qui a détrôné ZeuS banking Trojan, conçu par un hacker russe (les deux auraient fusionné récemment). Entre autres fonctionnalités, l’outil qui est invisible pour la victime et pour la plupart des antivirus permet aux hackers de capturer à distance les identifiants et informations bancaires, pour automatiser le détournement de fonds.

Pour rendre son fonctionnement opaque et donc difficile à combattre et à détecter, le créateur de SpyEye a protégé son logiciel par VMProtect, qui exécute le code dans une machine virtuelle et camoufle son architecture. Mais pour aider les éditeurs d’antivirus et d’anti-malwares, un groupe de hackers a décidé de s’attaquer au projet et de relever le défi. La team RED (Reverse Engineer Dream) a ainsi publié samedi une version crackée de SpyEye, qui permet enfin son analyse.

« Désormais le code n’est plus protégé. J’espère que cette version vous apprendra quelque chose sur la manière dont ça fonctionne. Cette release est dédiée à tous les experts du reverse engineering et aux éditeurs d’antivirus, et à toutes les personnes qui font de leur mieux contre les malwares« , explique le cracker Xylitol, dans le fichier NFO qui accompagne le logiciel.

Nouveauté : Découvrez

La meilleure expérience de Numerama, sans publicité,

+ riche,

+ zen,

+ exclusive.

Abonnez-vous gratuitement à Artificielles, notre newsletter sur l’IA, conçue par des IA, vérifiée par Numerama !