Ce ne sera certainement qu'une tentative vaine de plus. Mais la course à l'armement continue pour les industriels qui veulent empêcher les consommateurs de faire des copies des contenus qu'ils achètent, pour anéantir le piratage. Apple a déposé l'an dernier un brevet tout juste publié par l'OMPI, qui cherche à combler les failles du système de protection HDCP cassé en 2010.

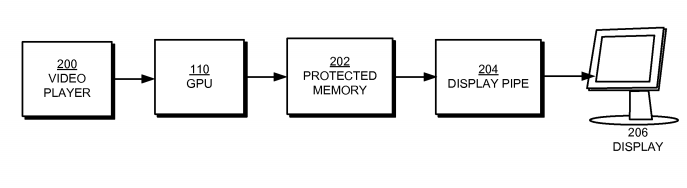

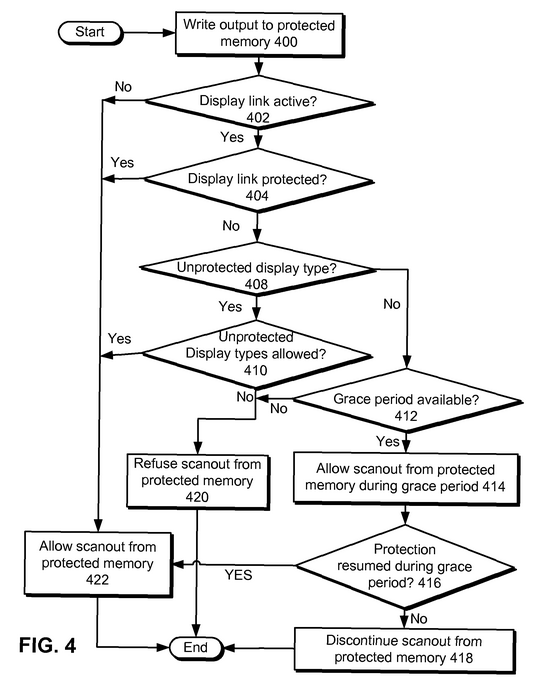

Intitulé "Sécurisation d'un lien de système de protection des contenus numériques haute définition (HDCP) depuis un processeur graphique (GPU) vers un affichage vidéo", le brevet expose un mécanisme qui bloquerait la lecture des vidéos protégées dès qu'une rupture dans la sécurisation du contenu est détectée. Concrètement, le système imposerait aux lecteurs de vidéos de faire transiter les données graphiques à afficher vers une mémoire tampon sécurisée, laquelle ajouterait des données confirmant la sécurisation. Puis, "si la sortie graphique n'est pas protégée contre la copie, le système interrompt la commande de l'affichage depuis la mémoire protégée", explique Apple.

Le système est conçu pour fonctionner avec les sorties vidéos traditionnelles comme les DisplayPort ou HDMI, mais aussi avec les nouveaux standards sans fil.

En fonction des paramètres choisis par les ayants droit, une "période de grâce" pourrait être accordée pour continuer la lecture de vidéos, dans le cas où la désactivation de la protection ne serait que temporaire. Apple envisage toutefois des cas où la sentence tombe immédiatement, par exemple si les contenus protégés sont des relevés de compte bancaire qu'il ne faut pas pouvoir dupliquer.

La firme de Cupertino précise d'ailleurs que les contenus protégés ne sont pas simplement ceux protégés par des droits d'auteur, puisqu'il peut s'agir par exemple d'un "manuscrit vieux de 100 ans" qui serait dans le domaine public (sic), ou encore d'un contenu "privé".

Ne restera plus aux hackers qu'à trouver la faille, si la technique est déployée.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !