L’Ukraine demeure de toute évidence une cible privilégiée pour accomplir des actes malveillants dans le domaine du « cyber ». Alors que Kiev a traversé l’an passé un sale moment avec la propagation de NotPetya, une nouvelle opération a affecté les sites gouvernementaux du pays, mais dans des proportions heureusement moindres, selon une information rapportée cette semaine par Reuters.

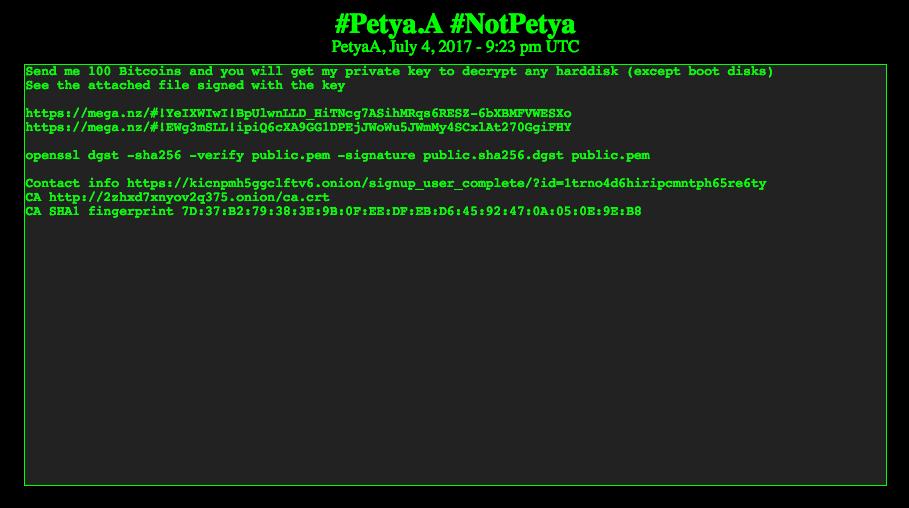

D’après les explications qui ont été données, le site du ministère de l’énergie et des mines de charbon a été la cible d’une attaque. Son contenu a été défiguré de façon à afficher un message rédigé en anglais exigeant le paiement d’une rançon en Bitcoin (la plus commune des crypto-monnaies et celle dont la valeur est la plus élevée) sinon les fichiers qui ont été bloqués ne seront pas libérés.

Un ransomware

La description de l’incident évoque l’action d’un logiciel rançonneur (ou ransomware en anglais). Sa mission est de s’infiltrer dans un système informatique, de bloquer l’accès à des fichiers et des dossiers via la cryptographie et d’exiger ensuite de la victime qu’elle paie une rançon pour les libérer. Or, il n’y a aucune garantie que cela se produise une fois le paiement effectué.

Il semble que l’attaque ait été assez limitée puisque les autres sites du gouvernement et les systèmes informatiques ont fonctionné normalement. La messagerie du ministère n’a pas non plus été affectée et les sites web appartenant aux entreprises publiques du secteur de l’énergie n’ont affiché aucun message similaire, ce qui écarte l’hypothèse d’une action qui ciblerait le secteur énergétique du pays.

Moins grave que NotPetya

En comparaison, selon les informations du service d’État des communications spéciales et de la protection de l’information (DSSZZI, qui est équivalent local de l’Agence nationale de la sécurité des systèmes d’information en France), NotPetya a été bien plus virulent et destructeur : sous couvert de se faire passer pour un « rançongiciel », il s’agissait en fait d’un « wiper » destiné à supprimer des données informatiques.

Le DSSZZI a estimé que NotPetya a affecté plus de 30 % des systèmes informatiques du pays, dont 15 à 20 % des institutions publiques, et entre 70 à 80 % des ordinateurs des grandes entreprises. Et si d’autres pays ont été touchés par la propagation du malware, il apparaît désormais clair que l’Ukraine en était la cible principale. Sa diffusion a même atteint d’autres pays avant d’être contenue.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !