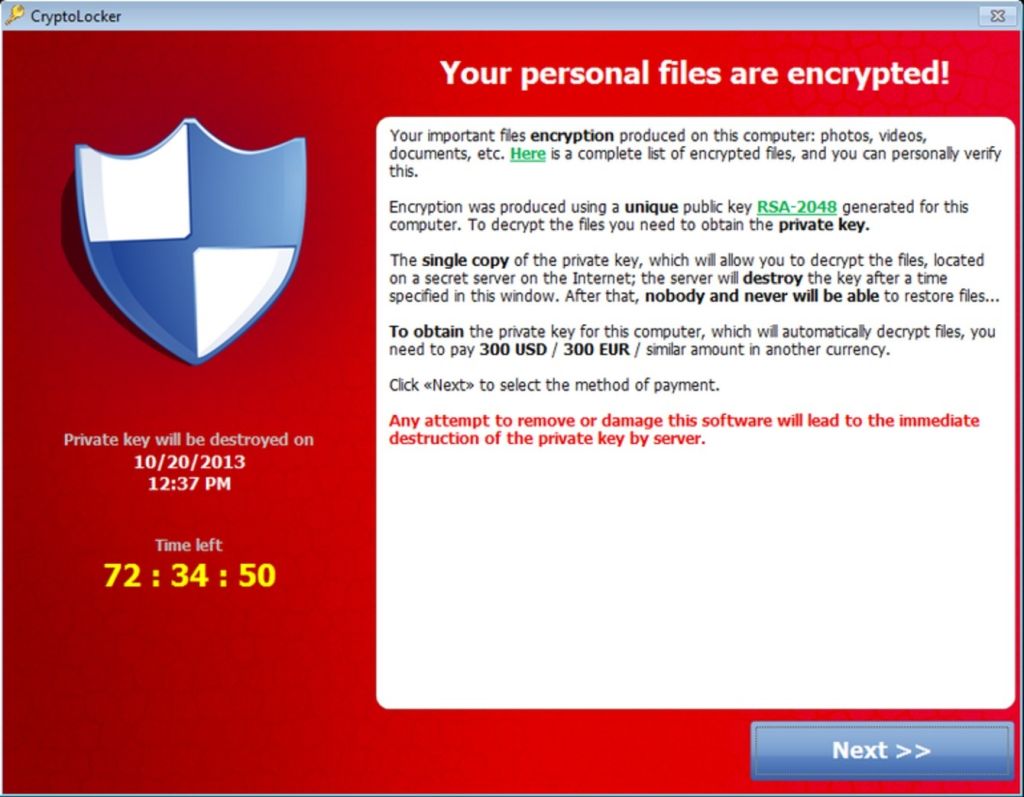

En ce début de novembre 2013, les officiers du service de police de Swansea, aux Etats-Unis, sont assez gênés. Leur système informatique vient d’être visé par un nouveau virus venu d’on ne sait où. Son nom ? Cryptolocker. Des fichiers, des documents administratifs et des éléments d’enquête ont été chiffrés, rendant leur utilisation impossible. Et sur un poste de travail, une fenêtre avec un compte à rebours est apparue.

Ils doivent payer rapidement une rançon de deux bitcoins, une crypto-monnaie dont ils ignoraient l’existence, sinon adieu aux fichiers. Après quelques jours de réflexion, le service de police va passer à la caisse, verser l’équivalent de 750 dollars et l’avouer au Herald News dans un rare effort de transparence.

Cryptolocker n’est pas le premier rançongiciel à infecter un ordinateur. On estime que le premier d’entre eux est Aids, qui s’est propagé en 1989, grâce à des disquettes envoyées par la poste. Mais en innovant sur plusieurs points cruciaux, Cryptolocker va dessiner le visage moderne de ce type de malware. De manière significative, son nom va d’ailleurs être synonyme pendant un temps de ransomware. Une activité criminelle qui a proliféré au point de devenir aujourd’hui l’une des principales menaces informatiques.

Cryptolocker, un ransomware révolutionnaire

Les spécialistes de Dell SecureWorks, les premiers à s’inquiéter de l’apparition de Cryptolocker, saluent ainsi « des décisions de conception judicieuses » de la part des développeurs. « C’est la première fois que je paye pour un ransomware. Son auteur est un génie », écrit un internaute sur le forum du Bleeping computer.

Alors, en quoi ce rançongiciel est-il si révolutionnaire ? Tout d’abord, le virus n’est pas un simple péage, système alors en vogue qui bloque l’ouverture de la session. Il s’appuie sur un chiffrement robuste qui crédibilise la demande de rançon. Celle-ci peut d’ailleurs être payée en bitcoin, un moyen de paiement encore assez rare à l’époque. Enfin, les concepteurs du malware ont mis au point un générateur de noms de domaine des serveurs de contrôle et de commande, rendant sa détection et son blocage plus complexe, comme l’a souligné le Cert-FR.

Un hacker en pyjama léopard

Pour atteindre ses victimes, le logiciel malveillant se dissémine de deux façons. Soit par l’envoi d’une pièce jointe piégée par mail, soit en étant installé sur les machines cibles par le botnet Gameover Zeus. C’est d’ailleurs en suivant la piste de ce malware bancaire « extrêmement sophistiqué », selon le FBI, le service fédéral d’enquêtes judiciaires américain, que des suspects sont identifiés. Selon la justice américaine, c’est Evgueni Mikhaïlovitch Bogatchev, autrefois à la tête d’une florissante organisation criminelle, le Business club, qui serait à l’origine de Cryptolocker.

Mais malgré les coups portés à son organisation — comme l’opération Tovar en 2014, une prise de contrôle du serveur de commande et de contrôle de Gameover Zeus, ce russe aux différents alias (Slavik, Pollingsoon, lucky12345) reste insaisissable. Le fantasque hacker au pyjama aux motifs léopard a été un temps le cybercriminel le plus recherché au monde, après le lancement en 2015 d’une prime de 3 millions $ pour son arrestation. L’avis de recherche mentionne simplement que sa dernière adresse connue était à Anapa, en Russie, une station balnéaire au bord de la mer Noire.

Cryptolocker va faire des émules

A l’aune des rançons extorquées par les nouveaux groupes de cybercriminels, les gains de Cryptolocker peuvent sembler modestes. L’Anssi les évaluait ainsi à la somme de trois millions $. Selon toute vraisemblance, les cybercriminels, après avoir constaté que les banques se défendaient de mieux en mieux face à Gameover Zeus, ont pivoté en lançant Cryptolocker. Mais la validation du modèle économique de ce type de logiciel criminel va susciter des émules. Cryptowall (de 18 à 320 millions de rançons extorquées entre 2014 et 2015) ou encore Locky (de 8 millions et 150 millions $ entre 2016 et 2018) vont par exemple prendre la suite. Sans changer vraiment de logiciel, l’industrie du ransomware s’est depuis détournée des campagnes de masse pour cibler les grandes organisations.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !