Le passage aux urnes lors des élections européennes sera-t-il ciblé par les hackers ? C’est fort probable, et les attaques pourraient parfaitement passer inaperçues ou alors perturber sérieusement le scrutin.

L’entreprise française de cybersécurité Sekoia a partagé un rapport à Numerama dans lequel elle dévoile tous les scénarios de cyberattaques pour les élections en 2024 (Inde, Moldavie, États-Unis). Un pan entier du document est consacré aux Européennes, un scrutin sensible et suivi par de nombreuses puissances étrangères, alors que le continent refait face à la guerre de haute intensité.

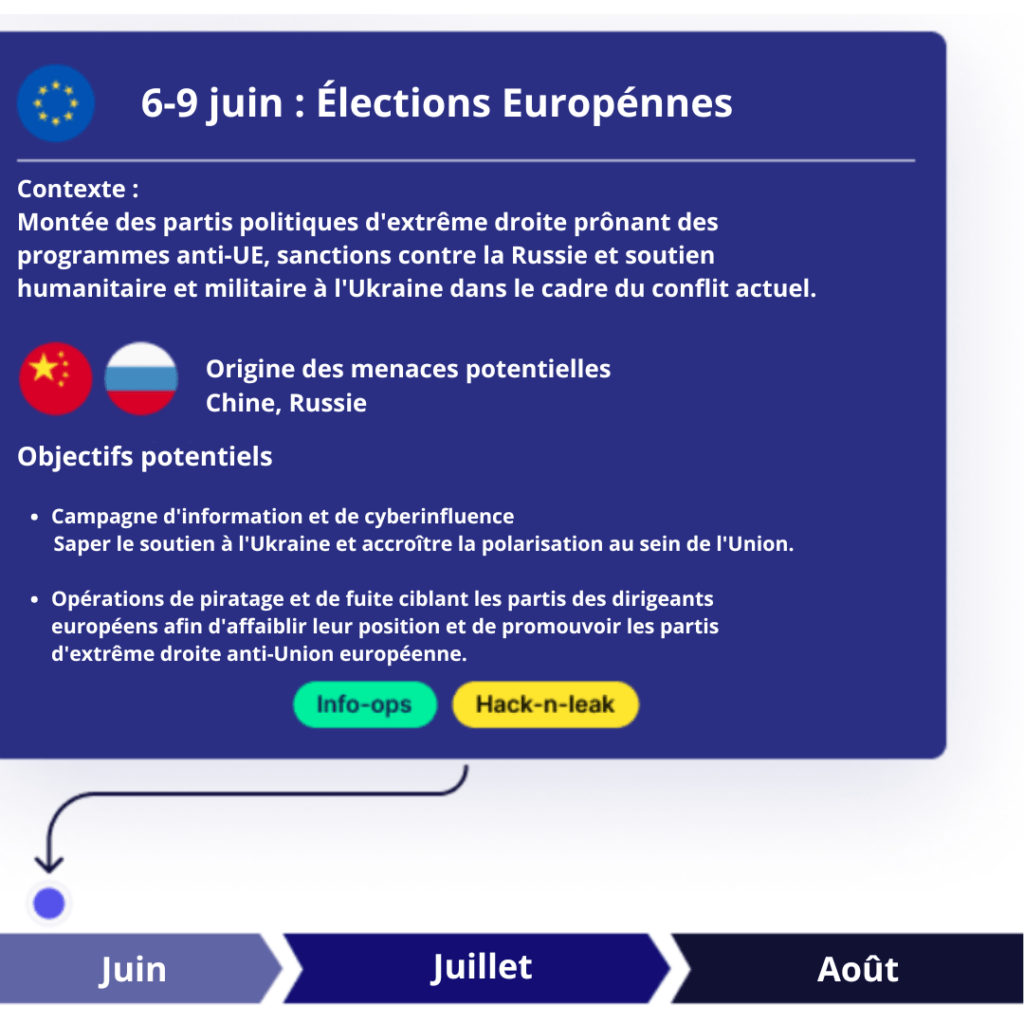

« À l’approche des élections du Parlement européen de 2024, une confluence de défis politiques, sociaux et cybernétiques fait peser des menaces importantes sur les processus démocratiques à travers l’Europe », constatent les experts en cyber. Deux États en particulier seraient d’ores et déjà à surveiller en amont des élections : la Russie et la Chine.

Le premier mènerait des campagnes d’informations et d’influence dans le but de miner le soutien à l’Ukraine. Des responsables de l’UE ont déjà fait état de paiements en espèces à des membres du Parlement européen afin de promouvoir des récits pro-russes. Quant à la Chine, elle devrait intensifier ses efforts pour semer la division entre les États membres dans le but de promouvoir ses intérêts en Europe. « Les pays avec des populations plus importantes, et donc un plus grand nombre de députés européens désignés, sont particulièrement vulnérables », note le rapport.

1. Le piratage suivi d’une fuite de documents sensibles

La première menace pour les experts serait la méthode du « hack & leak », soit le piratage et la fuite de données dans la foulée. Ces opérations se font sur le long terme et impliquent une première intrusion au sein du système informatique d’un parti ou sur le poste d’un candidat. Les données extraites seront publiées en ligne durant la campagne et accompagnée d’un discours erronée pour influencer la population.

Le parfait exemple est le piratage du parti démocrate lors des élections présidentielles américaines. Selon le rapport sur l’enquête sur l’ingérence russe dans l’élection présidentielle américaine de 2016 du juge spécial Mueller, l’opération visait à discréditer la candidate Hillary Clinton et à miner la confiance du public dans le processus électoral.

L’autre cas marquant est l’affaire des MacronLeaks en 2017. Plus de 20 000 e-mails internes liés à la campagne d’Emmanuel Macron ont été divulgués sur le forum en ligne d’extrême droite 4Chan durant la présidentielle. Cette fuite n’a toutefois pas vraiment affecté la campagne du chef de l’État, que ce soit au premier ou au second tour.

2. La cyberattaque contre l’organisation électorale

Les infrastructures en charge du bon déroulement des scrutins peuvent aussi être ciblées. Les pirates peuvent tenter de reporter le vote ou juste chercher à affecter la confiance des électeurs dans leurs institutions et leurs représentants. De telles attaques restent relativement rares, même si elles ont déjà été déployées, par le passé, contre l’Ukraine en 2014 après la révolution Maïdan.

3. Les campagnes de désinformation et d’influence

L’autre méthode consiste à influencer le public avec des ressources cyber sur le terrain du champ informationnel et des réseaux sociaux. Les experts de Sekoia ont choisi l’exemple des élections à Taïwan pour illustrer l’impact que peuvent avoir ces campagnes. « Une recherche sur l’effet de la désinformation sur les électeurs taïwanais lors des élections locales de 2018 a conclu que la désinformation influençait la perception des électeurs taïwanais. »

« Plus de 50 % des électeurs ont pris leur décision sans informations précises sur la campagne. Notamment, les électeurs politiquement non affiliés, moins aptes à identifier les fausses informations, qui ont tendance à soutenir les candidats alignés sur la Chine » peut-on lire dans le rapport.

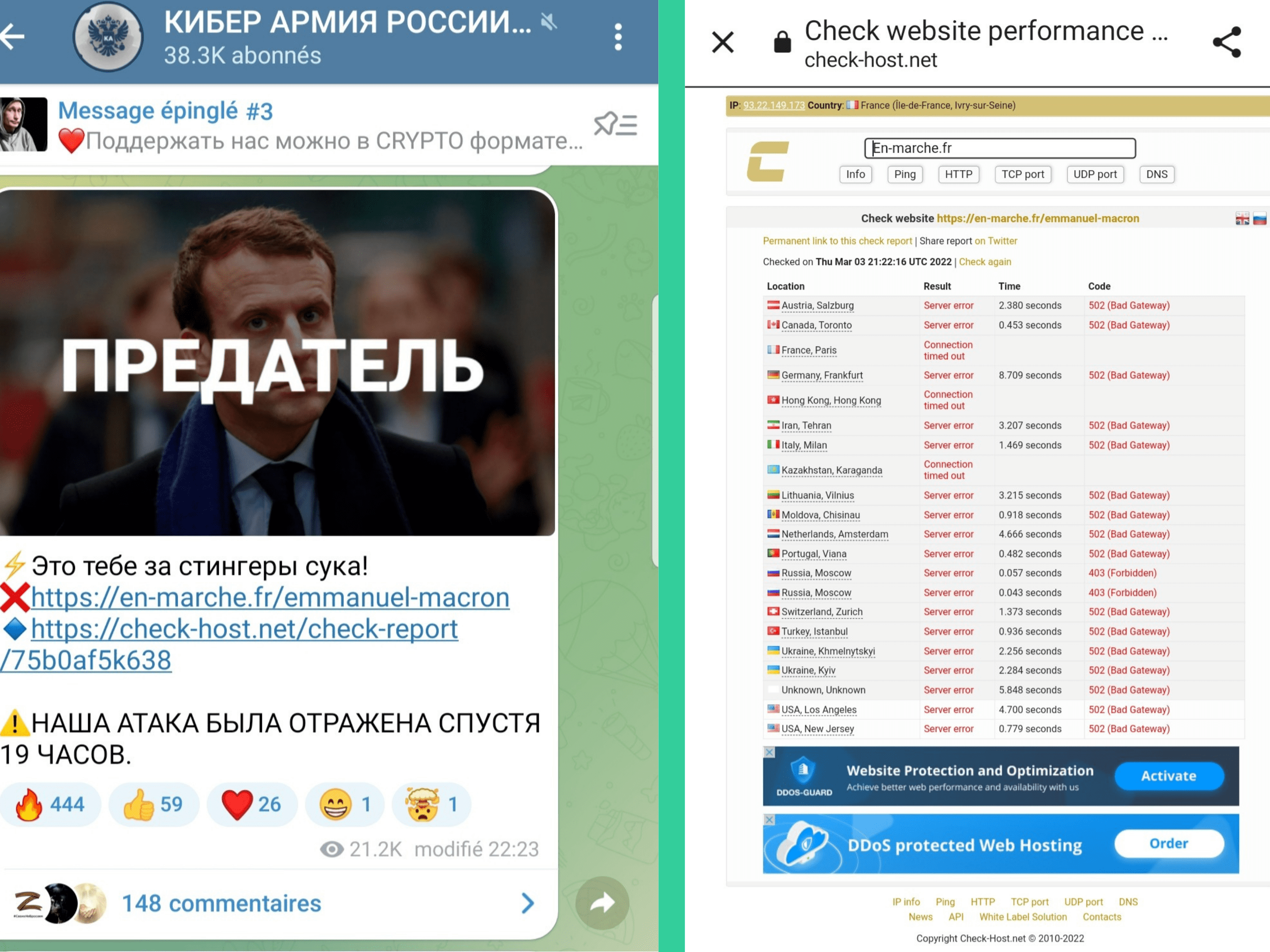

4. Les attaques par déni de service pour créer la panique

Cette méthode, que l’on peut lier à la tactique précédente, ne nécessite pas beaucoup de moyens et vise d’abord à influencer l’opinion publique. L’attaque par déni de service (DDOS) consiste à lancer des vagues de connexion dirigées simultanément vers un site précis. Si le nombre de requêtes est suffisamment élevé, le serveur n’est plus en mesure de les traiter, et la plateforme devient inopérante.

Ce type d’attaque est certes embêtant, mais l’impact se limite souvent à l’arrêt d’un site pendant quelques heures, et sans gros dégât. Or les groupes d’hacktivistes derrière ces opérations aiment exagérer les dommages et profit du relais médiatique pour créer un climat anxiogène au sein de la population.

Rappelez-vous donc que si le site de votre mairie est en panne quelques jours avant le scrutin, cela ne veut pas dire que des hackers du Kremlin ont piraté les données des habitants de la commune.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !