L’Ukraine est la première cible du phishing russe, nous apprend un rapport de Google TAG, l’équipe d’experts en cyber du géant de la tech, publié ce 19 avril. Jusque-là, rien d’étonnant. Mais en regardant de plus près les campagnes, il est possible d’analyser l’évolution des méthodes utilisées par le Kremlin. Dans un précédent rapport, Google avait indiqué qu’en 2022, la Russie avait augmenté de 250 % le ciblage des utilisateurs en Ukraine par rapport à 2020.

« Tous les citoyens doivent être constamment sur leur garde. La Russie mène des campagnes massives pour récolter le plus d’informations possible », indique Yevheniia Volivnyk, la cheffe du centre ukrainien d’alerte et réactions aux attaques informatiques (CERT-UA), à Numerama.

Au premier trimestre 2023, 60 % des mails de phishing russes étaient dirigés contre l’Ukraine. Parmi ces leurres, Google note la forte activité de Sandworm et Fancy Bear, deux groupes de hackers liés au renseignement russe.

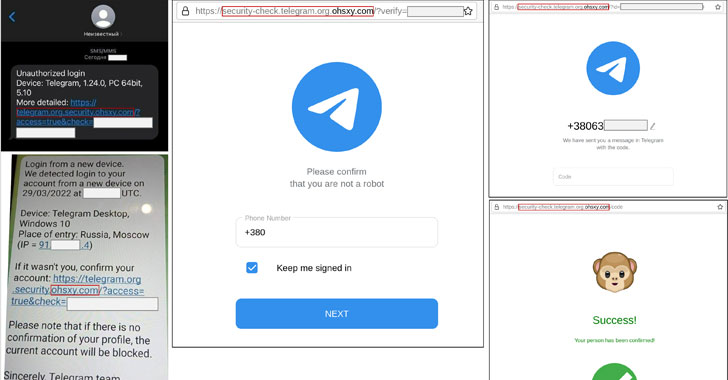

- Le premier, Sandworm, continue à usurper les services de Telegram – une méthode employée depuis presque un an — pour envoyer des SMS demandant à la cible d’entrer les identifiants. Généralement, les victimes reçoivent de faux messages d’alerte leur indiquant qu’une connexion non autorisée a lieu sur le compte, exigeant de rentrer les identifiants pour modifier le mot de passe. Naturellement, toutes les informations seront fournies aux agents du Kremlin. Selon Google, le groupe de hackers ciblent des utilisateurs présents sur les chaînes populaires ukrainiennes.

- Le second, Fancy Bear, utilise des failles de sécurité dans des sites ukrainiens pour rediriger les utilisateurs vers des pages de phishing. On parle d’attaque XSS lorsque les malfaiteurs injectent un script malveillant dans une page, qui sera ensuite inclus dans le contenu reçu par le navigateur de la victime. Google a ainsi repéré des sites piégés du principal service de messagerie ukrainien, ukr.net. Les experts notent que la majorité des domaines de phishing observés ont été créés sur des services gratuits et utilisés pendant une courte période, souvent pour une seule campagne.

L’énergie, le télécom puis le médical

Si la Russie a échoué à briser le système informatique ukrainien, elle cherche surtout aujourd’hui à piéger ses citoyens et ses entreprises. Yevheniia Volivnyk constate que les agents du Kremlin varient les secteurs ciblés. « La défense est évidemment toujours visée, mais nous avons vu des campagnes d’abord dirigées massivement vers l’énergie, puis le télécom et aujourd’hui le secteur de l’assurance et du médical est le plus ciblé par le phishing », explique celle qui surveille au quotidien les opérations russes.

« Les méthodes des attaquants sont standards, mais dirigées contre les agents médicaux en particulier. Les objectifs recherchés pourraient être la prise d’infos sur des militaires soignés. Il y a eu des cas où le renseignement russe tentait de trouver des infos sur proches dans les territoires occupés dès 2014 », ajoute-t-elle. Les disparitions en Crimée et dans les régions du Donbass sont nombreuses depuis plus neuf ans maintenant.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !