On l’a vu à l’automne 2016 au moment de la spectaculaire opération contre Dyn : les objets connectés mal sécurisés sont des vecteurs très intéressants pour mener des attaques informatiques. Un logiciel malveillant, Mirai, a pu infecter des caméras de surveillance qui ont ensuite été utilisées ensemble pour provoquer la chute de Dyn, qui sert en quelque sorte d’annuaire pour les sites web.

Résultat des courses, la panne qui a affecté Dyn s’est répercutée sur tous ses clients. De HBO à Netflix, en passant par PayPal, Airbnb, Twitter, Visa, Tumblr, Soundcloud, sans oublier Spotify, Amazon, le PlayStation Network et le Xbox Live, nombreux sont les services à avoir été affectés. Idem du côté des médias : CNN, la BBC, le New York Times, le Guardian, Fox News, Wired, le Wall Street Journal…

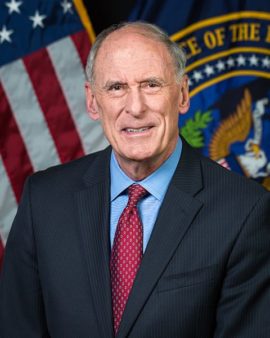

Les services de renseignement n’ignorent évidemment pas le risque que fait poser la mode des objets connectés. Lors d’une audition une commission parlementaire, le nouveau directeur du renseignement national (DNI) aux États-Unis, Daniel Ray Coats, a tiré la sonnette d’alarme : l’Internet des objets va de plus en plus servir à conduire des attaques informatiques.

« Dans les années qui viennent, les acteurs étatiques et non-étatiques vont sans doute utiliser les objets connectés pour mener des opérations de renseignement, pour accéder à des réseaux informatiques ou pour conduire des actions de piratage », prévient-il, faute d’une sécurisation suffisante de tous ces appareils.

Ces craintes ne sont pas neuves. En 2014, Vint Cerf, considéré comme le « père du net » du fait de son rôle dans la création du protocole TCP/IP, se disait dit très enthousiaste mais en même temps inquiet du développement de l’Internet des objets, qu’il estimait alors ne pas être assez sécurisé. L’attaque par déni de service distribuée ayant visé Dyn n’est qu’un exemple de ce qu’il est déjà possible de faire.

Les caméras connectées n’offrent pas assez de prises pour mener une attaque ? Alors pourquoi ne pas passer par le réfrigérateur ? Et d’ailleurs, pourquoi se limiter aux objets du quotidien ? Il est tout à fait envisageable d’utiliser un vecteur dans l’industrie, en piratant par exemple des bras robotisés.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !