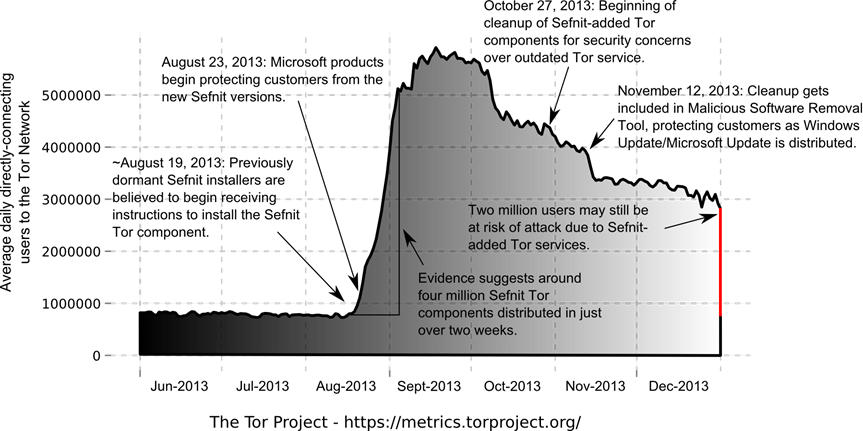

L’été dernier, le réseau d’anonymisation des communications Tor avait connu une croissance aussi spectaculaire qu’artificielle du nombre de ses utilisateurs, qui fut attribuée au réveil d’un réseau de botnets créé grâce au cheval de Troie Sefnit. Quatre millions d’ordinateurs infectés se sont ainsi joints soudainement au réseau zombie, en attente d’instructions relayées via le réseau Tor. L’objectif était de mettre toute la puissance de ces ordinateurs à contribution pour miner des Bitcoins, et ainsi enrichir deux hackers ukrainien et israélien, Scorpion et Dekadent.

En étudiant les caractéristiques des clients Tor apparus soudainement, les développeurs ont rapidement vu qu’il s’agissait exclusivement des versions v0.2.3.25, et que le malware était destiné à Windows. Ce qui a poussé Microsoft à s’attaquer au problème.

Or, Microsoft a réussi à combattre le botnet en employant une méthode musclée, qui met en évidence les moyens d’action dont dispose la firme de Redmond. Le site Daily Dot rapporte en effet que Microsoft a pu désinstaller à distance le malware et son client Tor.

https://youtube.com/watch?v=CJNxbpbHA-I%3Ffeature%3Dplayer_embedded

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !