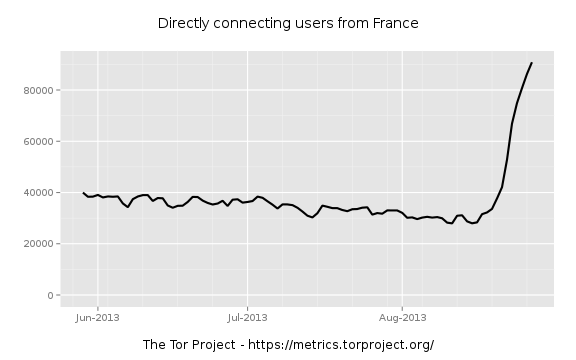

La semaine dernière, nous rapportions que le réseau d'anonymisation Tor avait connu début août une extraordinaire croissance en l'espace de quelques jours seulement, sans que quiconque n'arrive à apporter une explication cohérente. Nous avions écarté l'hypothèse peu vraisemblable d'une prise de conscience soudaine de plus d'un demi million d'internautes inquiétés par les révélations, en privilégiant plutôt une anomalie ou une attaque sur le réseau.

D'autres hypothèses ont circulé depuis, comme l'impact qu'aurait eu la sortie du navigateur PirateBrowser de The Pirate Bay, justement basé sur Tor. Mais les chiffres ne collaient pas, et surtout le comportement des "nouveaux utilisateurs" de Tor n'avait rien de naturel, ce qui s'est ressenti sur les performances du réseau, amoindries avec l'arrivée des nouveaux clients.

Or selon la société de sécurité informatique Fox-IT, l'explication serait à chercher du côté d'un botnet russe, c'est-à-dire d'un réseau d'ordinateurs infectés par un malware qui permet de prendre leur contrôle à distance, à l'insue des propriétaires. "Ces derniers jours, nous avons en effet trouvé des preuves qui suggèrent qu'un botnet spécifique et relativement inconnu est responsable de la majorité du pic soudain d'utilisateurs de Tor", assure la société.

Des doutes également sur la sécurité de Tor

Le botnet en question se matérialiserait à travers le cheval de troie Mevad.A, ou le plus ancien Sefnit (connu dès 2009), qui étaient déjà très présents sur les PC avant la flambée du mois d'août. Mais l'opérateur du botnet, qui loue certainement son réseau d'ordinateurs vérolés pour divers délits, aurait décidé de modifier le mode de connexion à son centre de commande, pour masquer au mieux son origine. Alors que la communication se faisait auparavant essentiellement en HTTP, les ordinateurs du botnet auraient reçu instruction de se connecter au réseau Tor et de communiquer à travers des adresses en .onion, accessibles avec un proxy Tor.

Si cette explication est la bonne, et elle semble confortée par l'étude du code décompilé du malware (qui montre que la version de Tor utilisée est la v0.2.3.25, ce qui est corroboré par les observations des opérateurs du réseau), il y aurait environ 40 000 ordinateurs infectés en France, connectés au réseau à travers ce botnet.

Autre mauvaise nouvelle pour Tor, une étude qui doit être communiquée en novembre prochain à Berlin affirme que le réseau Tor n'est pas aussi sécurisé qu'espéré, avec des utilisateurs qui pourraient être identifiés avec 95 % de certitude. Cependant il semble que les moyens à mettre en oeuvre soient loin d'être accessibles au commun des hackers.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !