Le Celebgate

Que s’est-il passé ?

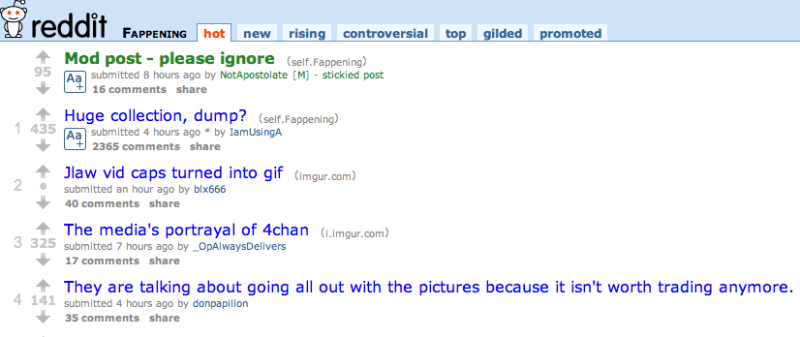

En septembre 2014, des dizaines de photos intimes de célébrités et d’actrices se trouvent exposées sur 4chan, Reddit ou Imgur. Jennifer Lawrence, Emma Watson ou Kate Upton — seules des femmes ont été visées, ce qui a marqué le caractère sexiste de ce « hack » — font partie des victimes. Ces photos sont le fruit d’une minutieuse collecte issue d’un ou plusieurs hackeurs, qui sont parvenus à s’introduire dans le compte iCloud — permettant de sauvegarder dans le cloud des photos prises avec un iPhone — des célébrités. Ils les ont alors revendues sur un marché du dark web, avant qu’elles ne se retrouvent exposées sur des sites grand public. En France, cette affaire prend le nom de Celebgate.

L’affaire fait grand bruit et la sécurité des comptes iCloud est rapidement remise en question. Comment de telles photos ont-elles réussi à se retrouver sur la toile ?

Pourquoi les mots de passe étaient-ils le maillon faible ?

Apple a rapidement démenti que son service de photo dans le cloud avait été compromis. En fait, comme bien souvent dans ce genre de situation, les hackeurs n’ont pas trouvé une faille magique dans l’infrastructure d’iCloud leur permettant de fouiller dans les données de n’importe qui. La faille se trouvait essentiellement du côté de l’utilisateur. Pour forcer les comptes iCloud des victimes, les hackeurs ont utilisé des méthodes de piratage très classiques.

Les attaques par force brute (ou bruteforce) tout d’abord. Les hackeurs ont essayé des dizaines, des centaines ou des milliers de mots de passe génériques sur le compte iCloud avant de tomber sur le bon et d’accéder aux photos.

Ils se sont également appuyés sur les questions personnelles posées par l’interface d’iCloud de l’époque pour retrouver les mots de passe. Le problème quand on est une star, c’est qu’il est très facile de retrouver des informations liées à ces questions comme, par exemple, « le nom de jeune fille de votre mère » ou « le nom de la rue où vous avez grandi ». Des termes qui peuvent revenir régulièrement dans des mots de passe de personnes qui ne sont pas sensibilisées à la cybersécurité et qui, associés aux méthodes de bruteforce, permettent de forcer facilement un compte en ligne.

Depuis le Celebgate, Apple a toutefois renforcé les mesures de sécurité pour se connecter à son compte iCloud, notamment avec la double authentification.

Enfin, quand ces deux méthodes ne fonctionnaient pas, les hackeurs ont utilisé des techniques de phishing en envoyant de faux emails aux couleurs d’Apple demandant aux victimes de réinitialiser leur mot de passe iCloud. L’email renvoyait alors sur un faux site demandant d’entrer son mot de passe actuel.

Le piratage de la Camera Ring

Que s’est-il passé ?

C’est une affaire récente : en décembre dernier, une mère américaine publie une vidéo glaçante où l’on peut voir une caméra de sécurité Amazon Ring, installée dans une chambre d’enfant, être piratée. Le hackeur est parvenu à s’emparer du micro et s’adresse directement à la petite fille dans sa chambre. « Je suis ton meilleur ami. Je suis le père Noël ».

La mère alerte alors les médias américains, qui relaient ce piratage. Avec cette question : comment le hackeur est-il parvenu à prendre le contrôle de cette caméra de surveillance ?

Pourquoi les mots de passe étaient-ils le maillon faible ?

Contactée par la rédaction de Numerama, Amazon précise que le hacker ne s’est probablement pas servi d’une faille pour accéder à la caméra. La raison est beaucoup plus classique : il s’agirait d’une mauvaise hygiène numérique de la part de la famille qui a installé la caméra.

La piste privilégiée par Amazon serait en effet la réutilisation par cette famille d’un mot de passe déjà très utilisé par le passé. C’est ce mot de passe, qui a été utilisé sur un autre service, qui a été piraté. Le hackeur aurait alors retrouvé le compte de la famille et utilisé ce mot de passe pour prendre le contrôle de la caméra.

Pour autant, un mot de passe trop faible ou réutilisé n’est pas l’unique raison de ce détournement. Amazon, comme de nombreux fabricants d’objets connectés, n’obligeait pas (car la marque a depuis revu les critères de sécurité de son application à la hausse) les utilisateurs de Ring à utiliser la double authentification. Dans ce cas, le hacker n’aurait rien pu faire, n’ayant pas accès au téléphone ou à la boîte email des victimes. On pourrait également reprocher à Amazon de se montrer trop laxiste envers les mots de passe trop simples lorsqu’il s’agit de configurer la caméra.

La fuite Collection #1

Que s’est-il passé ?

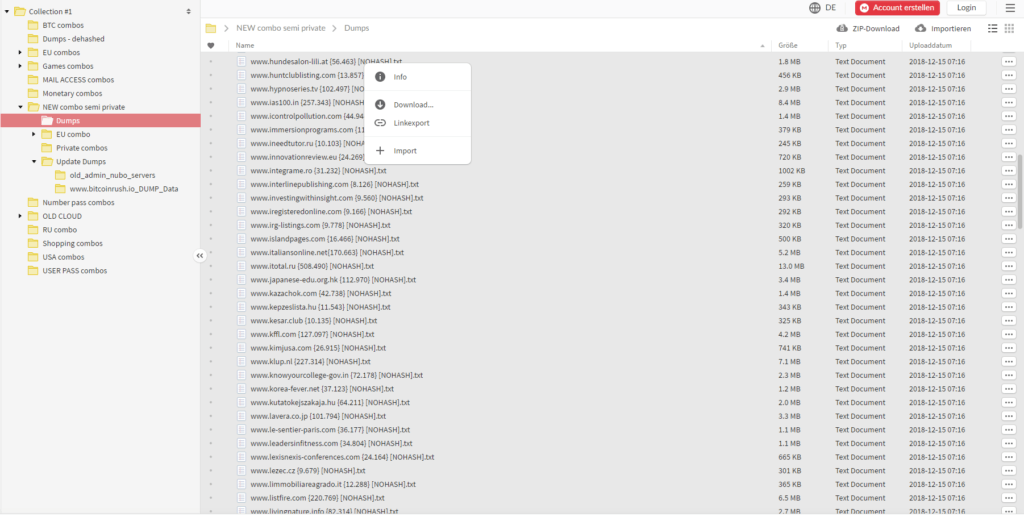

Il y a tout juste un an, on découvrait qu’une archive de 87 Go contenant des millions d’adresses emails et de mots de passe était très facilement accessible en ligne. Avec plus de 770 millions d’adresses email et 21 millions de mots de passe uniques, il s’agissait là d’une très belle collection (d’où le nom de l’archive) et d’un record du genre.

Ces emails et mots de passe ont été collectés sur plus de 2 000 sites répartis un peu partout dans le monde. Les données datent parfois de plusieurs années. Certains sites ont fermé depuis et de nombreux mots de passe sont probablement obsolètes. Mais le plus inquiétant dans cette affaire est sans conteste le fait que le propriétaire de ce fichier le vendait à un prix dérisoire : 45 dollars. Autant dire que n’importe qui pouvait s’emparer de ces données.

Pourquoi les mots de passe étaient-ils le maillon faible ?

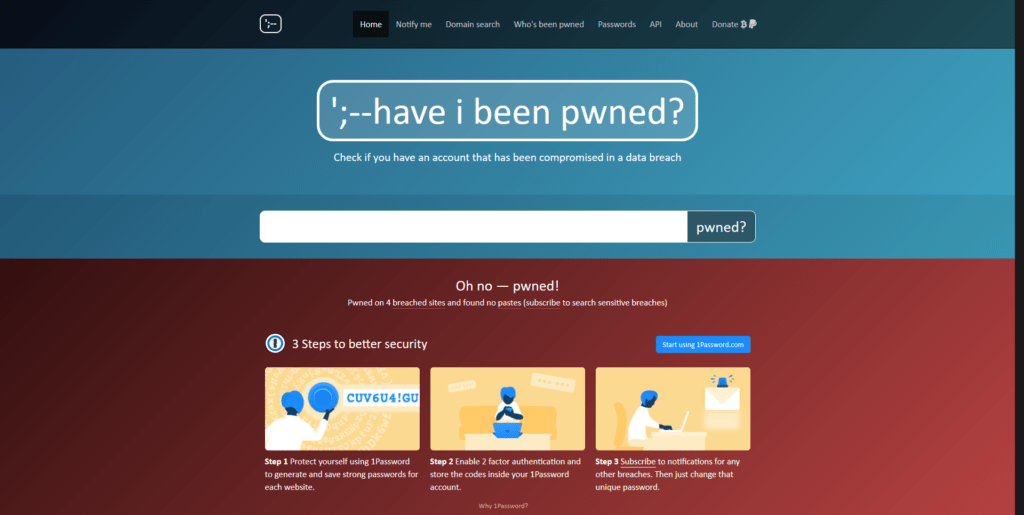

Tout simplement parce que l’affaire Collection #1 révèle qu’il existe un véritable marché de l’identifiant et du mot de passe et qu’il est très simple de se procurer de tels fichiers. Se protéger d’un tel business est compliqué. Pour s’assurer que son email ou son mot de passe ne s’est pas retrouvé dans de tels fichiers, il est possible de faire une recherche, par exemple sur le célèbre site Have I Been Pwned. Mais aussi louable soit la démarche du site, il n’est pas exhaustif et ne vous garantit pas que vos mots de passe ne sont pas actuellement vendus quelque part sur Internet.

Comment se prémunir de ces différentes attaques ?

Dans toutes ces affaires, le dénominateur commun est le mot de passe. Trop faible, il peut facilement être piraté. Trop répété, il risque de se retrouver dans un fichier issu d’une fuite de données. Il est donc nécessaire de le rendre plus fort et idéalement de le changer régulièrement.

Le meilleur moyen de se prémunir d’un piratage de mots de passe est donc de passer par un gestionnaire de mots de passe. C’est le service que propose Dashlane avec son application. Disponible sur ordinateur (PC, Mac, Linux), sur les navigateurs (via une extension pour Chrome, Firefox ou Safari) et sur smartphone (iOS et Android), elle permet à la fois de générer des mots de passe très forts, mais aussi et surtout de s’en souvenir et de les ressortir dès que nécessaire.

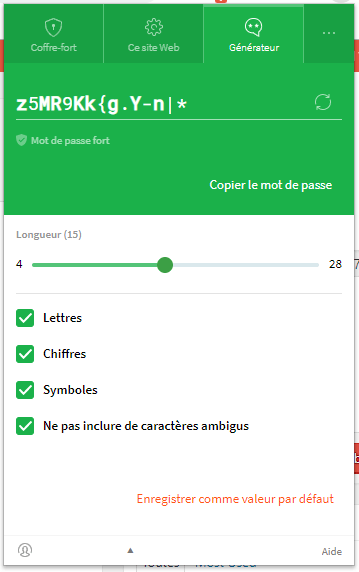

Dashlane comprend un générateur de mot de passe qui permet de concevoir des mots de passe très forts en quelques clics.

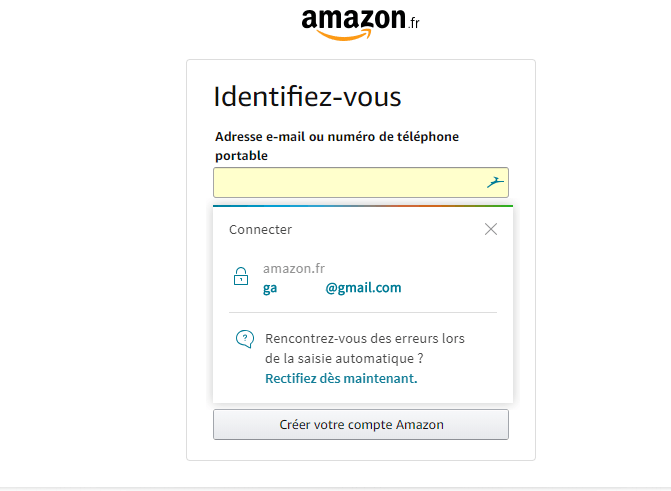

Dashlane fonctionne comme un coffre-fort pour vos mots de passe. Ceux-ci sont conservés dans l’application et protégés par un unique mot de passe — le seul que vous aurez à retenir, le mot de passe maître. Celui-ci est demandé à chaque fois que vous voulez vous connecter à Dashlane. Une fois connectée, Dashlane est ensuite capable de repérer automatiquement le champ d’identification des sites web et des applications et de les remplir automatiquement, sans aucune action supplémentaire de la part de l’utilisateur.

Une fois Dashlane installée, l’application sait repérer automatiquement les champs d’identifiants et de mots de passe pour les remplir automatiquement.

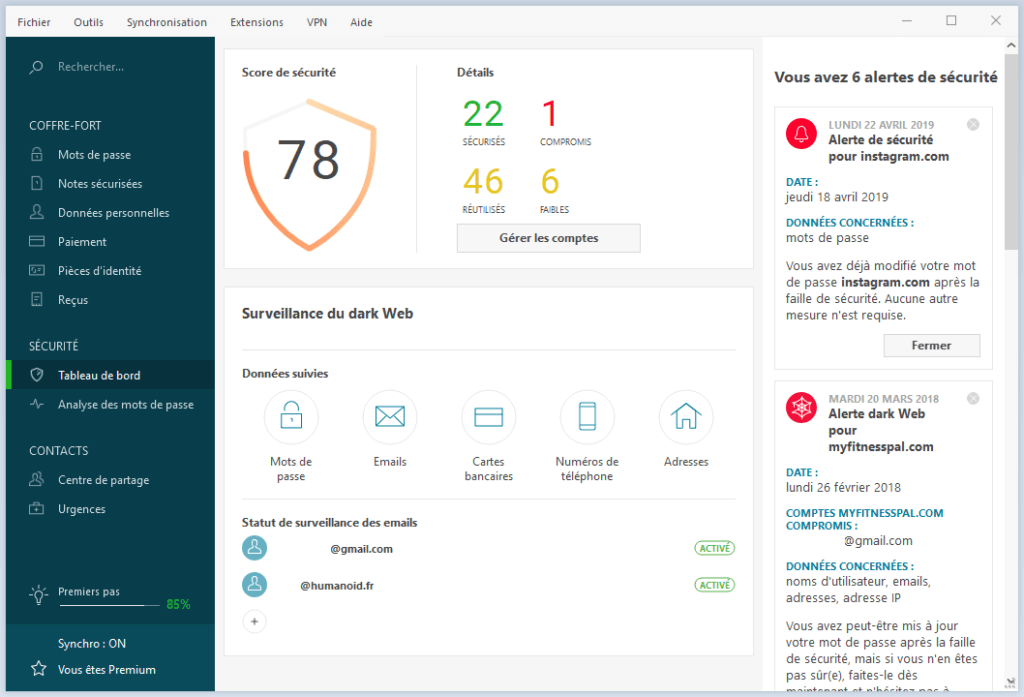

Enfin, Dashlane ne se contente pas uniquement de conserver vos mots de passe. L’application vous aide aussi à améliorer votre sécurité au quotidien. Une fois entrés dans l’application, les mots de passe sont analysés pour identifier les mots de passe trop réutilisés, trop faibles ou compromis dans une faille de sécurité. Vous savez alors en permanence quel est l’état de votre hygiène numérique.

Le tableau de bord de Dashlane, ici sur un client Windows, vous permet de gérer vos mots de passe et de voir ses notifications d’alertes.

Essayez Dashlane

Si vous n’avez jamais utilisé de gestionnaire de mots de passe, il est possible d’essayer gratuitement Dashlane. La version gratuite permet de gérer jusqu’à 50 mots de passe sur un seul appareil. Dans sa version Premium, disponible au prix de 39,99 euros par an, Dashlane couvre tous les appareils de l’utilisateur et peut stocker un nombre illimité de mots de passe, qui sont synchronisés entre les différents appareils.

Dashlane propose aux lecteurs de Numerama une réduction de 10 % sur l’abonnement annuel en entrant le code numerama au moment de payer. Celui-ci passe alors au prix de 35,96 euros. Par ailleurs, il est possible d’essayer gratuitement la version Premium de Dashlane, puisque la marque propose une garantie « satisfait ou remboursé » de 30 jours.

https://www.youtube.com/watch?v=GCeK3XtVHPs

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Certains liens de cet article sont affiliés. On vous explique tout ici.