2019 restera dans l’histoire de Boeing comme son « annus horribilis ». D’abord et avant tout à cause de la catastrophe industrielle qu’est le 737 MAX, dont les caractéristiques et les défaillances ont causé deux crashs aériens en quelques mois, ce qui a conduit la plupart des États au monde à le clouer au sol en attendant une résolution définitive du problème, qui tarde par ailleurs à arriver.

Mais un ennui n’arrive jamais seul, dit le dicton. Cela vient de se vérifier ce 5 novembre. Le magazine CSO Online a publié un long article désastreux pour l’image de marque du constructeur aéronautique. Dans celui-ci, il n’est pas question de la conception des avions eux-mêmes, mais de la sécurité des systèmes d’information de l’avionneur, qui serait très en-dessous de ce qu’il conviendrait de faire.

Boeing a-t-il voulu cacher ces informations ?

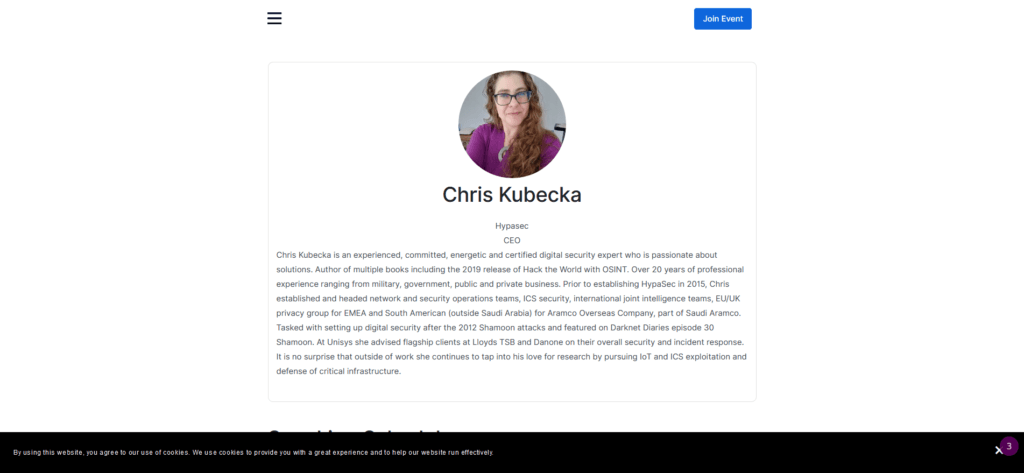

Au cœur du papier se trouvent les observations d’une spécialiste en sécurité informatique, Chris Kubecka. Au cours de la conférence Aviation Cyber Security, qui se déroule à Londres du 5 au 6 novembre, l’intéressée a affirmé que Boeing n’a pas fait preuve du minimum de diligence raisonnable dans la sécurisation de ses réseaux. Pire encore : selon l’intervenante, l’industriel a tenté de les dissimuler en la faisant taire.

Chris Kubecka reproche ainsi à la compagnie de ne pas lui avoir facilité la vie, notamment en lui faisant comprendre qu’elle risquait une action en justice ainsi que d’une campagne de dénigrement public si elle persistait dans cette voie. « Si je vois une porte cassée dans un avion, je n’aurais pas d’ennuis en signalant [aux autorités] que l’avion a volé quand même. Mais en tant que chercheuse en sécurité, il est légalement difficile de signaler les failles de sécurité », a-t-elle confié au magazine.

Une présentation des faits que Boeing réfute : l’entreprise explique avoir pris contact avec la chercheuse pour lui présenter différentes procédures de « divulgation responsable » (en sécurité informatique, il s’agit d’un cadre dédié à la transmission d’informations sensibles, qui peut inclure un délai d’attente avant de les rendre publiques, NDLR), dont certains sont soumis à un accord de non-divulgation (NDA). Alors d’où viennent ces menaces ? Chris Kubecka n’a pas souhaité en dire plus.

Des défauts de sécurité basiques

Mais au-delà des différences d’appréciation entre l’informaticienne et l’industriel, de quoi est-il question ?

Tout d’abord, de diverses défaillances de sécurité que l’intéressée décrit comme flagrantes et faciles à corriger, comme l’absence de connexion sécurisée HTTPS lorsque l’on se rend sur la page d’accueil de Boeing, ce qui permet de protéger la liaison entre l’internaute et le site, ou l’omission de la spécification technique DMARC, qui sert à limiter les abus par mail comme le spam ou l’hameçonnage de données personnelles.

Elle pointe aussi du doigt le portail web Aviation ID, qui est opéré par le prestataire Exostar pour le compte de Boeing. Lui aussi est accusé d’avoir des problèmes de sécurité, incluant une vulnérabilité de type XSS « cross-site scripting »), qui donne la possibilité d’injecter du code malveillant, et de mauvaises normes d’authentification et d’accréditation. Selon elle, cela fait plus de six mois qu’elle se bat pour faire remonter ces problèmes et obtenir leur résolution.

Mais ces incidents ne sont pas les points les plus graves de son exposé.

Chris Kubecka a constaté que les réseaux de développement en test de Boeing étaient accessibles par Internet. Cela pourrait permettre à un adversaire déterminé et de moyens techniques adéquats d’avoir accès au code source des logiciels de Boeing ainsi qu’aux systèmes de compilation. Selon les constatations de CSO Online, au moins un de ces serveurs est encore en ligne.

Ce n’est pas tout. Le magazine ajoute qu’au moins l’un des serveurs de messagerie du géant aérien est infecté par de multiples logiciels malveillants. Selon Chris Kubecka, ces infestations des serveurs de messagerie ont pour but d’exfiltrer des plans et des logiciels, y compris le code qui est déployé à la fois dans des avions civils ainsi que dans des appareils que Boeing vend aux militaires américains.

Une menace pour l’armée

Pour l’experte, ce n’est donc pas uniquement un risque pour la sécurité des passagers. C’est aussi une menace pour les États-Unis. Pour illustrer le péril, elle évoque le cas où une puissance étrangère parvient à corrompre un logiciel de contrôle de vol. Elle pourrait alors rendre inopérant un capteur d’un avion de l’Air Force lors d’un accrochage aérien, octroyant alors un avantage à l’autre chasseur.

En marge de ses activités dans le civil, Boeing est un constructeur d’avions militaires. Plusieurs de ses modèles équipent en nombre l’armée américaine. C’est le cas du EA-18G Growler (qui est destiné à la guerre électronique), du bombardier stratégique B-52 Stratofortress, mais aussi de divers appareils servant à des missions de ravitaillement, de surveillance (les fameux AWACS) ou de reconnaissance.

« Un assaillant qui accède au logiciel qui fait fonctionner les avions peut non seulement voler ce code — pour récupérer de la propriété intellectuelle, comme le fait par exemple la Chine — mais il peut aussi changer ce code pour faire ce qu’il veut. Comme provoquer un dysfonctionnement à un moment critique », prévient J.M. Porup, le journaliste qui a écrit l’article pour CSO Online.

Pour Chris Kubecka, c’est clair : « L’infrastructure Internet de Boeing, ses applications Web et ses systèmes de courrier électronique en général ne semblent pas avoir fait l’objet de tests de sécurité de base ou généralement acceptés ». Une critique qu’accepte en partie Boeing, dans un communiqué qu’il a adressé à CSO. Y compris pour les vulnérabilités plus courantes et qui devraient ne pas figurer chez Boeing :

« Nous apprécions sincèrement le temps et les efforts de Mme Kubecka, et nous prenons au sérieux les préoccupations qu’elle a soulevées, car nous travaillons continuellement à améliorer la cybersécurité de nos systèmes et produits informatiques. Les problèmes de sécurité abordés […] sont, sans exception, des vulnérabilités communes – le type de soucis de cyber-hygiène auxquels des milliers d’entreprises sont confrontées chaque jour ».

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !