Depuis la sortie de Windows 10, Microsoft a dû faire face à de nombreuses critiques concernant son nouveau modèle de mise à jour. En effet, l’éditeur considère son dernier système comme un service et a décidé de forcer les utilisateurs à garder à jour leurs machines.

Seuls les professionnels et les organisations peuvent décider de retarder l’installation des mises à jour. Pour le grand public, ne plus avoir le choix concernant les mises à jour à installer a été la source d’une grande colère et dès la sortie de Windows 10, les utilisateurs avancés se sont empressés de chercher comment désactiver tout ou partie de Windows Update.

WannaCrypt : un ransomware dangereux pour les machines obsolètes

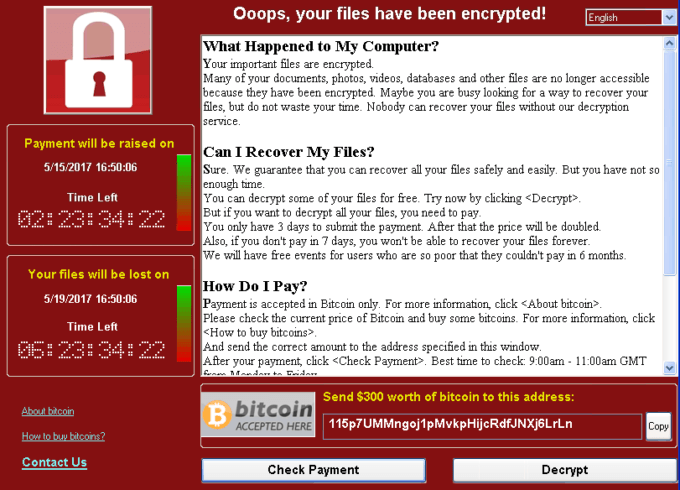

Depuis quelques jours, de nombreuses machines sous Windows sont la cible d’une attaque informatique exploitant une faille avec le service de serveur SMB de Windows. Si l’attaque réussit, un ransomware est installé sur la machine : il s’agit d’un logiciel qui va chiffrer le contenu de l’appareil et demander une somme d’argent à l’utilisateur pour le déchiffrement.

Cette faille a été corrigée par Microsoft le 14 mars avec le bulletin de sécurité critique MS17-010. Les services de Microsoft n’ont pas encore déterminé comment l’attaque se propageait, mais ils travaillent sur deux pistes :

- Une transmission par email convaincant les utilisateurs de lancer l’exécutable grâce à du social engineering

- Une propagation par les machines déjà infectées par le protocole SMB.

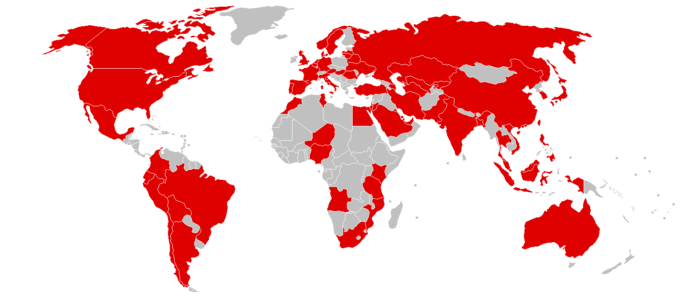

Une attaque mondiale

D’après les équipes de Kaspersky Lab, plus de 74 pays auraient été la cible de WannaCrypt, qui aurait déjà infecté plus de 100 000 machines.

Parmi les victimes, on compte les services de santé du Royaume-Uni, le constructeur automobile Renault, FedEx, les chemins de fer allemands et beaucoup d’autres.

Les mises à jour de Windows sont indispensables

WannaCrypt, et son nombre de victimes, montre que Microsoft a raison de forcer les utilisateurs à garder leurs machines à jour. L’éditeur a corrigé la faille deux mois avant l’attaque et pourtant on compte de nombreuses victimes, notamment chez les entreprises.

D’après de nombreux témoignages, les machines infectées tournaient sous Windows XP ou l’un de ses dérivés, un logiciel sorti en 2001 et qui n’est plus mis à jour par Microsoft depuis 2014, sauf si une organisation accepte de payer le prix d’un support particulier.

À titre exceptionnel et devant l’ampleur de l’attaque, la firme de Redmond a décidé de publier un patch de sécurité pour Windows XP, Windows Server 2003 et Windows 8, même s’ils ne sont plus supportés. Microsoft a également déployé une mise à jour de Windows Defender pour qu’il soit capable de détecter le programme malveillant.

Pour se prévenir au mieux de ce genre d’attaque, il n’y a donc rien de plus simple que de mettre à jour Windows et le garder à jour. Et dans le cas d’un parc informatique aussi critique que celui d’un hôpital, peut-être serait-il urgent de comprendre les enjeux liés à l’informatique et procéder à des renouvellements plus rapides.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !