Si les entreprises touchées par les rançongiciels sont aussi nombreuses – les signalements d’attaque ont augmenté de 255% en 2020 selon l’ANSSI –, c’est d’abord parce qu’il s’agit de l’arme la plus rentable pour le pirate informatique.

Pour quelques centaines d’euros, il est possible de trouver des malwares assez sophistiqués pour prendre en otage les données d’une entreprise. Le prix moyen du paiement est lui astronomique : 541 000 dollars (environ 528 000 euros). Avec un tel bénéfice, il est logique que les pirates se ruent sur ces logiciels malveillants.

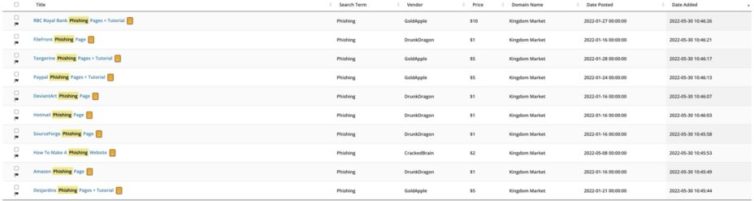

Évidemment, la place de marché des ransomware se trouve sur le darknet. Ils sont donc accessibles à tous, suffit-il de connaitre l’adresse du forum où sont mis en vente les outils. Venafi, une société spécialisée en cybersécurité, s’est rendu sur les sites en question et a listé le prix de quelques-uns des plus connus des rançongiciels, dans un rapport publié ce 2 août 2022.

Ainsi, les rançongiciels les plus performants coûtent autour de 900 dollars (environ 880 euros) en moyenne. Une version personnalisée du ransomware Darkside se vend pour 1 262 $, par exemple. C’est ce logiciel qui a servi à attaquer le Colonial Pipeline, un oléoduc traversant le sud des États-Unis, forçant les autorités à fermer le transport de mazout. C’est la plus grande cyberattaque contre une infrastructure pétrolière dans l’histoire des États-Unis et elle a rapporté 5 millions de dollars aux hackers.

Le code source d’autres ransomware bien connus, à l’instar de Babuk et Paradise, est vendu pour 950 $ et 593 $, respectivement. Les logiciels les plus simples sont vendus pour le prix d’une baguette : LockScreen coute 0,99 $ sur certains forums. Pour ce dernier rançongiciel, un redémarrage de l’ordinateur peut suffire à le stopper.

Une arme inefficace sans les données des entreprises

À noter que si ces outils malveillants sont aussi peu couteux, c’est aussi parce qu’il ne suffit pas de les avoir en main pour piéger le CAC 40. Les autres éléments indispensables sont les données de l’entreprise. Les groupes, les conglomérats protègent aujourd’hui leurs boites de messagerie, de telle sorte que les mails d’hameçonnage, les sites frauduleux sont bloqués d’office par les systèmes de cybersécurité.

Les hackers se doivent d’être astucieux pour piéger les employés et cela passe souvent par le vol de données. Les malfaiteurs agiront le plus souvent en deux étapes : en tentant de tromper un salarié pour récupérer les identifiants dans un premier temps, avant d’envoyer un lien déguisé contenant le ransomware une fois les données de connexion acquises. Ces identifiants sont également vendus sur le darknet, généralement autour de quelques milliers d’euros. Enfin, rien n’assure que l’entreprise piégée finira par payer la rançon. Les experts en cyber ainsi que les assurances recommandent aujourd’hui de ne pas envoyer la somme exigée.

Loin de nous l’envie d’offrir ici un mode d’emploi du rançongiciel : nous rappelons que l’extorsion est condamnable pénalement, passible de sept ans d’emprisonnement et de 100 000 euros d’amende. Le souci, c’est que les groupes en question agissent le plus souvent depuis l’étranger, en Russie pour les plus importants, où les forces de l’ordre ferment les yeux sur ces exactions.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !