Samedi dernier, Numerama expliquait que la Corée du Nord était un ennemi de paille désigné par les Etats-Unis pour faire oublier les propres responsabilités de Sony dans le piratage de ses serveurs, et surtout pour faire passer l'idée d'une nécessité de renforcer le contrôle des Etats sur Internet. Nous nous étions basés essentiellement sur des éléments circonstanciels pour douter fortement de l'implication de Pyongyang dans le piratage du studio de cinéma américain.

Voici donc une compilation des raisons plus objectives pour lesquelles l'accusation contre la Corée du Nord est à prendre avec énormément de précautions :

- Selon le communiqué du FBI, le premier élément à charge est le fait que le malware utilisé pour effacer les données sur les serveurs de Sony serait similaire à d'autres malwares déjà reliés par le passé à des attaques attribuées à la Corée du Nord. Le FBI n'apporte aucune précision à ces affirmations. Il s'agit en réalité de l'utilisation d'un pilote EldoS RawDisc qui permet de contourner les protections du système NTFS et d'effacer des données ainsi que le Master Boot Record (MBR). Son utilisation est courante avec les malwares sophistiqués et n'est en rien spécifique aux hackers nord-coréens ;

- Au contraire, comme nous l'avons déjà vu, des expertises indépendantes très sérieuses et argumentées effectuaient des rapprochements bien plus convaincants avec des malwares sans liens avec la Corée du Nord, utilisés pour attaquer des intérêts privés en Arabie Saoudite ou en Corée du Sud. Ils montraient une proximité non seulement technique, mais aussi dans les visuels utilisés par les hackers pour communiquer (voir en particulier l'analyse publiée sur SecureList dès le 4 décembre) ;

- S'agissant de l'attaque "Dark Seoul" citée par le FBI qui avait frappé des banques et médias de Corée du Sud en 2013, le pays a été prompt à accuser la Corée du Nord, avant qu'une étude approfondie ne vienne nuancer les accusations, et qu'une enquête alimente la thèse d'une trahison interne. Séoul ne s'est jamais officiellement rétracté de ses accusations, mais elle les porte aujourd'hui avec beaucoup moins de conviction.

- Concernant l'attaque du pétrolier Saudi Aramco en Arabie Saoudite, dont le mode opératoire était très proche du piratage de Sony Picture, des cadres de l'administration des Etats-Unis avaient accusé l'Iran. Mais Symantec avait trouvé le malware bien amateur pour être l'oeuvre organisée d'une puissance étrangère.

- Le dernier élément à charge du FBI est le fait que des adresses IP nord-coréennes auraient été inscrites en dur dans le code source du malware. Une accusation qui fait au mieux sourire tous les spécialistes, tant elle ne prouve absolument rien. Et là encore, l'analyse publiée dans SecureList dit que les connexions avec les adresses IP visibles dans le malware "semblent arbitraires et sans conséquence pour l'exécution du paquet malicieux", et que "ces IPs semblent toutes avoir été choisies bizarrement". Dit autrement, il semble davantage s'agir de fausses pistes laissées par les hackers que de la preuve ultime de l'implication de Pyongyang.

- Le malware aurait été compilé sur un système en langue coréenne. Mais outre que les Nord-coréens n'utiliseraient pas le Coréen sur leurs ordinateurs mais un dialecte qui leur est propre, Wired rappelle qu'un hacker peut parfaitement choisir n'importe quelle langue pour compiler son malware, et même modifier l'information une fois la compilation réalisée, là encore pour fausser les pistes.

- Même si le FBI affirme que la Corée du Nord est responsable de l'attaque, ce ne serait pas la première fois que les autorités américaines se trompent. En 1998, le ministère de la Défense des USA avait pointé du doigt l'IraK pour le piratage de serveurs de l'armée, en pleine préparation des bombardements dans le Golfe. Finalement il s'est avéré que c'était l'oeuvre de deux adolescents, l'un Canadien, l'autre Israélien. Il est d'ailleurs notable que les Etats-Unis ont écarté le qualification "d'acte de guerre", en restant pour le moment au stade purement diplomatique des accusations.

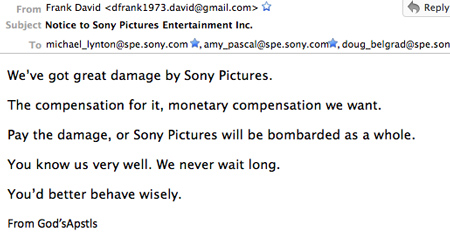

- A aucun moment les hackers n'ont parlé du film The Interview, sauf après une grosse semaine, lorsque la presse elle-même et les autorités ont de leur propre initiative fait le rapprochement entre le piratage de Sony Pictures et la sortie programmée du film critiqué par Pyongyang. Par ailleurs, un e-mail a priori envoyé par les hackers le 21 novembre (avant que le piratage soit rendu public), adressé aux principaux dirigeants de Sony Pictures, n'évoquait qu'une rançon financière, non explicitée :

Ce message n'était pas signé par "Guardians Of Peace" (GOP), qui est le nom choisi par les hackers pour communiquer les données, mais de "God'sApstis". Or selon Wired ce nom apparaît dans l'un des fichiers utilisés par le malware, ce qui accrédite l'authenticité du message.

- La Corée du Nord a nié son implication et même proposé une enquête conjointe. Bien sûr, personne ne prend au sérieux ces dénégations, ce qui ne fait que renforcer l'accusateur. Mais d'ordinaire les groupes de hackers qui agissent pour la Corée du Nord n'ont pas pour habitude de dissimuler leur affiliation, et l'assument. Pourquoi cette fois-ci, sur le piratage le plus spectaculaire au retentissement planétaire, Pyongyang se montrerait timide ?

- Certains observateurs anglophones notent que les fautes d'anglais ne seraient pas typiques de fautes coréennes, mais ressemblent plutôt à des anglophones qui tentent de faire croire qu'ils parlent mal anglais.

- Tous les analystes pointent du doigt le fait que la sophistication très élevée de l'attaque n'a pu avoir lieu qu'avec une connaissance fine du réseau interne de Sony Pictures, ce qui pointe plutôt vers une trahison interne.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !