Mise à jour : Jean-Michel Planche, nommé expert-pilote du Lab Réseaux & Techniques qui chapeaute ces travaux, a annoncé jeudi qu’il n’avait pas renouvelé son contrat avec l’Hadopi. Il estime « injustes » les critiques reçues depuis sa nomination et claque la porte, pris entre les feux des ayants droit (qui estiment que les travaux sur le filtrage ne vont pas assez vite) et ceux des plus farouches adversaires de l’Hadopi (qui estiment que tout projet de filtrage, même sous le contrôle de l’utilisateur, reste inacceptable). « Je n’ai plus ni le temps, ni la patience d’entendre autant d’inepties et de mauvaise foi, grâce à la fibre, à la vitesse de la lumière maintenant. Et je dis cela pour tous les camps, ceux que j’appelle les talibans du numérique et qui aiment à se provoquer et s’affronter, pendant que d’autres construisent et se développent, ailleurs. Le travail du Lab est suffisamment avancé pour qu’il puisse se passer de moi. Des gens de talents travaillent patiemment, encaissent et tentent de tirer du sens en faisant fi de l’hystérie générale. Je leur souhaite le meilleur« .

Article du 21 février 2012 –

C’est l’arlésienne de l’Hadopi. Alors que la loi impose à la Haute Autorité de joindre à ses avertissements une information sur les moyens de sécurisation mis à la disposition des abonnés (puisqu’ils sont avertis pour ne pas avoir respecté leur obligation de sécurisation), et alors qu’elle doit labelliser les moyens de sécurisation réputés efficaces, l’autorité administrative pédale dans la semoule. Elle ne parvient toujours pas à sortir le moindre projet viable de spécifications fonctionnelles depuis le tout premier brouillon révélé dans nos colonnes en juillet 2010, conçu par le professeur Michel Riguidel.

Depuis, l’Hadopi a publié une seconde version du projet Riguidel en avril 2011, qui proposait un filtrage au coeur des box et un système véritablement diabolique de journalisation, qui faisait que pour prouver son innocence en justice, l’internaute devait abandonner toute vie privée devant le juge.

La consultation publique qu’avait lancé la Haute Autorité sur ce second brouillon a été un véritable flop, avec seulement trois réponses reçues. Michel Riguidel ayant achevé sa mission, sans réussir à convaincre, le projet a été repris en main par le Lab Réseaux & Techniques mis en place par l’Hadopi, et dirigé par Jean-Michel Planche.

Mais le Lab lui-même, après des mois de travaux, ne parvient pas à publier un document clair de fonctionnalités pertinentes. En lieu et place, il a publié ce mardi un « appel à expérimentations » qui fixe les grandes lignes des futurs systèmes à labelliser, et qui demande aux « expérimenteurs » (en fait les concepteurs de logiciels de filtrage et de sécurité) de « prouver la faisabilité de la réalisation d’un moyen de sécurisation« . On voudrait renvoyer la patate chaude qu’on ne s’y prendrait pas autrement. D’autant que le Lab Réseaux & Techniques fait preuve d’une grande honnêteté lorsqu’il indique qu’il a abandonné la voie de « la séparation et le triage entre les flux légaux et illégaux« , qui était pourtant la seule propre à trouver l’équilibre entre le respect de la liberté de communication et le respect du droit d’auteur.

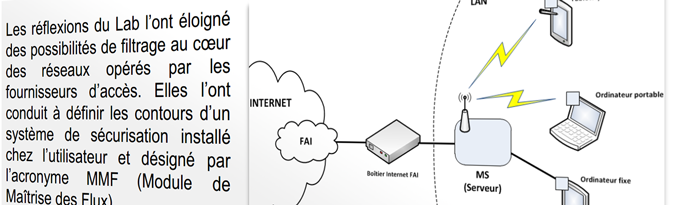

L’objectif, désormais, n’est plus simplement de prévenir le piratage d’œuvres depuis l’accès à Internet, mais de « s’attaquer à la question plus globale de la sécurisation de l’accès privé ou personnel à Internet« , notamment pour « permettre de protéger les informations privées circulant au sein du réseau local (LAN) d’une famille ou d’un foyer et de s’assurer que de telles informations ne se retrouvent pas exposées involontairement sur Internet« . Une dimension généraliste que nous avions déjà vue à travers les fiches pratiques publiées par l’Hadopi.

Le cahier des charges publié fixe donc les lignes directrices des moyens de sécurisation (voir page 4 et suivantes ci-dessous). Ils devront être sous le contrôle de l’utilisateur final, installés sur le réseau local (après la box) et non au coeur du FAI, et respecter un écosystème de modules ouverts qui demanderont la définition de standards communs entre tous les moyens de sécurisation (MS). Il devra par exemple être possible de publier un module « filtrage de BitTorrent » ou « filtrage des contenus pornographiques » qui soit compatible avec tous les MS certifiés Hadopi. « Il sera nécessaire de définir un standard d’implémentation (machine virtuelle, langage de script, etc.) pour les modules optionnels et un standard pour l’environnement d’exécution de ces modules pour les MS« , indique le document. De même, les fichiers de configurations (ou « profils ») devront être compatibles d’un MS à l’autre pour faciliter les migrations d’un système à l’autre.

« Le Lab encourage le développement de solutions de type » open source « permettant le libre accès et la libre participation de tous à l’évolution du dispositif et la vérification aisée par tout un chacun de la qualité du code, tant au niveau de sa performance que de sa sécurité. En plus de cette volonté de transparence, le Lab R&T encouragera le choix d’une licence qui permettra l’émergence d’une communauté de développeurs la plus active possible« , ajoute l’appel à expérimentations.

En revanche, le « cahier des charges minimal » produit par le Lab Réseaux & Techniques ne dit rien des exigences de journalisation, qui étaient la clé de voûte du projet Riguidel. Sans journalisation, l’internaute ne peut pas démontrer que le moyen de sécurisation installé était bien actif au moment du piratage allégué.

Les expérimentations sont programmées entre le 1er mars 2012 (ouverture de l’enregistrement des expérimenteurs) et le 29 juin 2012, date où seront présentés les travaux finaux. Entre deux, deux rencontres auront été programmées entre les expérimenteurs, en avril et juin.

Une fois ces travaux achevés, c’est le Collège de l’Hadopi qui aura le dernier mot, en décidant (ou non) de publier le résultat en tant que publication officielle des fonctionnalités pertinentes, comme le prévoit l’article L331-26 du code de la propriété intellectuelle. Viendra alors l’étape du développement des logiciels, puis de leur labellisation, qui se fera via une procédure coûteuse qui ne donne aucun pouvoir d’appréciation ou de contrôle à l’Hadopi. D’ici là, les premières condamnations pour défaut de sécurisation pourraient être tombées.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !