Mise à jour 17h45 : sans attendre l’avis de la CNIL, l’Hadopi a décidé de suspendre son interconnexion avec TMG, ce qui l’empêche de recevoir de nouvelles adresses IP.

Mise à jour 17h45 : sans attendre l’avis de la CNIL, l’Hadopi a décidé de suspendre son interconnexion avec TMG, ce qui l’empêche de recevoir de nouvelles adresses IP.

La CNIL pourrait-elle retirer les autorisations qu’elle a délivrées à TMG pour la collecte des adresses IP ? Ce serait un coup de tonnerre dans la riposte graduée, puisque la société nantaise est la seule habilitée à procéder sur les réseaux P2P aux relevés des preuves envoyées à l’Hadopi. Mais ce scénario n’est pas à exclure après l’énorme bévue de TMG, qui a rendu public des milliers de documents parfois sensibles. Nous apportions ainsi la preuve hier que des adresses IP françaises apparaissent bien dans les fichiers dont nous avons pu prendre connaissance.

Lorsqu’elle a délivré son autorisation à TMG, dans des conditions très contestables, la CNIL avait assorti son feu vert d’un certain nombre de précautions visant à limiter les risques de la collecte d’adresses IP par cette société privée. Elles sont lisibles en pages 7 et 8 du rapport interne du commissaire Emmanuel de Givry, que la CNIL nous avait communiqué au mois d’octobre 2010.

Sur la durée de conservation des données

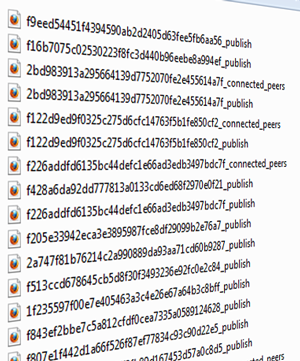

Comme nous le révélions hier, les documents divulgués remontent jusqu’à à avril 2008, y compris des fichiers dans lesquels apparaissent des adresses IP liés à des téléchargements sur BitTorrent. Or, le chapitre consacré aux « durées de conservation » des données par TMG dit explicitement que « les données collectées – notamment l’adresse IP horodatée – sont effacées au cours de la nuit suivant la confirmation de la réception des saisines par la Hadopi, soit généralement 24h après la collecte de ces informations« , ou effacées dans le même délai si elles ne sont pas transmises. Et qu’en tout état de cause, « les adresses IP horodatées sont utilisées dans un délai maximum de 3 jours« .

Certes, rien ne permet d’affirmer que les données divulguées par TMG sont celles collectées dans le cadre de cette autorisation et de l’Hadopi. Mais rien ne permet non plus d’affirmer le contraire. Et quand bien même, la loi CNIL de 1978 sur la vie privéee impose de toute façon que les données ne soient pas conservées au delà de « la durée nécessaire aux finalités pour lesquelles elles sont collectées et traitées« .

Sur la protection des données

Par ailleurs, le document internet de l’Hadopi imposait à TMG des « mesures de sécurité » pour éviter ce type de fuites et d’atteinte à la vie privée des abonnés dont l’adresse IP est collectée. Voici ce que disait le rapport :

Votre rapporteur indique tout d’abord qu’une réunion sur les aspects techniques de ce dossier s’est tenue le 17 mai 2010 entre les agents de la CNIL, des représentants des SPRD et un représentant de TMG.

Le dispositif prévoit une sécurisation de l’accès physique aux serveurs par l’utilisation de badges, vidéosurveillance, alarmes ainsi que la journalisation des accès. Les serveurs et bases de données sont de plus protégés par des pare-feux et un système de détection des intrusions. Pour les agents assermentés, les accès à l’application et aux données personnelles sont effectués par une interface sécurisée (https) et avec un dispositif d’authentification forte. Les agents doivent s’authentifier une deuxième fois pour signer les constats. Par ailleurs, les accès de ces agents sont journalisés : date/heure de connexion et de déconnexion, identifiant du poste de travail et de l’utilisateur.

Les accès logiques du prestataire aux serveurs et bases de données sont également journalisés et des profils d’habilitation sont définis. La maintenance des équipements est effectuée par le prestataire et non pas l’hébergeur des serveurs. Les données personnelles (adresses IP) sont chiffrées et ne sont pas accessibles par le personnel de maintenance du prestataire. Les clés de chiffrement sont partagées en deux parties et détenues par deux personnes différentes [… ]

Enfin, des actions de sensibilisation aux problématiques de sécurité sont menées auprès de

TMG et des agents assermentés.

Votre rapporteur considère que les mesures de sécurité prises par les SPRD et le prestataire

TMG sont satisfaisantes au regard de la loi Informatique et Libertés.

Contrairement à ce qu’imposait la CNIL dans son rapport, les adresses IP présentes dans les fichiers de TMG ne sont pas chiffrés. L’accès n’était pas non plus protégé par une interface sécurisé, puisque le serveur sur lequel les données ont été récupérées aurait été ouvert selon nos informations « pendant au moins 3 jours« . Là encore, rien ne permet d’affirmer que les données sont celles destinées à l’Hadopi, en tout ou partie. TMG a d’autres activités.

Mais là encore, la loi impose un principe général de sécurisation. L’article 34 de la loi dispose en effet que le responsable du traitement des données « est tenu de prendre toutes précautions utiles, au regard de la nature des données et des risques présentés par le traitement, pour préserver la sécurité des données et, notamment, empêcher qu’elles soient déformées, endommagées, ou que des tiers non autorisés y aient accès« .

La CNIL va-t-elle donc sanctionner TMG et enfin mettre un terme à la riposte graduée, ce qu’elle aurait dû faire dès l’établissement de son rapport lorsqu’elle avait constaté l’absence totale de contrôle des procédures de TMG ? La Commission n’était pas joignable cet après-midi pour répondre à nos questions.

De son côté, l’Hadopi a confirmé ce qu’elle nous confiait dès dimanche. Une réunion de la Commission de Protection des Droits (CPD) de l’Hadopi sera organisée mercredi pour adopter un « protocole d’expertise technique ». A cette occasion sera entendu le blogueur Bluetouff, qui avait le premier révélé l’existence la fuite, et qui sera amené à détailler la gravité des découvertes.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !