Confinés depuis lundi 16 mars 2020, les Français et les Françaises trouvent des manières de continuer à communiquer entre eux : jeux vidéo en ligne, coups de fil, mais aussi visioconférences à plusieurs interlocuteurs.

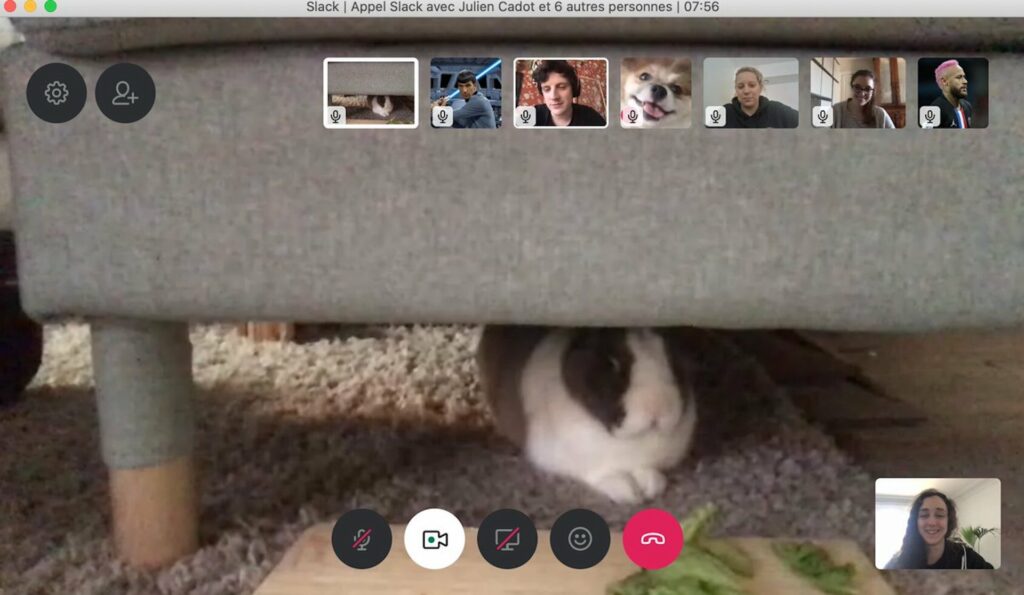

Une demi-douzaine d’applications pour communiquer de la sorte connaissent un essor particulier depuis le début du mois de mars, qu’elles soient professionnelles ou plus axées sur la communication personnelle : Hangouts, Zoom, Messenger, FaceTime, Discord, WhatsApp, Skype, Cisco Webex, HouseParty…

Si elles proposent toutes le même service, elles n’ont pas toutes les mêmes fonctionnalités — certaines permettent mieux de partager son écran, d’autres permettent de jouer entre amis, d’autres encore se contentent d’afficher un grand nombre de participants (50 sur Skype ou 32 pour FaceTime contre seulement 4 sur WhatsApp).

Commet toutes les applications, certaines sont également plus sécurisées que d’autres, même s’il convient, de base, de faire bien attention à chaque fois que vous donnez accès à votre webcam et micro à une plateforme.

Zoom et ses vulnérabilités

Si vous utilisez l’app Zoom, une des plus populaires en ce moment, sur iOS, sachez qu’elle partageait certaines de vos informations à Facebook même si vous n’aviez pas de compte sur le réseau social, a relevé Vice dans un article publié le 26 mars. Ce n’est que le 27 mars que Zoom est revenu en arrière et a supprimé cette fonctionnalité, ne la jugeant « pas nécessaire ».

L’information n’est pas révolutionnaire, dans le sens où de nombreuses applications utilisent le kit de développement (SDK) de Facebook pour permettre leur développement sur la plateforme. « Le meilleur moyen de suivre les performances de vos publicités d’applications, d’implémenter une fonctionnalité de partage efficace ou de permettre aux personnes de se connecter à votre app par l’intermédiaire de Facebook », décrit d’ailleurs Facebook sur son site officiel.

Le problème est que les utilisateurs de Zoom n’étaient pas forcément au courant de ce partage d’informations. Grâce à cet outil, Facebook peut récupérer des informations comme l’heure à laquelle vous ouvrez l’app, le modèle de votre smartphone, la ville d’où vous vous connectez, votre opérateur, mais cela crée aussi votre « profil publicitaire » qui peut être utilisé pour de la pub ciblée.

Dans ses conditions d’utilisation, Zoom n’expliquait nulle part qu’il pouvait transmettre des données sur vous à Facebook même si vous n’aviez pas de compte. Il précise en revanche que si vous vous connectez via Facebook, l’app aura accès aux données de votre profil. Contacté par Vice, Facebook affirmait qu’il était de la responsabilité des développeurs d’ajouter des explications claires sur ce transfert de données.

Une faille passée dans l’affichage de la webcam

Jonathan Leitschuh, un expert en sécurité, avait publié dès juin 2019 un avertissement pour mettre en garde les utilisateurs de l’application sur la possibilité pour des personnes mal intentionnées d’allumer votre webcam. La manipulation fonctionnait en intégrant un « code d’intégration (embed) » spécifique dans une page lambda : si vous ouvriez cette page, votre caméra était automatiquement allumée. Zoom avait mis une semaine à patcher cette faille.

Il convient aussi de noter, comme l’a fait le site de la Electronic Frontier Fondation (EFF), que la personne qui administre (et crée) un appel Zoom dispose de la possibilité de connaître des informations sur le comportement des autres participants, comme le fait qu’ils aient la fenêtre de discussion fermée (après 30 secondes d’inactivité). L’administrateur peut également connaître leurs adresses IP, leur géolocalisation, les caractéristiques de leurs appareils, etc.

Attention aux partages de liens de conversation en ligne

Plusieurs applications ou services permettent de générer un lien (une URL) pour que les participants puissent facilement rejoindre la conversation en visioconférence. C’est le cas de Whereby, anciennement Appear.in, une web app et application mobile surtout utilisée par des professionnels. Mais une classe d’élèves de primaire en Norvège a eu la mauvaise surprise de voir que la visioconférence organisée par leurs professeurs était accessible par d’autres internautes.

Comme l’a rapporté le média NRK, puis repéré Tom’s Guide, un homme inconnu a réussi à s’incruster dans la visioconférence avec les enfants, et en a profité pour essayer de leur parler et leur montrer son corps en partie dénudé. Comment l’homme a-t-il fait ? Il s’en est tout simplement remis au hasard, en utilisant les URL type générées par Whereby et en tapant des caractères aléatoires pour tenter de rejoindre des discussions qui n’avaient pas été sécurisées en « privé » au préalable.

À NRK, Ingrid Ødegaard, cofondatrice de Whereby, a présenté ses excuses et confirmé qu’il était techniquement possible pour quelqu’un de tester, aléatoirement, des URL, et de rejoindre des conversations que les participants pensaient privées. Numerama a téléchargé l’application : Whereby demande en effet simplement d’entrer le « nom de la room » que l’on souhaite rejoindre. Il est donc possible de tester au hasard des noms.

À la recherche des URL publiques

Lorsque l’on essaie de créer une conversation groupée sur le site desktop de Whereby, la room est proposée par défaut en « privé », ce qui réduit les risques de créer une room vulnérable où tout le monde pourrait rentrer. D’ailleurs, l’option de privatisation est plutôt bien faite : les personnes qui souhaitent rentrer dans votre discussion doivent « toquer » et montrer leur visage pour être acceptées par l’administrateur de la conversation.

En revanche, sur mobile, l’option n’est pas aussi claire : si vous ne vous inscrivez pas et essayez juste de créer une conversation (ce qui génère une URL), vous ne pourrez pas la bloquer en privé. Whereby n’a pas, à ce jour, rajouté de barrière ou de limite au nombre d’URL que quelqu’un peut taper aléatoirement sur une période donnée — ce qui pourrait réduire les risques d’une affaire comme celle qui est arrivée en Norvège.

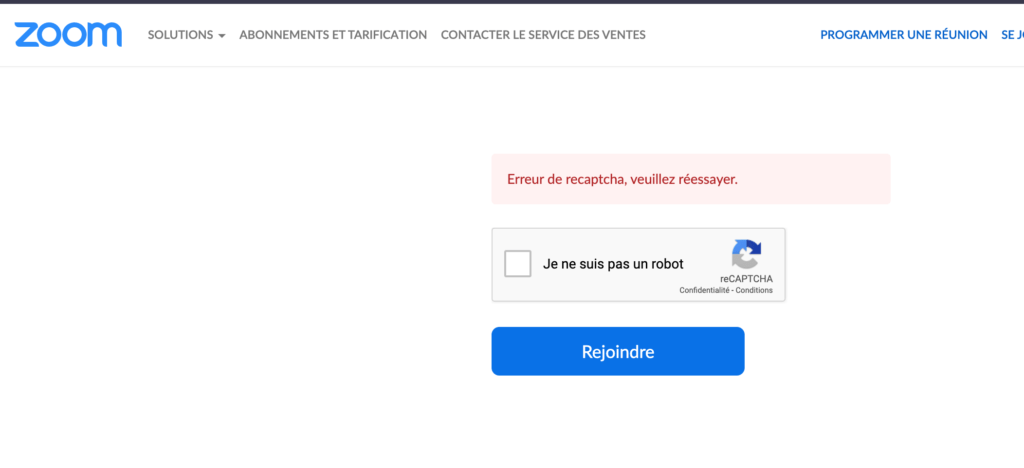

Reprenons d’ailleurs l’exemple de Zoom : quand vous créez une conversation, l’application génère elle aussi un lien sur lequel les autres pourront cliquer pour vous rejoindre. Il s’agit d’une URL type en zoom.us, suivie d’une série de 9 ou 10 chiffres. Il est donc possible de tester de nombreuses combinaisons jusqu’à trouver une conversation non verrouillée à rejoindre — une fois que vous avez le lien, vous pénétrez directement dans la room virtuelle.

Contrairement à Whereby toutefois, Zoom a mis en place un système de CAPTCHA qui s’affiche après une dizaine de tentatives.

Sur Discord, les adresses publiques sont elles aussi générées de la même manière, mais elles demandent d’avoir obligatoirement un compte (avec une adresse mail valide) pour les rejoindre : si vous créez un nouveau serveur de discussion, l’URL sera par défaut publique. Les modérateurs peuvent avoir accès à la liste des personnes présentes dans le serveur, et donc évidemment vérifier qui en fait partie, et bannir les inconnus — mais cette pratique est rendue difficile s’il s’agit de discussions à beaucoup d’internautes (à noter que les appels vidéos y sont limités à 15 personnes).

En résumé, faites toujours bien attention lorsque vous générez une conversation à ce que la plateforme vous permet de faire en termes de sécurité et de verrouillage de la discussion.

De plus, il convient de rappeler que la prudence doit être de mise lorsque vous générez une adresse URL : elle devient de facto publique, peut être copiée et recopiée, et vous n’aurez peut-être pas toujours le contrôle sur qui essaiera de l’utiliser. En février 2020, nous avions montré comment il était possible d’accéder à des conversations de groupe WhatsApp rien qu’avec une recherche sur Google ou Bing, car les moteurs agrégeaient des URL de conversations groupées WhatsApp publiques lorsqu’elles étaient générées. Depuis, Google et Qwant n’indexent plus ces liens, tandis que Bing continue.

Visioconférence : les bonnes pratiques à retenir

S’il y a bien une chose à adopter, c’est le principe de précaution basique en ligne avant de rejoindre une conversation de groupe :

- Qui vous envoie ce lien ? Faites-vous confiance à cette personne ? Qui sont toutes les personnes présentes dans la discussion ?

- Quelle est l’application utilisée pour discuter ? (une recherche rapide sur internet vous permettra de voir si la plateforme a déjà été l’objet de critiques ou touchée par des failles)

- Quelles informations vous sont demandées ? (une adresse mail ? Un profil complet ? Rien de tout ça ?)

- Qu’est-ce que vous activez ? Lorsqu’une application vous demande l’accès à votre micro, il reste généralement activé ensuite par défaut pour cette app pour les futures utilisations — c’est le cas sur Messenger par exemple, la messagerie de Facebook. Si vous ne souhaitez pas qu’il le soit, pensez à aller dans les réglages après votre conversation pour désactiver à nouveau l’accès au micro. Les développeurs les plus scrupuleux renseignent généralement la raison de leur demande d’accès au micro et à la webcam de votre smartphone dans la pop-up de demande.

Si vous créez une conversation, prenez soin de ne pas le publier publiquement sur les réseaux sociaux, et partagez-la uniquement à des personnes de confiance.

Mise à jour du 30 mars 2020 avec la décision de Zoom de ne plus envoyer vos données vers Facebook même si vous n’avez pas de compte.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !