Fonctionnant comme un coffre-fort virtuel, le gestionnaire de mots de passe est vu parfois avec méfiance. Plusieurs reproches existent contre ces logiciels qui se proposent de conserver pour vous, dans un environnement sécurisé, vos codes d’accès, vos identifiants et toute autre information sensible — comme les numéros de sa carte bancaire.

Ces critiques ne sont ni infondées ni absurdes. Après tout, on peut arguer que les logiciels ne sont jamais sûrs à 100 %. Que regrouper ses mots de passe au même endroit est peut-être périlleux. Que l’on ne sait pas toujours ce qui se cache dans le code source des programmes. Que l’on s’en remet finalement à un tiers pour gérer ces codes d’accès.

Ces remarques doivent toutefois être modérées. Voici une liste de neuf phrases parfois brandies dans une discussion pour rejeter les gestionnaires de mots de passe, avec, pour chacune d’elles, des explications visant à nuancer le propos et, le cas échéant, chasser quelques idées reçues. Car les alternatives actuelles ne sont pas franchement meilleures.

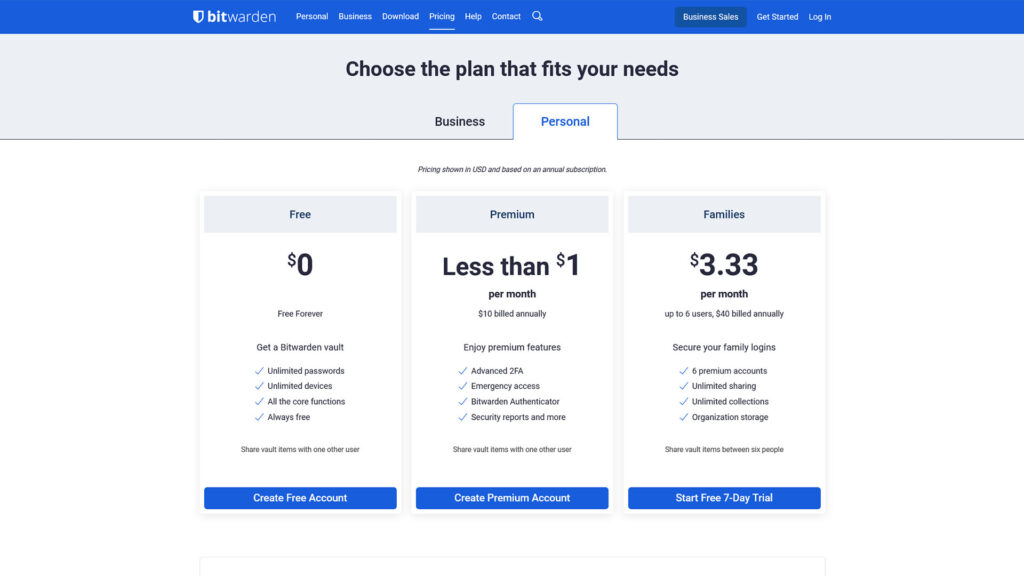

« Un gestionnaire de mots de passe coûte cher »

Les gestionnaires de mots de passe ne sont pas tous payants. En fait, parmi les plus connus, plusieurs éditeurs ont des formules gratuites, comme Dashlane, Bitwarden, KeePass ou LastPass. Il y a aussi les gestionnaires intégrés aux navigateurs web, comme Google Chrome et Safari. Eux aussi sont fournis sans aucun abonnement.

Il existe certes des formules payantes, qui donnent droit à des fonctionnalités en plus. Les prix varient selon les options et l’usage (à des fins personnelles, une utilisation familiale, pour un professionnel, pour toute une entreprise). Pour les offres basiques, les prix sont de quelques euros par mois. Il existe aussi des remises sur des achats à l’année.

À l’inverse, il faut aussi se questionner sur le « coût » que peut occasionner l’absence d’un gestionnaire de mots de passe et, donc, une mauvaise pratique en matière de sécurité. Faire des économies de bout de chandelle en se privant d’une meilleure hygiène informatique peut causer parfois des dégâts dont la réparation coûtera plus cher qu’en optant pour cette solution.

Exactement comme une assurance, en somme. On paie pour se couvrir d’un risque incertain.

« Si c’est gratuit, il y a un piège »

Si c’est gratuit, c’est que vous êtes le produit. Cet adage du web est-il fondé pour les gestionnaires ? C’est discutable, pour deux raisons : la première, c’est qu’il y a des logiciels qui vendent des formules payantes et qui gagnent de l’argent avec. La seconde, c’est que plusieurs autres logiciels sont libres, donc développés entre autres selon des principes de partage.

Dans le premier cas, les logiciels basent leur modèle économique sur l’espoir que les personnes ayant une offre gratuite basculent sur une formule payante, afin de débloquer des fonctionnalités additionnelles et avoir plus de confort dans l’utilisation. L’accès basique est souvent très restreint, avec un minimum d’options. C’est un produit d’appel.

Dans le second, les gestionnaires libres sont conçus en communauté avec la possibilité d’inspecter le code source — à l’image de KeePass. En principe, tout ajout polémique (de la publicité, de l’utilisation de données personnelles, etc. ) se ferait repérer par des tiers. Par ailleurs, le développement est porté par des valeurs particulières propres au logiciel libre.

« Un gestionnaire de mots de passe, c’est compliqué à utiliser »

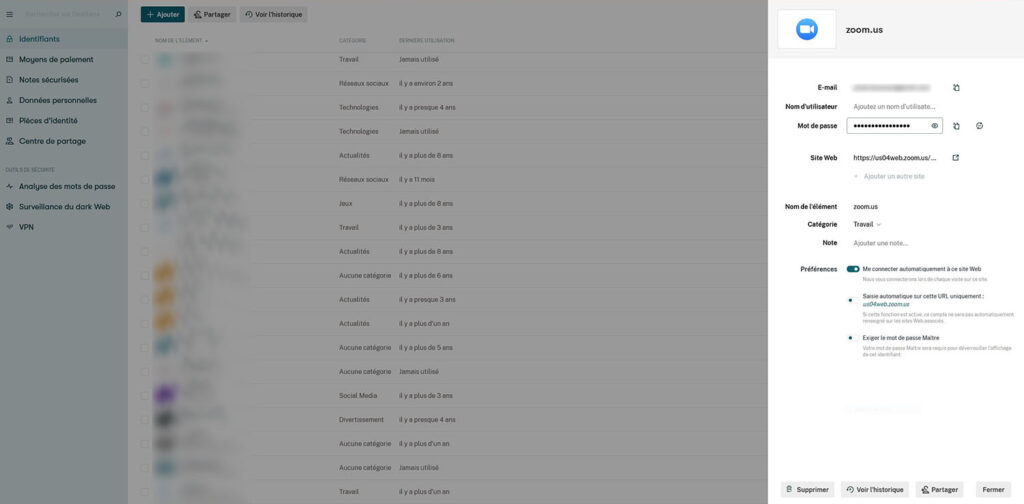

Si vous sautez le pas, ce n’est pas tant la complexité du paramétrage et de l’usage qui vous sautera aux yeux en premier — c’est plutôt le temps que cela prend au début. Il va vous falloir rapatrier tous vos mots de passe au même endroit, ce qui peut être plus ou moins long si vous avez beaucoup de comptes à ajouter. On en a généralement plusieurs dizaines.

Cela dit, rien ne vous oblige à tout migrer d’un seul coup. Vous pouvez y aller au fur et à mesure, au rythme de vos visites sur les services en ligne. En outre, plusieurs gestionnaires ont la bonne idée de détecter lorsque vous vous connectez pour vous proposer de retenir vos combinaisons d’identifiant / mot de passe. Vous pouvez, par exemple, vous focaliser sur vos sites récurrents.

Concernant l’ergonomie, c’est une question de goût. On peut noter que les éditeurs ont tout à gagner à rendre leur interface lisible. Plus l’expérience est fluide et limpide, meilleure est l’adoption du public. Les principales solutions incluent des designs clairs et modernes. D’autres pourraient s’améliorer, il est vrai (on pense à KeePass, qui un a style vieillot…)

Quel que soit le logiciel, il y aura un petit temps d’adaptation et de découverte, au début, pour apprivoiser l’outil. Reste que les fonctions principales dont le public a besoin en priorité sont globalement accessibles rapidement. On pense à l’accès au coffre-fort ou au générateur de mot de passe. Et si un agencement ne vous va pas, vous pouvez toujours aller voir ailleurs.

« Un gestionnaire de mots de passe ne sera jamais sécurisé à 100 % »

Le risque zéro en informatique n’existe pas. Si vous voulez une sécurité à 100 % sur Internet, n’allez plus sur Internet. Concrètement, aucun outil n’est capable de garantir absolument votre protection. Mais, c’est pareil pour un logement : celui-ci peut toujours faire l’objet d’un cambriolage. Pourtant, on prend soin de fermer sa porte à clé lorsque l’on sort.

La question n’est pas tant de savoir si un gestionnaire de mots de passe est sûr à 100 % (on l’utilise) ou pas (on ne l’utilise pas), mais de l’examiner au regard d’autres solutions qui s’offrent à vous. Qu’est-ce qui renforce le mieux votre sécurité de façon générale ? Vaut-il mieux utiliser cet outil ou bien compter sur sa mémoire ou bien sur son calepin, où vous notez tout ?

Même si le risque zéro n’existe pas, ces logiciels sont couramment conseillés par les spécialistes en sécurité informatique. Citons deux exemples : l’Agence nationale de la sécurité des systèmes d’information, qui gère la cybersécurité de l’État de ses infrastructures vitales, et l’Electronic Frontier Foundation, une puissante organisation américaine pour la défense des libertés numériques.

C’est une question d’équilibre entre les risques et les bénéfices. Bien sûr, une faille de sécurité peut être découverte sur un gestionnaire. C’est déjà arrivé, d’ailleurs — et cela arrivera encore. Mais cela n’entraîne pas toujours un risque avéré pour la confidentialité des mots de passe. À notre connaissance, ce n’est d’ailleurs pas arrivé, en tout cas pour les logiciels les plus populaires.

Face à ce péril, qu’il faut considérer, il y a tous les autres dangers potentiels, plus fréquents, qui pèsent sur les mots de passe, parce que ceux-ci sont trop banals, trop réutilisés, trop faibles. Statistiquement, les problèmes d’hygiène de mots de passe génèrent plus souvent des ennuis aux internautes que les failles critiques — très rares — heurtant les gestionnaires de mots de passe.

Les gestionnaires ne sont peut-être pas une réponse absolument parfaite. Cela étant, ils sont certainement une meilleure réponse qu’un calepin (les mots de passe sont alors écrits sans protection) ou que sa mémoire. Vous retenez vraiment un mot de passe différent par service et cela pour vos dizaines ou vos centaines de comptes en ligne ?

« Je n’ai pas confiance dans les gestionnaires »

Il existe des gestionnaires de mots de passe qui sont développés selon les règles de l’open source, c’est-à-dire dont le code source logiciel est accessible à qui veut bien l’analyser — si l’on dispose les compétences requises. C’est le cas d’outils comme KeePass, Bitwarden, du trousseau (Keychain) d’Apple et de quelques autres.

Qu’en est-il des autres, qui n’ouvrent pas leur code source ?

Pour les principaux (Dashlane, LastPass et 1Password), ils commandent des audits périodiquement pour vérifier la fiabilité de tel ou tel composant, service ou comportement. Ils lancent aussi des tests de pénétration, pour constater la solidité du système face à des attaques, et ont des récompenses en cas de découverte de bug.

La question-clé, en vérité, est la suivante : les gestionnaires ont-ils intérêt à inclure des fonctions cachées nuisibles ? C’est douteux. Une telle découverte signerait la fin du service mis en accusation à coup sûr : comment se relever, en effet, après un scandale mettant en cause l’intégrité des mots de passe ? Qui accordera encore du crédit à ce service ?

Un argument en faveur de la non-divulgation du code source, qui est critiqué et critiquable, est la stratégie de la sécurité par l’obscurité. Moins on en dit, moins en offre à l’adversaire des indices sur la manière de s’attaquer au produit. C’est un débat permanent dans le milieu du logiciel, notamment dans la sphère du logiciel libre, qui estime que la transparence est plus sûre, au contraire.

Les gestionnaires sont amenés à stocker les mots de passe, à des fins de synchronisation ou de récupération en cas de nécessité. Cela ne veut pas dire qu’ils ont accès à ces données : celles-ci sont conservées sous la forme d’une archive chiffrée de bout en bout, illisible sans le mot de passe maître (qui sert à ouvrir ladite archive) — information à laquelle ils n’ont pas accès.

« Si mon téléphone tombe dans les WC, je perds mon gestionnaire »

Imaginons le scénario suivant : vous faites tomber votre téléphone dans les WC sur une maladresse et son contenu devient irrécupérable. Est-ce que votre gestionnaire est à jamais perdu ? C’est improbable. Aujourd’hui, la plupart des solutions ont des outils pour stocker les mots de passe à distance, avec des règles de sécurité précises, et synchroniser le tout entre les appareils.

Dashlane, BitWarden, 1Password, KeePass, LastPass et beaucoup d’autres incluent une installation locale (sur l’ordinateur, par un logiciel dédié ou sous la forme d’une extension pour navigateur web) avec une synchronisation via des serveurs distants (cloud). Les données sont évidemment chiffrées pour éviter les regards indiscrets. Idem pour les solutions de Google et Apple.

Si vous ne pouvez plus accéder à votre gestionnaire depuis votre téléphone, vous pourrez le retrouver depuis un autre appareil, à condition de bien prouver votre identité — il faut entre autres valider la connexion depuis un nouvel appareil, en entrant des codes confirmation spécifiques et en tapant le mot de passe maître pour tout déverrouiller.

À supposer que votre gestionnaire de mots de passe soit intégralement en local, le risque est plus grand. S’il se trouve uniquement sur votre smartphone, la perte de celui-ci entraîne la perte du gestionnaire. Cela dit, vous pourrez toujours réinstaller une nouvelle instance sur un autre appareil (votre téléphone de remplacement, par exemple) et tout reconfigurer depuis le début.

« Il est dangereux de tout rassembler au même endroit »

Vous connaissez le proverbe qui dit qu’il ne faut pas mettre tous ses œufs dans le même panier. Dès lors, n’est-il pas risqué de rassembler tous ses mots de passe au même endroit ? Ne risque-t-on pas de faciliter la vie à un pirate informatique ? On pourrait toutefois faire une analogie : n’est-il pas périlleux de mettre tous ses biens les plus précieux dans un même coffre-fort ?

Ce serait vrai, si le mot de passe maître, qui sert de combinaison permettant de déverrouiller le contenu du gestionnaire de mots de passe, se trouvait au même endroit que les informations qu’il faut protéger. Chez les principaux gestionnaires, celui-ci n’est ni transmis en ligne ni stocké sur les serveurs. Ils n’y ont jamais accès. Vous seul connaissez et possédez cette « clé ».

Évidemment, cela demande des efforts de votre part : vous devez créer un mot de passe maître très solide, absolument unique et que vous pouvez mémoriser quoi qu’il arrive. Tout dépend de votre clé. Si vous l’oubliez, vous ne pourrez plus voir le contenu de votre coffre-fort virtuel. C’est une « bonne nouvelle », d’une certaine façon : cela prouve que le gestionnaire ne connait pas ce code.

Les données sensibles sont chiffrées et déchiffrées localement sur votre appareil et les éditeurs s’appliquent à avoir une architecture aussi robuste que possible. Celle-ci fait l’objet d’audits, de tests de pénétration, de recommandations et, parfois, d’ajustements, pour corriger un point de faiblesse. Les éditeurs rédigent aussi des livres blancs pour présenter leur stratégie.

Les protocoles de chiffrement utilisés par les principaux éditeurs font appel à ce qui se fait de mieux sur le marché, comme l’algorithme AES-256, les fonctions de dérivation de clé PBKDF2 ou Argon2d et des générateurs de nombres pseudo-aléatoires, utiles pour une bonne cryptographie. Tout cela est fait pour limiter les chances de percer.

Actuellement, la vulnérabilité du standard AES n’a pas été démontrée, à plus forte raison dans des délais de temps raisonnables. On estime que le PC le plus rapide du monde mettrait 1 milliard de milliards d’années pour casser une clé cryptographique AES. Cela changera peut-être avec l’ordinateur quantique, mais il est loin d’être opérationnel.

Casser une clé AES avec le PC le plus puissant du monde prendrait un milliard de milliards d’années

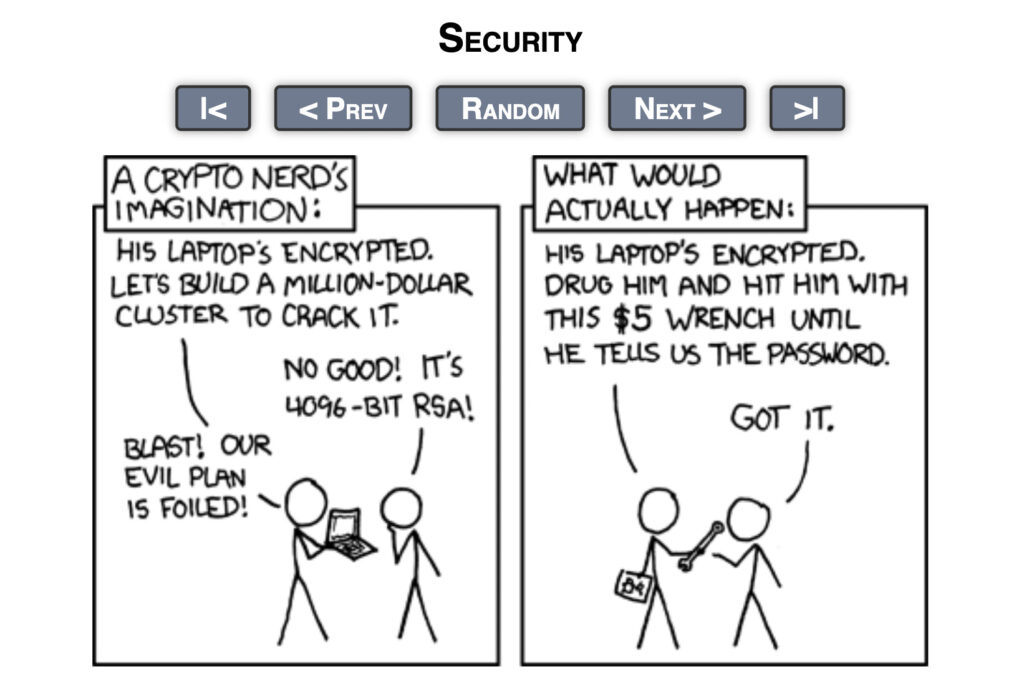

Il existe des attaques théoriques qui pourraient donner des résultats beaucoup plus rapidement qu’une attaque par force brute, qui consiste à tester chaque combinaison une à une. Cependant, elles n’ont rien donné de concret. Bien implémentés, les protocoles de protection des gestionnaires de mots de passe sont actuellement incassables.

En fait, il serait plus simple de vous séquestrer et de vous forcer à donner le mot de passe maître sous la contrainte. La bande dessinée de XKCD résume bien le sujet : il serait plus facile pour vos adversaires de vous enlever et de vous frapper avec une clé à molette pour que vous parliez, plutôt que de tenter de craquer AES. Mais ce risque n’est pas votre modèle d’attaque quotidien.

« Il vaut mieux tout mémoriser »

Selon une étude de Dashlane datée de 2017, un internaute américain avait 150 comptes en ligne utilisant un mot de passe. Ce qui veut dire qu’en théorie, il utilise 150 mots de passe différents, uniques et complexes — en supposant qu’il respecte bien les règles d’usage en matière de mots de passe. Dashlane estimait qu’en 2022, ce nombre passerait à 300 comptes.

Spoiler : ce n’est bien sûr pas le cas. C’est plutôt quelques mots de passe, et leur variante.

Peut-être en utilisez-vous moins, peut-être en utilisez-vous moins. L’important à retenir, ici, c’est que les internautes ont en général plusieurs dizaines de comptes et, donc, plusieurs dizaines de mots de passe. Or, il est impossible de tous les retenir, hormis pour les rares cas de personnes ayant une excellente mémoire ou sujets à l’hypermnésie.

S’en remettre à sa mémoire, c’est s’exposer à de mauvais comportements : utiliser le même mot de passe (et donc, s’il se fait dérober, tous les comptes sont alors en péril) ou à utiliser des variantes autour du même mot de passe. Et justement : ce sont des comportements que n’ignorent pas les personnes malveillantes qui désirent chiper vos informations.

Et puis, combien de fois avez-vous utilisé l’option « mot de passe oublié ? ». Soyez lucide sur vos capacités de mémorisation.

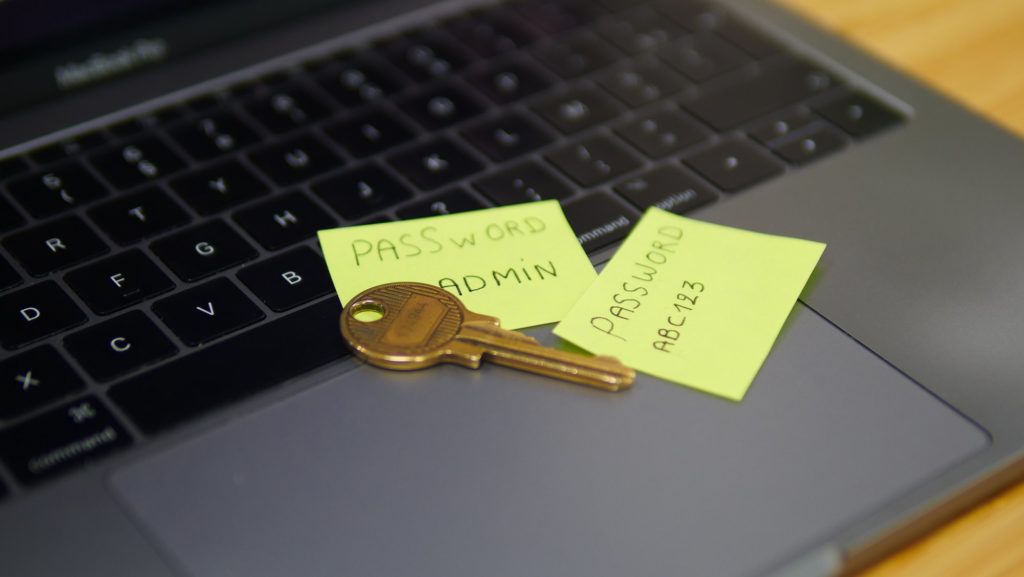

« Mon post-it est plus sûr qu’un gestionnaire, car il n’est pas dans un PC ! »

L’inconvénient d’un calepin, d’un post-it ou de tout autre support écrit pour inscrire ses mots de passe réside dans l’absence de protection particulière : le texte qui est couché sur le papier n’est pas chiffré. N’importe qui tombant sur la page ou le mémo peut lire le code sans difficulté — sauf si vous faites de la cryptographie par écrit, ce dont on peut raisonnablement douter.

En entreprise, vous exposez vos mots de passe à vos collègues, à des clients ou à des tiers de passage — on se souvient de quelques histoires où des caméras de télévision ont filmé des mots de passe qui ont ensuite été diffusés en plein journal TV. Si vous transportez votre carnet avec vous, vous risquez de le perdre. Dans un train, dans un taxi, en vacances où n’importe où ailleurs.

Le post-it est aussi un frein à l’utilisation de mots de passe longs et complexes, car vous devez tout taper à la main. Par commodité, vous n’utiliserez pas des symboles difficiles d’accès au clavier, car vous ne saurez pas les taper. Vous ne voudrez pas faire long pour aller vite. Vous ne profiterez pas des conseils du gestionnaire et de ses fonctions, comme l’auto-remplissage des champs.

Même si votre calepin a un cadenas dédié, même si vous rangez ensuite ce cahier dans un coffre-fort personnel, la commodité d’emploi sera très dégradée. Il y aura de la friction (ouvrir le coffre, trouver la page, taper tout vous-même) à l’usage. En outre, le maintien à jour du calepin sera un problème, car il faudra gérer la place pour inscrire des nouveaux mots de passe ou la mise à jour des anciens.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !