Les Ouïghours, oppressés par Beijing, surveillés par les hackers. Un important rapport a été publié ce 22 septembre par les chercheurs en cyber de Check Point Research, détaillant une campagne de piratage ciblant cette communauté musulmane depuis plus de sept ans. La cyberattaque a été attribuée au groupe de hackers Scarlet Mimic, déjà accusé d’avoir ciblé les minorités opprimées telles que les Ouïghours ou les Tibétains.

Loin d’être une opération de phishing ordinaire, le collectif a trompé ses victimes à partir d’éléments tirés de la religion musulmans : livre, images en PDF et fichiers audio. Lorsque les personnes ciblées ouvrent les pièces jointes, celles-ci installent un logiciel malveillant pour surveiller l’activité sur leur smartphone. Scarlet Mimic a probablement piégé ses victimes à partir de mails très ciblés.

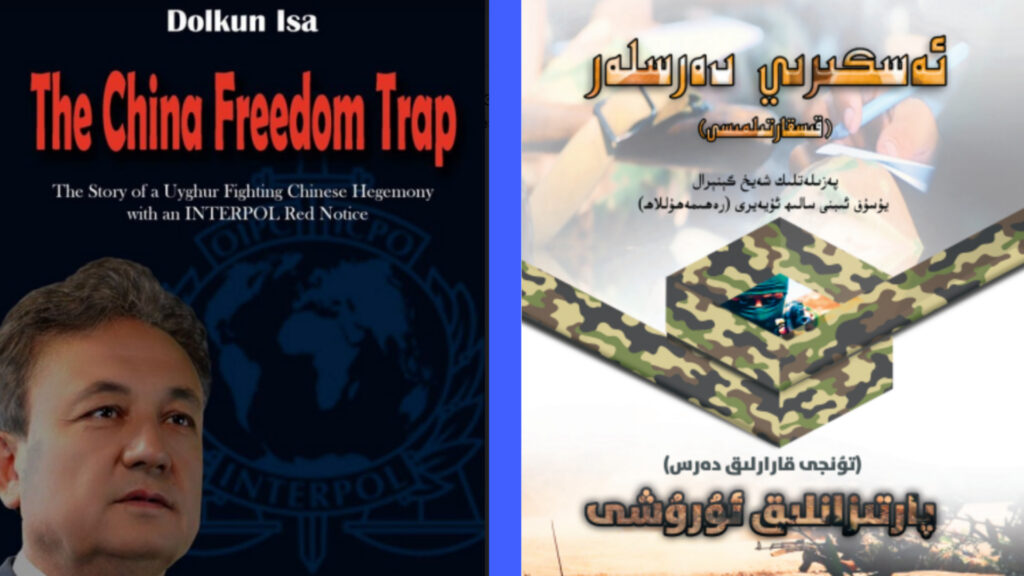

Les fichiers étaient rédigés avec des caractères arabes ou latins, et la plupart d’entre eux faisaient référence à la résistance face à l’oppression du régime. L’une des pièces jointes par exemple s’appuyait sur de véritables personnes, comme une simple photo d’Elqut Alime, nouveau responsable d’un média créé par des jeunes Ouïghours en exil en Norvège.

Un contrôle total du smartphone

Les premières tentatives de cyberespionnages ont débuté en 2015, mais le logiciel malveillant a été modifié pendant des années avec pour objectif de le rendre indétectable. Au final, une vingtaine de variants du malware original ont été développés. Les malfaiteurs pouvaient dérober des données sensibles, passer des appels, envoyer des SMS ou suivre la position du propriétaire en temps réel et même enregistrer les coups de fils, tout ça à l’insu de la victime. Impossible de connaitre le nombre total de personnes piégées.

Les chercheurs en cyber sont généralement très réticents avant d’accuser un État, compte tenu de la gravité de cet acte et des conséquences diplomatiques qui en résultent. Checkpoint conclut donc seulement que Scarlet Mimic est un groupe politiquement motivé, même si tous les indices pointent tous vers le Parti Communiste Chinois. Le pouvoir tente d’éteindre toutes revendications indépendantistes des Ouïghours, les plaçant dans des camps de concentration depuis 2014 et allant même jusqu’à des stérilisations forcées. Après le scandale Pegasus, cette affaire n’est qu’un énième exemple des nouvelles techniques de surveillances employées par les pouvoirs politiques.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !