Plus ça parait ordinaire et plus c’est efficace. Pour installer un logiciel malveillant, les hackers cherchent à faire télécharger un fichier à leurs victimes. Si certaines arnaques peuvent vous sauter aux yeux, il est moins évident, en revanche, de ne pas tomber dans le piège d’un document Excel envoyé dans le cadre de son travail.

Les chercheurs en cybersécurité de Netskope ont publié un rapport ce 27 juin 2022, repris par le média américain Techradar, sur des liens piégés du célèbre logiciel tableur Excel. Malgré une mise à jour effectuée par Microsoft en début d’année 2022, de nombreuses entreprises utilisent encore des versions antérieures, plus vulnérables à une infection. La société explique avoir découvert des centaines de fichiers Excel contenant Emotet, un malware destiné à récupérer les données d’un client d’entreprise, par exemple.

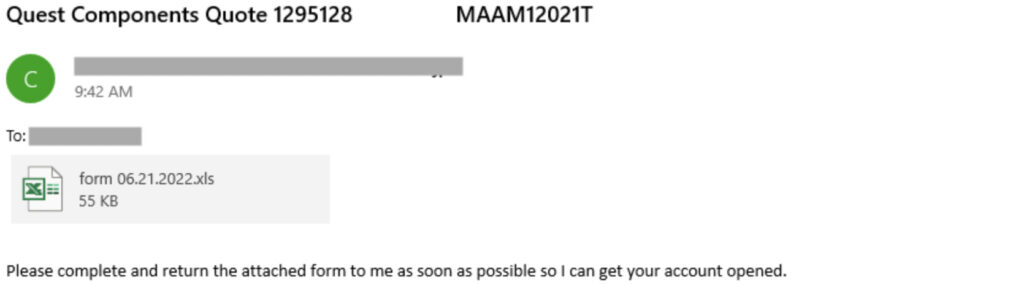

La première détection de ce logiciel malveillant a eu lieu en 2014, lors d’une cyberattaque contre des banques en Allemagne et en Autriche. Depuis, il est encore régulièrement utilisé. Les malfaiteurs envoient généralement un mail avec une pièce jointe nommée « facture » ou « détails du paiement » par exemple. Une fois cette pièce jointe ouverte, Emotet s’installe dans le système, souvent sans que la victime s’en aperçoive et siphonne toutes les données.

Un code pour activer le logiciel

Après avoir effectué une recherche de fichiers similaires sur VirusTotal, l’équipe a découvert 776 feuilles de calcul malveillantes, envoyées en moins de deux semaines, durant le mois de juin. La plupart des fichiers partagent les mêmes URL et certaines métadonnées, ce qui a amené les chercheurs à conclure qu’il s’agit probablement de l’œuvre d’un seul groupe de malfaiteurs.

Au total, les experts en cyber ont extrait 18 URL, dont quatre étaient encore en ligne et délivraient le logiciel malveillant à ce moment-là.

Les hackers précisaient dans le mail que le fichier était protégé par un mot de passe fourni avec le document frauduleux, prétextant des consignes de sécurité. Les utilisateurs qui exécutent le fichier le voient d’abord vide, puis l’activent eux-mêmes avec le code envoyé par les pirates. Cela évite que le service de messagerie détecte immédiatement le logiciel malveillant et le place dans les spams.

Pour se défendre au mieux contre ce type d’hameçonnage, les entreprises n’ont d’autre choix que de renforcer leur solution antivirus et former leurs employés à détecter les pièges.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !