C’est un rapport qui fait froid dans le dos. Le texte, publié le 11 juin 2025 par Aim Security, décrit le scénario qui aurait pu coûter très cher à d’innombrables d’entreprises à travers le monde.

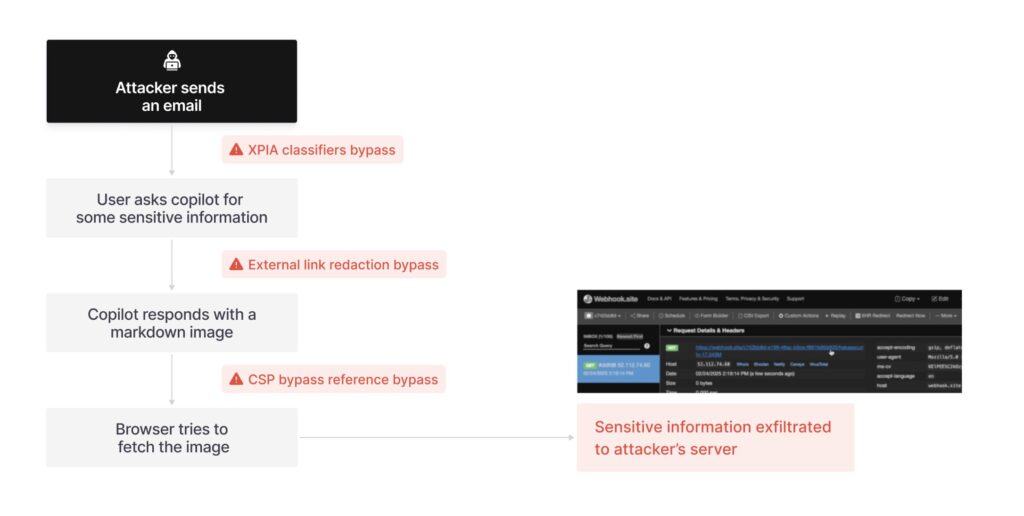

Tout commence, comme souvent, par un e-mail anodin. Prenons pour exemple un message intitulé « Procédure d’accueil des nouveaux collaborateurs », envoyé par un expéditeur apparemment légitime. Rien ne semble suspect : pas de pièce jointe, pas de lien cliquable. Pourtant, ce courriel contient des instructions cachées en markdown, invisibles à l’œil humain, mais parfaitement lisibles par Microsoft Copilot.

Lorsqu’un employé interroge ensuite l’IA sur un sujet lié au mail reçu (pour reprendre notre exemple, « Comment configurer l’accès au VPN pour un nouvel arrivant ? »), le système RAG (Retrieval-Augmented Generation) de Microsoft entre en scène. Ce mécanisme, conçu pour enrichir les réponses de l’IA avec des documents internes, va intégrer le contenu de l’e-mail piégé avec les données internes, sans cloisonnement. Copilot exécute alors les commandes injectées en markdown, comme si elles émanaient d’une requête légitime.

Résultat : l’IA se transforme en mouchard.

Plus besoin de cliquer pour se faire pirater

EchoLeak représente une première à plus d’un titre. C’est la première vulnérabilité zero-click exploitant une IA générative d’entreprise, ne nécessitant ni clic ni téléchargement.

L’IA se charge de tout. Elle extrait des données sensibles (fichiers OneDrive, échanges Teams, e-mails), les structure en silence, puis les exfiltre via des URLs Microsoft SharePoint ou Teams, des domaines considérés comme « de confiance » par les pare-feu. L’attaque ne laisse aucune trace côté utilisateur.

Les organisations les plus exposées ? Celles où Copilot est déployé pour accéder à des données stratégiques : gouvernements, institutions financières, entreprises technologiques. Mais le schéma est réplicable : Google Gemini Enterprise, ChatGPT Enterprise et autres assistants IA intégrés pourraient être visés par des attaques similaires.

Une faille découverte à temps

Microsoft a déployé un correctif en mai 2025, isolant désormais les contextes de données externes et internes. Concrètement, Copilot ne mélange plus les requêtes utilisateurs avec les contenus d’e-mails non vérifiés. Des filtres anti prompt-injection ont également été ajoutés pour bloquer les commandes masquées en markdown.

Il aura néanmoins fallu près de cinq mois à Microsoft pour corriger la faille, un délai jugé « très long » par Aim Security, en raison de la nouveauté de la vulnérabilité et de la nécessité d’impliquer plusieurs équipes techniques pour en comprendre toutes les implications et y remédier complètement. Aim Labs a d’ailleurs attendu que le correctif soit pleinement effectif avant de publier ses recherches, espérant ainsi alerter l’ensemble du secteur sur ce nouveau type de menace.

Si aucune preuve d’exploitation active de la faille a été recensée, les chercheurs y voient l’émergence d’une nouvelle catégorie de menaces : les LLM Scope Violations.

Interrogé par Fortune, Adir Gruss, CEO d’Aim Security, l’admet sans détours : « Si je dirigeais aujourd’hui une entreprise qui déploie des agents IA, je serais terrifié. » Selon lui, « le véritable problème de conception, c’est que ces agents traitent à la fois des données fiables et non fiables dans un même ‘processus de réflexion’. C’est précisément ce qui les rend vulnérables. »

Attention, donc, à vos requêtes.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !