Qu’est-ce qu’annonce Mozilla ?

Le 25 février 2020, Mozilla a enclenché un plan visant à activer le paramètre « DNS via HTTPS » est activé par défaut, d’abord aux USA puis ailleurs dans le monde. Ce réglage, qui se trouve dans le navigateur web, a été activé progressivement, afin de s’assurer de son bon déploiement. Ce faisant, Mozilla a pu concrétiser un chantier ancien.

Deux ans plus tôt, Mozilla dévoilait ses intentions, en expliquant le souci du DNS : il n’a pas réellement bénéficié des efforts à rendre le web plus sûr et plus privé, à la différence d’autres portions — comme les liaisons entre les sites et les internautes, qui sont désormais massivement chiffrées. Or, le DNS est la fois à un élément capital et ancien de l’architecture d’Internet.

Il était donc temps de le mettre à niveau. Un protocole était en gestation depuis 2018 : DNS over HTTPS (DoH). L’idée générale ? Faire circuler les requêtes DNS et les réponses associées de manière chiffrée, en les encapsulant dans le protocole HTTPS. Ce faisant, c’est un canal sécurisé qui est utilisé, protégeant la vie privée des internautes et évitant la censure par des tiers.

Qu’est-ce que le Domain Name System (DNS) ?

Le système de noms de domaine (DNS, pour Domain Name System) consiste à faire correspondre des adresses IP à des noms de domaine. Il est plus facile de manipuler une suite de caractères comme www.numerama.com que l’adresse IP du serveur du site. Grâce à ce mécanisme, les adresses web sont bien plus compréhensibles et utilisables par le tout venant.

Le DNS est indispensable, car il est impossible de mémoriser des adresses IP (pour Internet Protocol). Ces codes ressemblent à plaques d’immatriculation pour distinguer les serveurs entre eux. Internet est un réseau informatique interconnectant des millions de réseaux et de serveurs. En conséquence, ils doivent chacun avoir un numéro unique.

C’est quoi le HTTPS ?

Le HTTPS est un sigle (HyperText Transfer Protocol Secure) qui signale à l’internaute que sa connexion entre son navigateur web et le site qu’il visite est sûre (même s’il faut demeurer prudent). Cette sécurité est symbolisée, outre la présence du « s », par un cadenas fermé, qui peut être de couleur verte ou non. Sinon, ce n’est que du simple HTTP. Le cadenas est alors ouvert ou barré pour prévenir des risques encourus.

Le HTTPS est requis pour consulter les sites dont les informations sont sensibles ou compromettantes : la banque, les réseaux sociaux, la messagerie électronique, les impôts ou encore les achats sur des sites commerçants. Le HTTPS était peu répandu au début des années 2010, mais les révélations d’Edward Snowden lui ont donné un sacré coup d’accélérateur.

DoH : DNS plus HTTPS

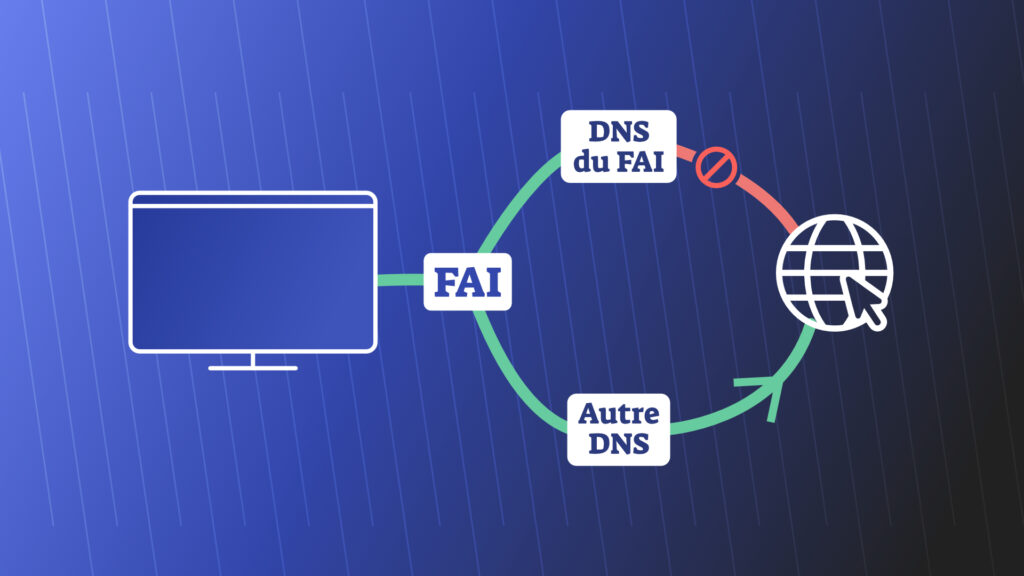

L’idée du paramètre DNS via HTTPS (DNS over HTTPS, ou DoH) est d’appliquer le principe de la cryptographie sur le système de noms de domaine, afin d’empêcher un tiers de lire les requêtes DNS et les réponses retournées à l’internaute. Ainsi, la surveillance est plus difficile, puisqu’il n’est plus possible de déterminer qui visite quel site web ou quelle page.

C’est ce qu’explique Mozilla : « Cela permet de cacher votre historique de navigation aux attaquants se trouvant sur le réseau et d’empêcher la collecte de données par des tiers sur le réseau qui relie votre ordinateur aux sites web que vous visitez ». En somme, le DoH complète le HTTPS : le premier cache le site web que vous visitez, le second protège les données que vous échangez avec lui.

Quel est l’intérêt du protocole DNS over HTTPS (DoH) ?

Comme l’explique Stéphane Bortzmeyer, ingénieur R&D à l’AFNIC, l’organisme qui gère le nom de domaine de premier niveau attribué à la France (« .fr »), le DNS s’avère être « le seul protocole important qui ne soit pas protégé par la cryptographie », ce qui, dans un contexte de monde post-Snowden, où la réalité de la surveillance de masse a été prouvée par le lanceur d’alerte américain, n’est plus acceptable.

New America ajoute que le DNS « remonte aux premiers jours du net, avant que les ingénieurs ne fassent de la confidentialité et la sécurité des points fondamentaux à inclure dans son développement. Les premiers concepteurs ont vu le net comme un outil surtout éducatif et n’ont pas anticipé les défis de cybersécurité et de vie privée auxquels nous sommes confrontés près de 40 ans plus tard. »

Quels avantages et inconvénients du DoH ?

Le DNS via HTTPS a un premier atout évident : il complique la surveillance puisque les requêtes et les réponses entre votre ordinateur et les serveurs DNS ne sont plus envoyées en clair. Les internautes gagnent ainsi en confidentialité. Le DoH rend aussi plus difficile la censure des sites web, car le blocage au moyen du DNS devient plus compliqué à rendre effectif.

Il existe aussi des inconvénients. Parmi les critiques significatives, il y a celle des DNS dits menteurs : mettre de la cryptographie ne sert à rien si le DNS ne renvoie pas la bonne réponse. Il faut se servir d’un bon résolveur DNS. En outre, d’aucuns jugent que tout transmettre en HTTPS n’est pas idéal, car le net n’a pas été conçu pour fonctionner ainsi.

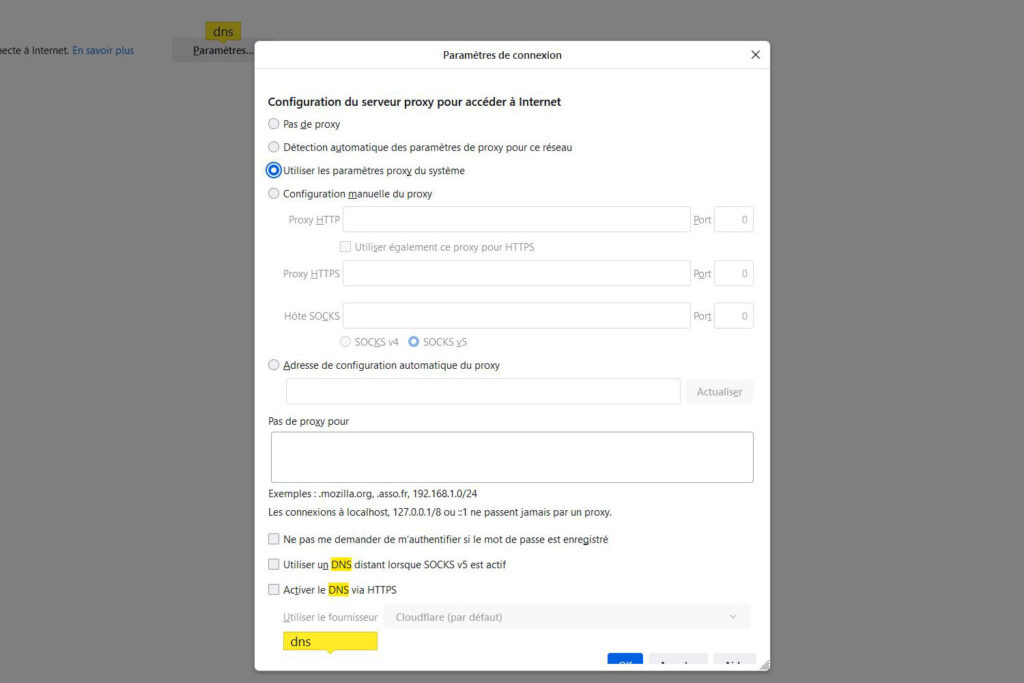

Où l’activer dans Firefox ?

Rendez-vous dans le menu « Outils », puis « Paramètres ». Tapez « DNS » dans le champ de recherche et dans « Paramètres réseau », cliquez sur le bouton « Paramètres ». Dans la nouvelle fenêtre, cochez tout en bas la ligne « Activer le DNS via HTTPS » et optez pour le fournisseur (le résolveur) qui vous convient.

Vous pouvez laisser Cloudflare, qui est le service utilisé par défaut. Cliquez sur OK et le tour est joué. Mozilla considère Cloudflare comme un résolveur de confiance, comme l’est NextDNS, l’autre prestataire. D’autres pourraient être ajoutées par la suite. Il est aussi possible de choisir son propre résolveur. Dans ce cas, à vous de rentrer les paramètres adéquats.

Pour vérifier si l’option est bien activée, vous pouvez vous rendre à l’adresse 1.1.1.1/help, qui est opérée par Cloudflare. Si le DoH est bien actif, vous verrez la mention « Yes » à la ligne adéquate. Une foire aux questions est disponible sur le site de Mozilla.

Cloudflare par défaut, un bon choix ?

Cloudflare est aujourd’hui l’un des poids lourds du net : ses services sont fournis à des millions de sites web, qu’il s’agisse de se protéger contre des attaques informatiques (DDOS), d’encaisser des forts pics de connexion, de bien distribuer du contenu (via CDN), ou encore de résoudre des noms de domaine. Mozilla répond justement à la question de ce choix, qui ne fait pas l’unanimité.

En septembre, Stéphane Bortzmeyer jugeait que ce n’était « pas une bonne idée d’envoyer tout le trafic DNS à Cloudflare » (car par défaut, il est utilisé et tout le monde ne changera pas ce réglage). Mais, il notait aussi que « ce n’est pas parce qu’on n’aime pas Cloudflare qu’il faut maintenir le statu quo et continuer à envoyer ses requêtes DNS au résolveur fourni par le réseau d’accès. »

Il vaut mieux un DoH imparfait que pas de DoH du tout… en attendant qu’il y ait davantage de résolveurs de confiance. C’est ce que pointe aussi Tavis Ormandy, un spécialiste en sécurité informatique chez Google. « Cloudflare est problématique. Mais, il n’y a aucune raison de penser qu’ils ne sont pas respectueux de la loi, et Mozilla a négocié un contrat. De plus, il est prévu d’ajouter d’autres résolveurs. »

Dans sa FAQ, l’organisation annonce qu’elle ne perçoit aucune somme d’argent pour faire passer les requêtes DNS via Cloudflare. De plus, la monétisation des données est interdite « explicitement ». Cloudflare a par ailleurs « été en mesure de répondre aux exigences strictes de la politique que nous avons instaurées », qui sont inscrites dans un contrat juridiquement contraignant et rendues publiques.

Quid de Chrome, Edge, Safari et les autres ?

Firefox n’est pas le seul navigateur à basculer sur le DNS via HTTPS. Ce paramètre peut aussi être activé chez la concurrence. C’est le cas de Google Chrome et tous les programmes basés sur Chromium, c’est-à-dire Microsoft Edge, Opera, Vivaldi ou encore Brave, pointe Make Teach Easier. Pour chacun de ces logiciels, un bref guide est proposé pour en profiter immédiatement.

Concernant Internet Explorer, le DNS via HTTPS est exclu. IE n’est plus un navigateur dont veut s’occuper Microsoft (sauf éventuellement pour corriger une vulnérabilité critique). Il se concentre désormais sur Edge. De son côté, Apple n’a pas encore fourni la fonction DNS sur HTTPS dans son navigateur Safari, web ou mobile.

Avec iOS 14 et macOS 11, Apple a un plan pour basculer dans le chiffrement du DNS. Outre le DoH, une autre méthode est considérée : le DoT (DNS over TLS). On trouve aussi le DoT chez Android, Windows ou Linux. Le DoT repose sur des principes et vise des objectifs semblables au DoH. La différence notable est l’emploi d’un port spécifique, ce qui facilite un blocage.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !