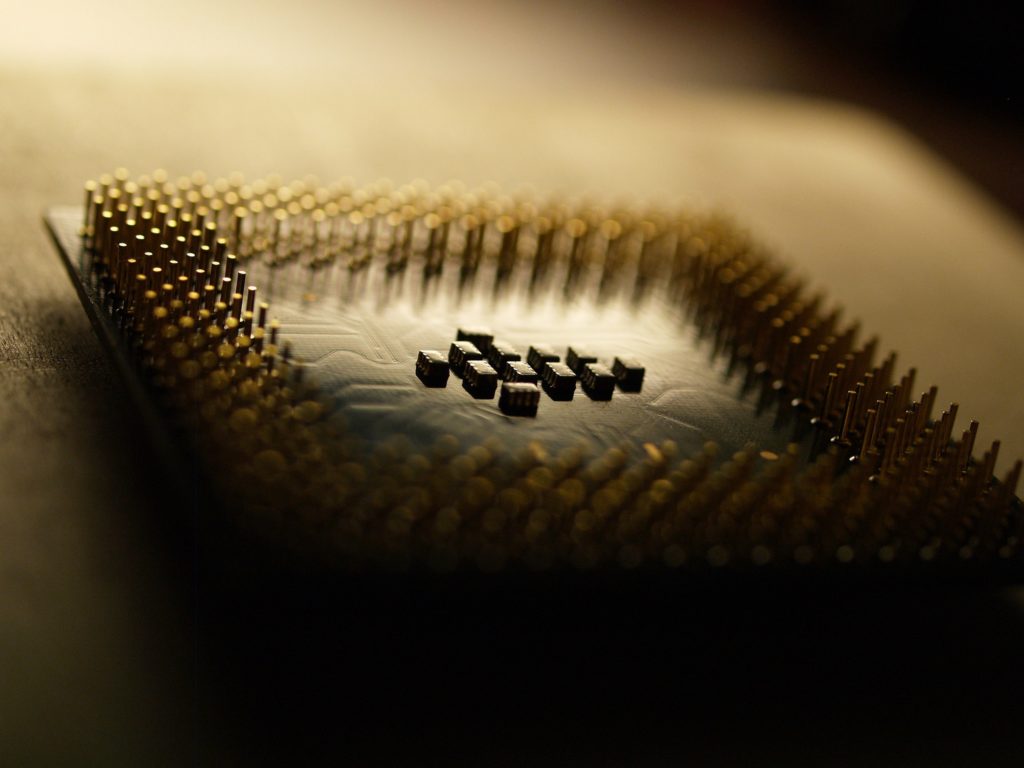

Depuis que l’existence des vulnérabilités Meltdown et Spectre a été rendue publique en début d’année, Intel fait feu de tout bois pour contenir cette menace.

L’entreprise américaine, en première ligne dans ce dossier puisque ses produits sont affectés par les deux faiblesses, a ainsi lancé un programme spécial pour traquer les brèches similaires, changé le design de ses processeurs pour inclure une protection matérielle et, bien entendu, proposé des correctifs logiciels pour atténuer les effets néfastes de ces brèches.

Mais Intel ne prévoit pas de proposer des patchs pour la totalité de ses produits. Dans une mise à jour de sa feuille de route publiée le 2 avril, l’industriel indique que plusieurs familles de processeurs ne bénéficieront pas d’une mise à jour logicielle.

« Après une enquête approfondie sur les micro-architectures et les capacités de microcode pour ces produits, Intel a décidé de ne pas publier les mises à jour de microcode pour ces produits ». De façon générale, la firme avance trois grandes raisons pour justifier l’arrêt du développement de ces micrologiciels :

Soit parce que des caractéristiques micro-architecturales empêchent la mise en œuvre pratique des mesures d’atténuation, soit parce que ces produits ne sont pas ou peu exposés à ces vulnérabilités parce qu’ils se trouvent sur des systèmes fermés, soit parce qu’il y a une disponibilité commerciale limitée pour un soutien logiciel du système. Intel précise que ces raisons peuvent éventuellement se cumuler.

Les familles de processeurs qui sont concernées sont :

- Bloomfield ;

- Bloomfield Xeon ;

- Clarksfield ;

- Gulftown ;

- Harpertown Xeon (C0, E0) ;

- Jasper Forest ;

- Penryn/QC ;

- SoFIA 3GR ;

- Wolfdale (C0, M0, E0, R0) ;

- Wolfdale Xeon (C0, E0) ;

- Yorkfield ;

- Yorkfield Xeon.

Ces processeurs ont été essentiellement commercialisés entre 2007 et 2010, avec une finesse de gravure de 45 nanomètres, voire 32 pour certains. Comme le relève Ars Technica, ces puces sont des processeurs Core de première génération (construits en utilisant les architectures Westmere et Nehalem) ou Core 2 (construits sur l’architecture Penryn).

Intel avait pourtant déclaré en mars qu’il planchait sur une mise à jour du microcode pour ces processeurs, mais l’actualisation de sa feuille de route montre que ce n’est désormais plus envisagé. Seuls les produits des familles d’architecture Westmere et Nehalem qui ont déjà bénéficié d’une mise à jour seront donc protégés contre l’une des variantes de Spectre.

Exécution spéculative

Les vulnérabilités Spectre et Meltdown, si elles sont exploitées par un tiers malveillant, permettent de mener des attaques par canal auxiliaire sur des opérations d’exécution spéculative.

Ces calculs sont effectués par les processeurs pour tenter d’anticiper les prochaines actions qu’il va devoir effectivement exécuter, afin de gagner du temps. Ce ne sont pas des opérations qui ont véritablement lieu, mais le fait est qu’elles peuvent solliciter l’accès à des données sensibles en prévision de leur possible exécution.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !