« Thanks for sharing mate », « thank you brother, your (sic) are the best », ou encore « good job bro, thank for sharing ». Si vous avez traîné un peu sur le site Raidforums.com, ces formules de remerciements vous sont familières. C’était ainsi, ou sur un registre approchant, que les internautes saluaient le signalement d’une nouvelle fuite de données.

Mais ça, c’était avant la fin du mois de février et la chute mystérieuse du site. Alors que l’invasion russe de l’Ukraine tourne en boucle sur les écrans, le 25 février l’un des administrateurs du forum, Jaw, lâche une bombe sur une boucle Telegram. Le domaine du forum vient d’être saisi. Dans la foulée, il encourage « tous ceux qui ont tenté de se connecter à changer leurs mots de passe et à effacer » leurs traces.

Des spéculations sur une intervention du FBI

La nouvelle, quelques mois après déjà un premier arrêt du site, a suscité d’intenses spéculations. Des internautes y ont vu la trace d’une opération de hameçonnage du FBI, dont le but serait d’identifier des usagers. Une simple recherche Whois, cette base de données publique sur les noms de domaine et leurs propriétaires, montre en effet que le forum renvoie vers deux serveurs. Or ces derniers ont déjà été utilisés par le passé dans une saisie par le service fédéral d’enquêtes judiciaires américain. Dernier détail troublant: le site est inaccessible, sauf sa page de login.

Si l’indice est intéressant, il semble toutefois encore trop ténu pour emporter une certitude. Comme le rappelle le rédacteur en chef du Bleeping computer Lawrence Abrams, de nombreux autres sites utilisent également ces serveurs. De plus, aucun service de police n’a revendiqué avoir fait une telle saisie judiciaire.

Si la chute de Raidforums est aussi commentée, c’est parce que ce site avait pris en sept ans une place centrale dans l’univers de la cybersécurité. Faisant de ce forum qui compte près de 750 000 membres le lieu où hackers malveillants, chercheurs en cybersécurité et simples curieux souhaitant s’encanailler pouvaient se rencontrer. Toléré par les autorités, il était en effet d’un accès facile. Il était parfois confondu à tort avec le web sombre, ces sites en .onion consultables uniquement via le navigateur Tor.

Une illustration emblématique

À son lancement en 2015, le site avait d’abord présenté une livrée rouge. Avant d’opter finalement pour une nouvelle charte graphique, mêlant ton bleu gris sur fond noir, avec comme logo un manga de style hentaï représentant une femme lascive. Une idée des utilisateurs du forum, déclarera Omnipotent, dans une interview donnée à The Record. Le seul entretien connu du très discret propriétaire du site, un habitant de Londres selon ses dires.

Assez classiquement, pour se repérer dans la jungle des membres, il existait un système de grade. Allant de l’étoile au statut de divinité, il récompensait les plus actifs comme Didit ou BillytheLich par exemple. Le propriétaire du forum était aidé dans la modération par une équipe dirigée par Jimmy02. Enfin, plusieurs grandes rubriques regroupaient les différentes sections du site: General, raiding related, Cracking, Leaks, Marketplace, Tutorial et Tech.

La section la plus active du forum était toutefois la « Not safe for work ». Les internautes y partageaient du contenu pornographique. Mais ce sont bien les contenus autour des fuites de données qui ont fait sa notoriété. On les retrouvait dans les sections relatives aux comptes craqués, aux combolist (fichiers contenant à la fois l’identifiant d’un compte et son mot de passe ou l’empreinte de son mot de passe), et aux bases de données. Pour débloquer les fichiers, il suffisait de participer aux discussions en publiant des messages pour acquérir les crédits suffisants.

Des fuites de données de très grande ampleur

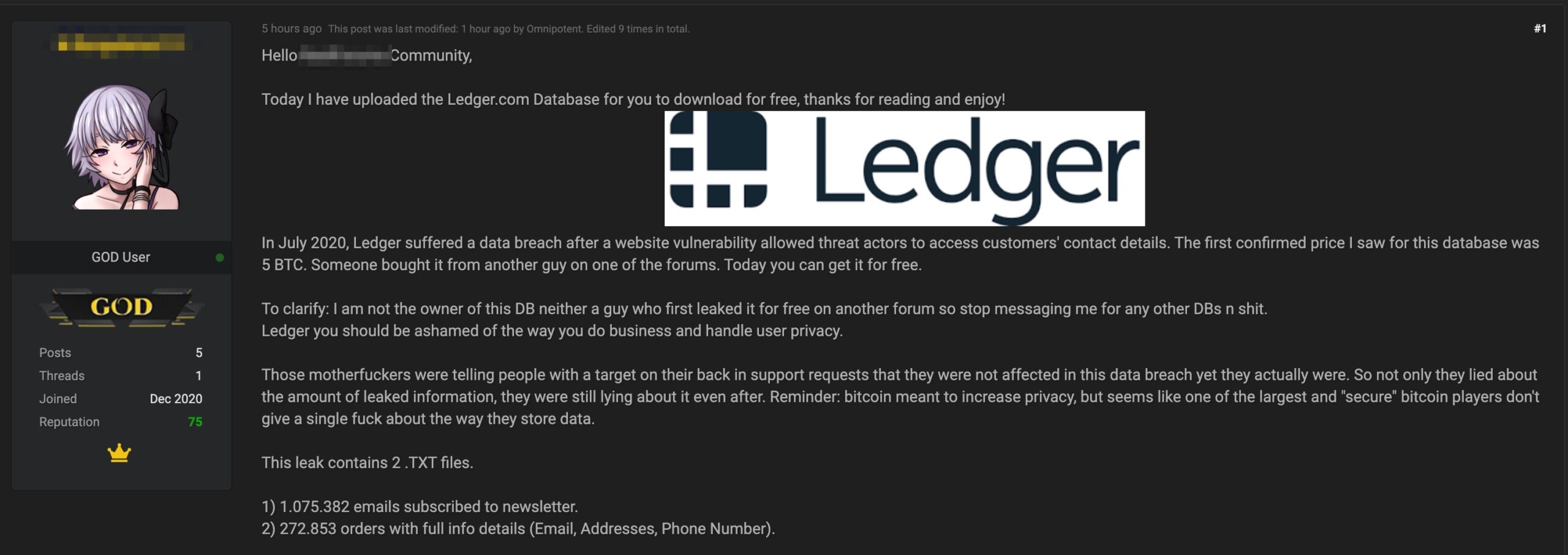

Ainsi, en 2020, un hacker y avait publié les bases de données volées à Ledger, cette société française spécialisée dans les portefeuilles physiques de cryptomonnaie. La divulgation d’une base de données censée contenir les informations de 279 millions citoyens indonésiens avait elle été supprimée l’an passée. La preuve que les administrateurs du site savaient modérer leurs contenus pour éviter de mettre en danger leur forum.

« Je ne peux pas savoir s’ils ont obtenu ces données légalement ou illégalement », se défaussait le propriétaire dans l’interview à The Record à propos des ventes controversées de base de données. Et de souligner d’ailleurs qu’à sa connaissance, une partie de ces annonces étaient des arnaques. Les annonces postées sur Raidforums étaient en effet à prendre avec des pincettes. L’exemple le plus connu est celui du prétendu piratage du réseau social Linkedin, en réalité le résultat d’un scraping, cette technique d’aspiration des données d’une page web avec l’aide d’un robot.

Comment les membres de Raidforums vont-ils désormais communiquer? Pour la société Flashpoint, une partie de ses membres pourraient migrer sur les forums Exploit ou XSS, deux sites toutefois moins facile d’accès. On peut également imaginer qu’une partie des utilisateurs rejoignent des concurrents, comme le site Cracked.to ou des boucles Telegram dédiées aux fuites de données. Enfin, un comeback de Raidforums n’est pas à exclure. Un hacker proche du site a affirmé début mars que le forum pourrait être remis en ligne dans un avenir proche.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !