Le nom est poétique, l’activité beaucoup moins. Aurora — comme l’aurore — est un nouveau logiciel malveillant particulièrement surveillé par les experts. Alors que le marché des stealers — ces chevaux de Troie qui subtilisent des informations — est dominé par deux malwares à succès, Redline et Racoon, ce troisième acteur est apparu silencieusement. Il a rapidement trouvé sa place dans le milieu des hackers criminels. Les chercheurs en cyber de Sekoia se sont penchés sur cet outil, le 21 novembre 2022, lancé en avril dernier sur des forums russophones.

D’abord présenté comme un botnet polyvalent — pour perturber, attaquer des sites — ce logiciel malveillant a disparu, puis est revenu en août comme service de vol d’informations. Les premières publications précisaient (en russe) que le groupe ne travaillait pas pour Moscou.

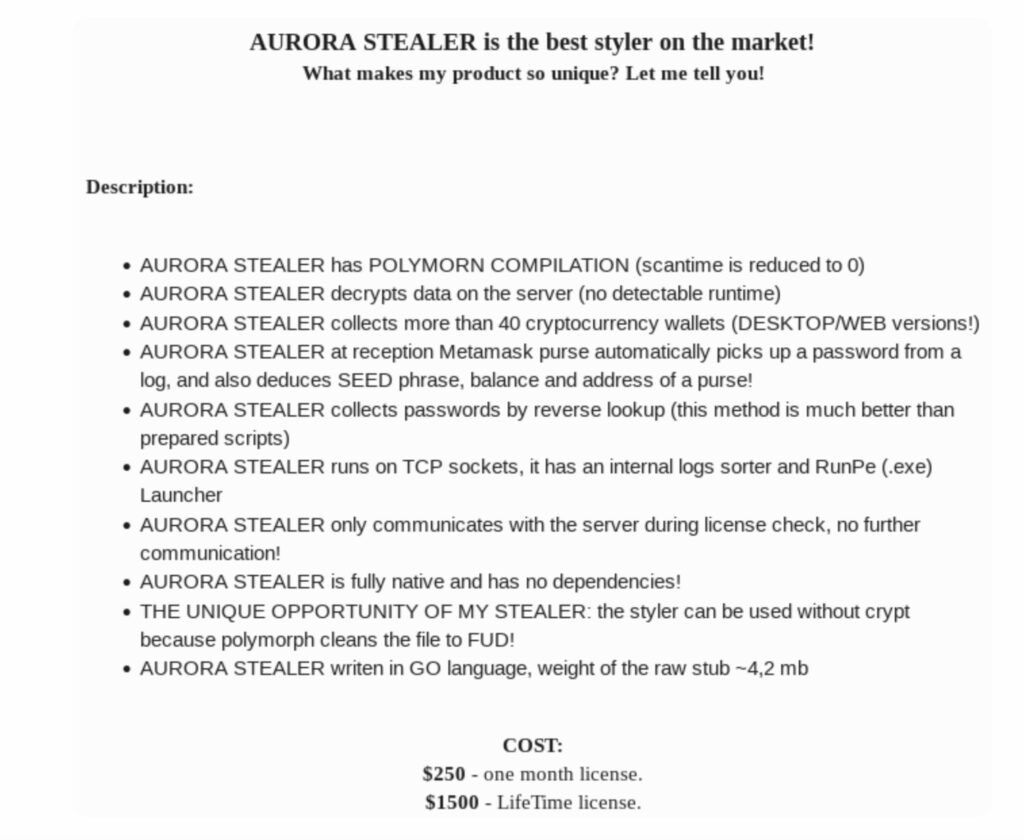

Une fiche produit accompagne le lancement, avec la promesse d’une attaque discrète, d’une collecte de mot de passe et d’un ciblage de plus de 40 marques de portefeuilles de crypto-monnaies. Aurora est disponible pour environ 250 dollars par mois, ou 1 500 dollars pour une utilisation sans limite. Tout comme le marché légal du numérique, celui des logiciels malveillants fonctionne aussi par abonnement aujourd’hui et de nombreux « produits » sont proposés pour des prix abordables sur le darknet ou les forums.

Plusieurs chaînes d’infections par ce stealer

Le stealer a vite été adopté par neuf groupes de pirates, essentiellement russophones, liste Sekoia. Entre octobre et novembre, plusieurs centaines d’échantillons de données ont pu être analysées par les chercheurs, confirmant la popularité du logiciel. Le rapport a également noté que les malfaiteurs ont distribué l’outil à travers diverses chaînes d’infections : celles-ci vont des sites de phishing classiques aux vidéos YouTube avec des liens intégrés en description. Les collectifs de hackers criminels font appel à des « traffers », des spécialistes du référencement pour faire monter un contenu frauduleux sur les plateformes vidéo. Lorsqu’ils le peuvent, les malfaiteurs vont directement s’attaquer à une chaine YouTube pour lancer une nouvelle arnaque.

Aurora fonctionne de manière « classique » pour un stealer : une fois téléchargé, le malware fouille les dossiers d’un navigateur jusqu’à tomber sur des fichiers qu’il reconnait, comme un gestionnaire de mot de passe, par exemple, pour l’extraire et l’envoyer sur un serveur externe. Les malfaiteurs chercheront ensuite à revendre les données dérobées ou se connecter à divers comptes pouvant leur rapporter de l’argent : e-commerce, crypto-monnaies. Des canaux de vente d’informations servent de place de marché en libre accès sur Telegram.

Bien qu’il soit efficace et très simple d’enregistrer tous les mots de passes sur son navigateur, on recommande de noter les codes pour les comptes les plus importants — adresse mail, banque, réseaux sociaux. Les gestionnaires de mot de passe peuvent faire office de coffres-forts pour vos codes d’accès. Une fois le stealer installé, le hacker fera tout pour que vous ne retrouviez pas votre compte. Avec ces types de malware, voler l’identité d’un internaute n’a jamais été aussi facile.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !