L’Australie vit en plein cauchemar informatique. Le 8 novembre 2022, les hackers russes du groupe REvil publient les informations de près de 9,7 millions de clients du plus important groupe d’assurance du pays, Medibank. Les fichiers sont dévoilés en plusieurs salves : la première contient l’historique des procédures médicales, ainsi que les noms, adresses, dates de naissance et numéros d’identification gouvernementaux. D’autres documents sont publiés dans la foulée, certains consacrés à des cas très précis : « fichier avortement », « dépendance alcool ».

Medibank avait été touché par un ransomware, il y a près d’un mois. Les malfaiteurs avaient exfiltré des bases de données massives et menaçaient de tout divulguer sur le darknet si la société ne payait pas une rançon de 10 millions de dollars (environ 9,7 millions d’euros), soit près d’un dollar par client. Le lendemain de la fuite, de nombreux Australiens se sont plaints d’être harcelés par des arnaqueurs.

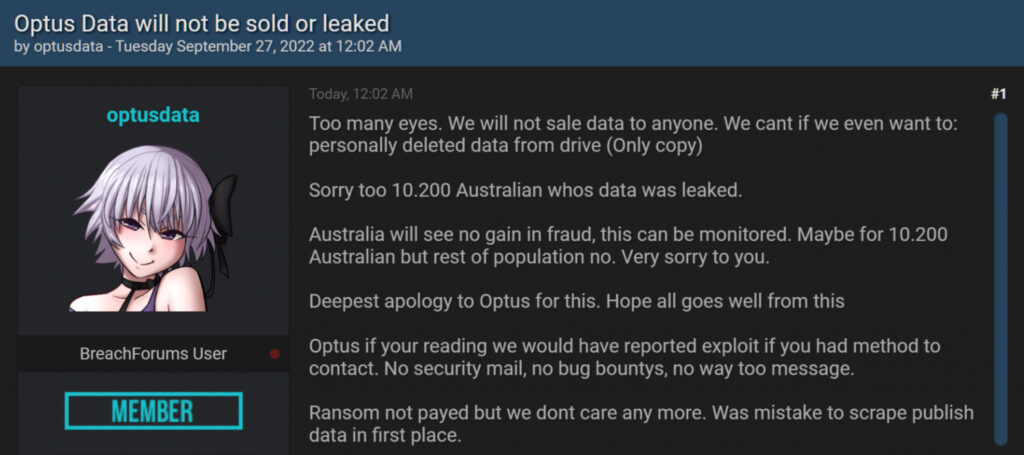

Cette cyberattaque de grande ampleur arrive un mois seulement après une autre opération qui avait déjà secoué le pays. En septembre, la deuxième entreprise de télécommunications d’Australie, Optus, a également été la cible d’une extorsion, après que les données personnelles d’environ 10 millions de clients ont été volées. Cette fois, les pirates ont revendiqué leur opération sur un célèbre forum de hackers, demandant 1 million de dollars au groupe pour ne pas publier les fichiers. Quelques semaines plus tard, les malfaiteurs ont — mystérieusement — retiré leur annonce, déclarant que « c’était une erreur de s’attaquer à des données publiques ».

La sécurité électronique de l’Australie au niveau du Chili

En l’espace de deux mois, les infos de plusieurs millions de citoyens australiens se sont retrouvées entre les mains des hackers. La liste ne s’arrête pas aux deux groupes cités. D’autres sociétés — Medlab, MyDeal, SSKB — ont été victimes de fuites de données durant cette même période, avec à chaque fois plusieurs centaines de milliers d’informations sur les clients qui se retrouvent sur le darknet.

Pour un pays de 25 millions d’habitants, ces leaks deviennent critiques : près d’un quart de la population serait concerné. Les Australiens payent au prix fort le manque d’investissement et de formation dans la cyber. Dans le classement sécurité électronique établi par la société de VPN SurfShark, l’Australie pointe à la 36ᵉ place, au même niveau que le Chili. Sauf que pour des hackers criminels, il est bien plus intéressant de s’attaquer aux entreprises de la treizième puissance mondiale.

L’Australie n’a pas échappé au grand boom du télétravail et la numérisation de tous les services. Plus d’échanges par mail, plus de comptes en ligne, plus de personnes sur le web et donc plus de portes d’entrée pour les hackers. Si beaucoup ont compris l’aubaine que représentait le télétravail pour les pirates, l’Australie a tardé à installer des barrières de protection et embaucher du personnel pour protéger ses services informatiques. Après sa cyberattaque, Optus a déclaré qu’il manquait 30 000 professionnels de la cybersécurité dans le pays. À titre comparatif, il y aura 15 000 postes vacants dans ce secteur en France.

Les cyberattaques attirent d’autres hackers

Le souci est également qu’il ne s’agit pas simplement embaucher des experts, il en faut à tous les niveaux : des responsables de la Sécurité des Systèmes d’Information, des cryptologues, des gestionnaires de crise, etc.

Une fois que les pirates ont compris que l’Australie est un maillon faible, les autres criminels rappliquent tels des vautours : Russes, Iraniens, Chinois, tous les collectifs veulent planter leur malware pour espionner les victimes ou récupérer leur part du gâteau dans les rançons. Le cout est encore plus élevé lorsque l’entreprise a subi une cyberattaque : il faut réparer les dégâts puis installer toutes les barrières possibles.

Le gouvernement australien, élu en mai, veut forcer tous les groupes à investir dans leur sécurité. Le 26 octobre, il a présenté un projet de loi prévoyant des amendes beaucoup plus lourdes pour les entreprises victimes de violations graves ou répétées des données. La sanction passe de 2,2 millions de dollars australiens (1,4 million de dollars) à 50 millions de dollars australiens ou plus.

Sanctionner les manquements ne suffit pas. Beaucoup de petites entreprises partent de zéro lorsqu’il s’agit de cyber et c’est aux institutions spécialisées de les orienter. Les États peuvent tirer une leçon de la crise australienne avant que les hackers ne trouvent une autre cible.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !