Les séries télévisées ne cessent de nous montrer des hackers en capuches bidouiller des lignes de code dans l’ombre de leur sordide repaire. Une dizaine de secondes à taper n’importe quoi et paf, la base du FBI s’ouvre comme par magie.

Il existe pourtant un moyen bien plus simple et efficace de faire tomber une entreprise sans toucher une seule ligne de code. Cela s’appelle l’abus de confiance et ça existe depuis qu’un individu eut l’idée de convoiter les possessions de son voisin, tout aussi primaire fut-il.

En l’occurrence, l’attaque qui a été menée contre Vinci est à la portée de tout le monde et peut rapporter gros.

L’attaque qui a été menée contre Vinci est à la portée de tout le monde et peut rapporter gros

Il était beau il était chaud, mais il était faux

L’histoire commence un beau mardi 22 novembre lorsque plusieurs rédactions, dont la très influente Bloomberg, reçoivent un communiqué des plus alarmants pour la vitalité du Groupe Vinci : son directeur financier venait d’être licencié après qu’un audit interne a révélé des « transferts irréguliers » s’étalant sur fin 2015 et début 2016. La perte est colossale : 3,5 milliards d’euros. S’en suit une déclaration de Xavier Huillard, PDG du groupe, se disant « très choqué ».

Ni une ni deux, les rédactions, et la très influente Bloomberg en premier, s’emparent de l’information. Aux journalistes qui prennent le soin d’appeler l’attaché de presse du groupe dont le numéro figure en bas du mail comme il est d’usage, celui-ci leur confirme la terrible nouvelle. À 16h05, l’information se diffuse, le titre dévisse de près de 19 %. C’est la catastrophe. La cotation du titre doit être suspendue pour éviter la dégringolade.

Le communiqué et l’attaché de presse : du vent

Or, ce communiqué, tout comme l’attaché de presse, n’est rien d’autre que du vent. Les journalistes ont été utilisés par les attaquants comme une bande de billard pour atteindre leur cible, le groupe Vinci. C’est ce qu’on appelle une attaque par réflexion : les journalistes ont été utilisés comme réflecteurs pour atteindre la cible réelle.

Sensibilisation insuffisante

Quelles que soient les motivations du groupe d’attaquants (manipulation du cours de la bourse ou vengeance de zadistes comme un mail de revendication peut le laisser penser, etc.), cette affaire conduit à se poser la question de nos pratiques de protection numérique individuelles. Car le maillon faible dans cette histoire a été les journalistes. Pas des enquêteurs qui passent les frontières en douce ou subtilisent des secrets d’État, non, de simples journalistes spécialisés qui font autorité dans leur secteur.

Ce sont eux qui ont été ciblés grâce à un faux communiqué conçu dans les règles. C’est pour eux qu’un faux attaché de presse répondait gravement aux questions pressantes. Et ce sont eux qui sont finalement tombés dans le panneau. Mais la vraie cible était Vinci.

Pourquoi tenter de pénétrer les défenses informatiques des rédactions pour publier soi-même de fausses nouvelles quand un coup de fil ou un mail habilement tourné suffit à ouvrir toutes les portes ?

Pourtant, des indices sont là pour qui prend un peu de temps pour les repérer :

- L’adresse mail du communiqué est « [email protected] ». Or, les adresses mails de Vinci sont @vincigroup.com.

- Si le nom de l’attaché de presse indiqué dans le mail est le bon, le numéro est faux.

Dans les deux cas, l’importance de l’information qu’on a devant les yeux (3,5 milliards de perte pour ce géant du BTP !) doit conduire à se méfier par principe de sa véracité.

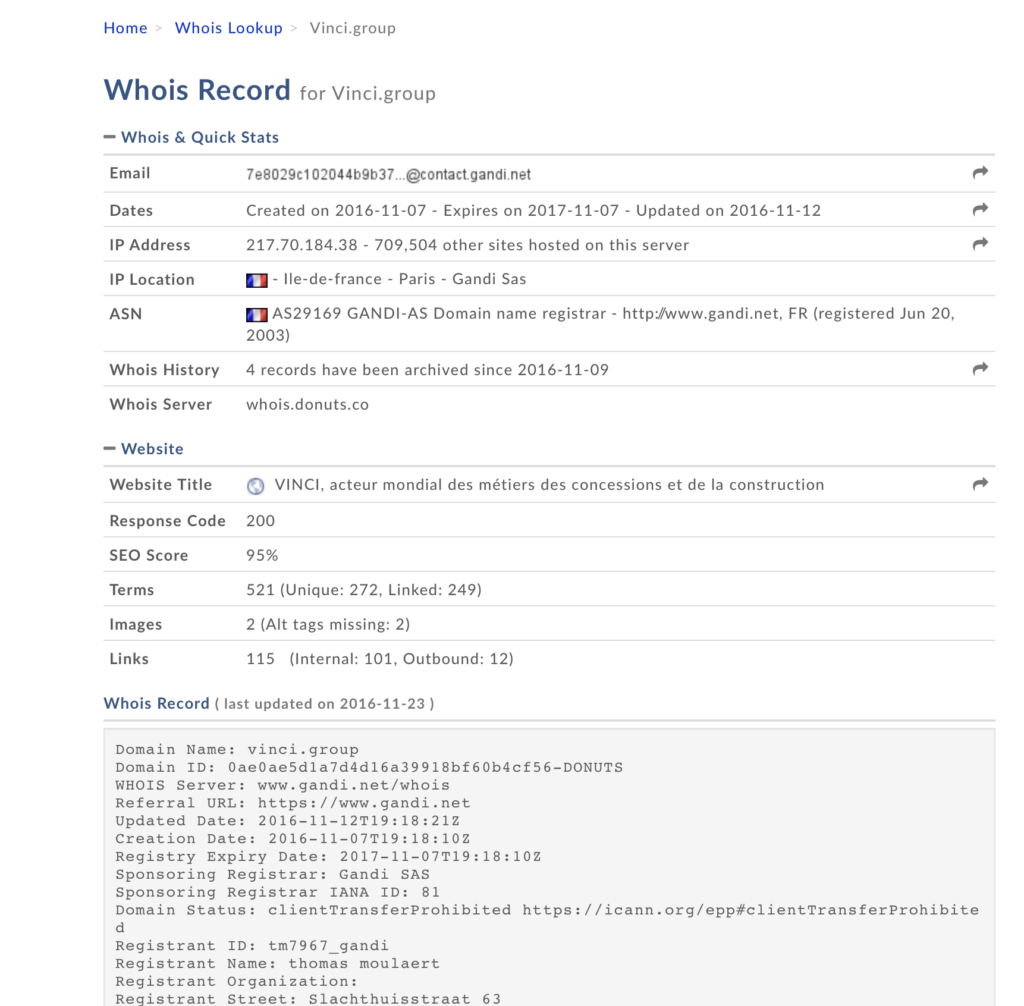

Techniquement, les en-têtes du mail que nous a fournis la rédaction de Batiactu ne révèlent pas grand-chose, mais un rapide coup d’œil sur le Whois indique que le nom de domaine vinci.group a été déposé le 7 novembre 2016 par un certain Thomas Moulaert prétendant résider à Roermond aux Pays-Bas (dont l’identité a très bien pu être usurpée). Le site web est en réalité un clone du site officiel.

Pour le téléphone de l’attaché de presse, eh bien, une information d’une telle importance ne se vérifie qu’auprès des contacts reconnus. En l’occurrence sur la page des contacts presse du Groupe Vinci ou son propre carnet d’adresses, plus difficiles à falsifier.

Technique lucrative

Si l’ingénierie sociale s’est bornée à faire vaciller le cours du titre dans le cas de Vinci, elle permet bien d’autres exploits. Le Ministère des Finances s’est ainsi fait massivement pirater en 2011 après qu’une opération d’ingénierie sociale bien menée ait permis aux pirates d’adresser un mail spécialement conçu pour une personne bien précise au sein du ministère. S’en est suivi un siphonage de documents relatifs au G20 sur pas moins de 150 postes.

Parler des grands qui tremblent fait oublier les petits qui meurent. En septembre 2015, la responsable administrative et financière de la société BRM, située à Bressuire, reçoit des mails semblant provenir de son dirigeant et lui indiquant de se mettre en contact avec un cabinet juridique en prévision du rachat d’un concurrent. De fil en aiguille, la confiance s’établit et sept virements d’un montant total de 1,6 millions d’euros vont totalement siphonner les comptes de l’entreprise. C’est la liquidation judiciaire et la fin de l’aventure pour 41 salariés.

Ces histoires illustrent bien les problèmes contemporains liés à la sécurité numérique. Alors que la perte financière liée aux problèmes de sécurité se montait à 46 milliards d’euros en France en 2013 selon le Conseil national du numérique, la manipulation est d’autant plus aisée qu’elle cible des personnes sous pression et qui ne se sentent pas toujours concernées par les enjeux de sécurité.

De fait, les individus ciblés par les attaquants sont rarement les cibles directes. Ces personnes peuvent être vous ou moi selon que nous nous retrouvons à un moment donné le maillon faible.

Ces histoires illustrent bien les problèmes contemporains liés à la sécurité numérique

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !