Lancer des attaques de déni de service (DDOS) contre rémunération pourrait envoyer directement vers le case prison. En Israël, deux jeunes hommes de 18 ans, Itay Huri et Yarden Bidani (qui se faisaient appeler P1st, P1st0, M30w ou AppleJ4ck) ont été arrêtés par la police après qu’une enquête du FBI a montré qu’ils seraient les administrateurs de vDos, une plateforme majeure dédié au déclenchement d’attaques de déni de service de grande ampleur.

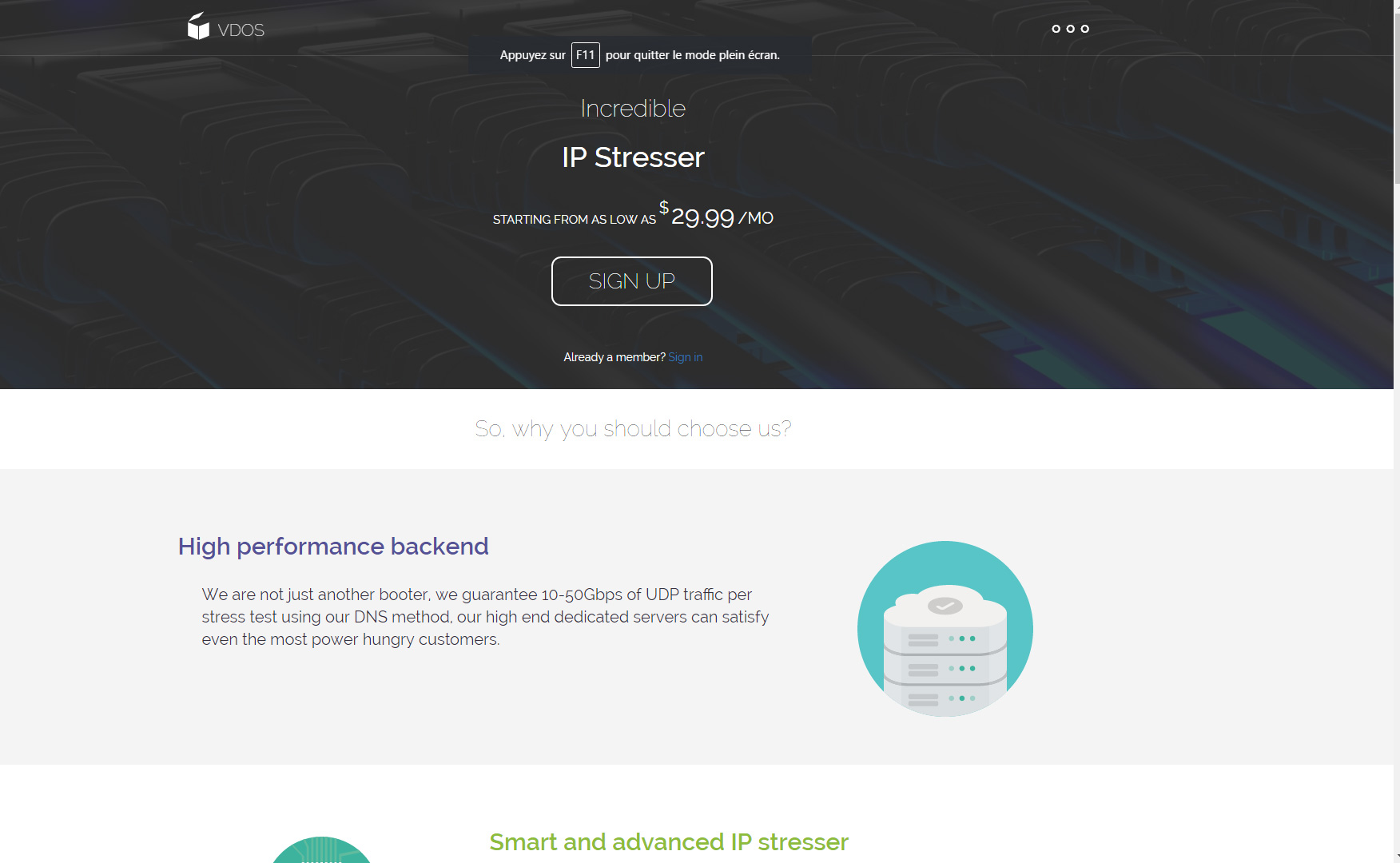

Présenté comme un service d’ « IP Stresser » destiné à tester la résilience ses propres infrastructures, vDos promettait d’envoyer entre 10 et 50 Gps de trafic UDP vers la cible désignée, avec « des serveurs dédiés de pointe [qui] peuvent satisfaire même les clients les plus gourmands en énergie ». Cinq types d’attaques étaient proposées (DNS, SSDP, SSYN, NTP, Dominate), moyennant le prix d’un abonnement à partir de 20 ou 30 dollars par mois, et jusqu’à 200 dollars mensuels.

Sous des allures légitimes, VDos affichait une adresse e-mail pour se plaindre des abus commis à travers son service, et demandait dans son contrat de vente l’acceptation de « Conditions d’Utilisation Acceptable », dont nous n’avons pas trouvé copie. Mais le site bien connu sur les forums de pirates abritait en réalité une machine à faire crouler les serveurs désignés sous un afflux ingérable de requêtes, les attaques DDOS pouvant être commandées anonymement. VDos se faisait en effet payer en Bitcoins, même s’il a aussi accepté les paiements classiques par cartes Visa ou via PayPal.

Pas d’attaques contre des adresses IP en Israël

Selon Krebs On Security, qui a révélé l’affaire et mis la main sur sa base de données en juillet 2016, les deux jeunes associés auraient gagné en deux ans l’équivalent de 600 000 dollars en Bitcoin avec vDos, en coordonnant le lancement de quelques 150 000 attaques DDOS commandées par quelques dizaines de milliers de clients. Ils auraient toutefois bénéficié de complicités aux États-Unis.

Le site précise que la piste israélienne a été révélée par la découverte de logs de réponses aux problèmes techniques rencontrés par les clients. L’un d’eux s’était plaint de ne pas pouvoir lancer une attaque vers une adresse IP israélienne. « Je viens d’Israël et j’ai décidé de toutes les blacklister. C’est mon pays d’origine et je ne veux pas quelque chose leur arrive :) », avait expliqué un administrateur du service. Il précise aussi qu’il utilise une adresse IP dynamique et qu’il ne veut pas prendre le risque de se voir attribuer une adresse IP israélienne contre laquelle a été demandée une attaque DDOS, d’où son choix d’interdire toutes attaques vers le pays.

D’autres indices avaient été découverts dans les documents, qui remontaient à l’origine du service et à ses administrateurs.

Selon Themarker, Huri et Bidani ont été libérés sous caution après leur arrestation. Ils sont placés sous surveillance permanente pendant 10 jours, ont l’interdiction d’utiliser Internet pendant un mois, et ne peuvent pas quitter le territoire. La peine encourue n’est pas précisée.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Marre des réseaux sociaux ? Rejoignez la communauté Numerama sur WhatsApp !