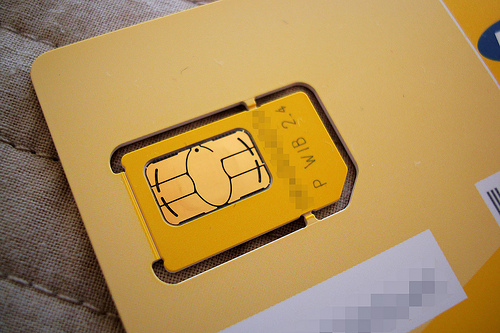

On ne sait pas si les clients des opérateurs français sont concernés. Le magazine Forbes rapporte que le chercheur allemand Karsten Nohl, connu pour avoir cassé les protocoles GSM, présentera le 31 juillet prochain à la conférence Black Hat de Las Vegas les fruits d'une étude portant sur la sécurité des cartes SIM. Le hacker, fondateur de la société Security Research Labs, a découvert qu'environ 750 millions de cartes SIM distribuées à travers le monde étaient vulnérables à des attaques permettant d'installer silencieusement un virus sur le mobile de la victime.

Une fois infecté, le mobile peut se voir ordonner d'envoyer des SMS à un numéro surtaxé, de rediriger secrètement des appels pour les enregistrer, ou même, dans un cas plus rare, de donner accès aux systèmes de paiement sans fil embarqués. Les cartes SIM concernées utiliseraient une ancienne implémentation du protocole de chiffrement Data Encryption Standard (DES), et le hack tirerait partie de Java Card, un système d'exploitation embarqué sur les cartes à puce telles que les cartes SIM.

En utilisant une clé autorisée pour authentifier l'ordre, les opérateurs peuvent envoyer par SMS invisible des instructions Java aux cartes SIM, à travers Java Card. C'est notamment utilisé pour mettre à jour les informations d'interopérabilité entre réseaux. Or le chercheur a découvert qu'il était parfois possible d'obtenir la clé de sécurité 56 bits, pour signer correctement des instructions Java qui seront exécutés par la carte SIM vulnérable.

Dans le monde, plus de 3 milliards de cartes SIM circulent actuellement. Selon les estimations du chercheur, qui ne sont pas contestées par les opérateurs et les fournisseurs de cartes, près d'un quart de ces cartes SIM seraient concernées par la faille. Les autres utilisent un chiffrement renforcé, ou le standard Advanced Encryption Standard (AES).

La GSM Association a déjà averti de l'existence de la faille, qui devrait être corrigée. Selon Nohl, il y a très peuy de chances qu'elle puisse être exploitée malicieusement avant qu'un correctif soit distribué, ou que toutes les cartes concernées soient remplacées.

Les opérateurs y seront incités. En décembre, tous les opérateurs ayant fourni à leurs clients des cartes SIM vulnérables seront révélés, et l'on verra alors lesquels ont réagi de façon appropriée.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !