Mises à jour 2 janvier

9h15 : Les sites de La Poste et de La Banque Postale sont revenus à la normale depuis le jeudi 1er janvier en fin d’après-midi.

Le groupe précise que cette nouvelle attaque DDoS, survenue entre 3h30 du matin et 17h00, a rendu indisponibles de nombreux services en ligne, tels que le suivi des colis, le coffre-fort numérique Digiposte ou l’application de La Banque Postale.

12h00 : Certains utilisateurs de La Banque Postale signalent des perturbations ponctuelles. Sur X, la banque semble indiquer que l’incident n’est pas encore clos.

Article initial :

2026 commence à peu près comme 2025 s’est terminé pour le groupe La Poste.

Pour la deuxième fois en une semaine, les services en ligne du groupe, notamment le site laposte.fr et l’espace client de La Banque Postale, sont paralysés par une cyberattaque de grande ampleur. Impossible, donc, de suivre un colis ou de gérer ses comptes en ligne.

Un message d’alerte s’affiche à nouveau lorsque l’on tente d’accéder aux différents services du groupe, quelques jours seulement après un premier incident qui avait déjà perturbé le suivi des colis entre le 22 et le 26 décembre, en pleine période de Noël.

À noter que, pour l’heure, aucune compromission de données n’est évoquée. Les clients doivent toutefois composer avec une partie des services en ligne indisponibles. La Banque Postale rappelle par ailleurs que les paiements par CB en magasin et virements via Wero restent accessibles.

Le scénario d’une nouvelle DDoS

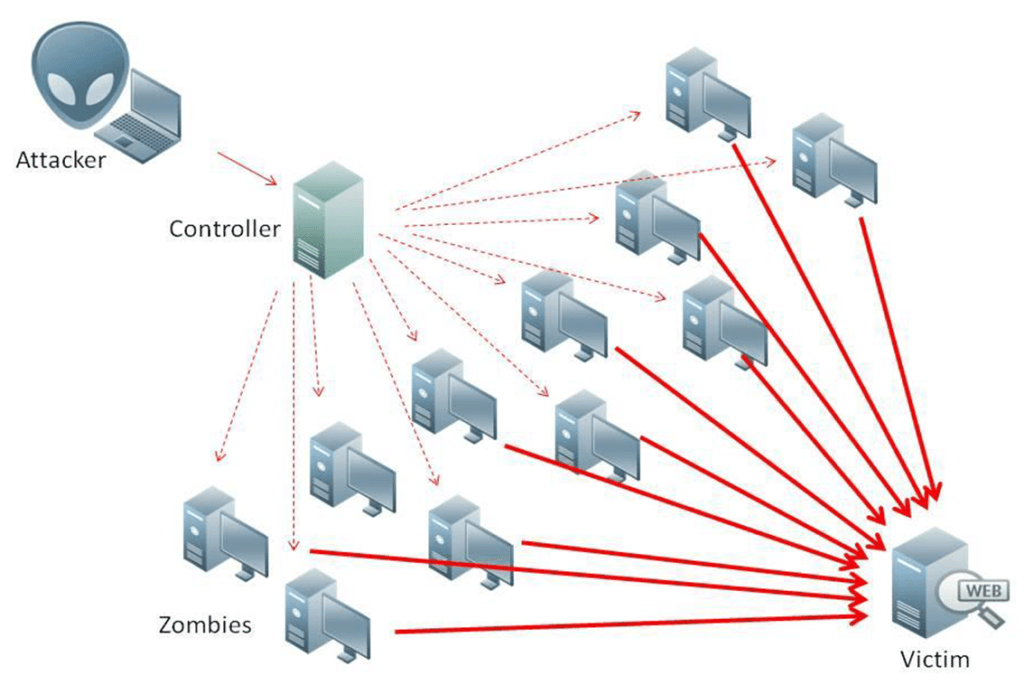

Les premiers éléments de cette panne généralisée pointent une attaque par déni de service distribué (DDoS). Pour rappel, ce type de cyberattaque consiste à saturer les serveurs sous un flot massif de connexions pour les rendre inaccessibles aux vrais utilisateurs.

Techniquement, cela revient à envoyer des milliers, voire des millions de requêtes simultanées vers les mêmes services jusqu’à ce que l’infrastructure ne parvienne plus à trier le trafic légitime du trafic malveillant.

La précédente enquête n’avait pas encore abouti

La Poste annonce tout mettre en œuvre pour assurer un retour rapide à la normale. Ce nouvel incident survient alors que les conclusions de la précédente enquête n’ont pas encore été communiquées.

Pour rappel, une enquête avait été ouverte par les autorités françaises après que l’attaque de Noël a été revendiquée par le groupe de hacktivistes russes NoName057(16), qui cible régulièrement les pays soutenant l’Ukraine, dont la France.

Leur marque de fabrique : des campagnes qui s’inscrivent dans la durée. La panne de décembre avait ainsi persisté cinq jours, une durée anormalement longue pour une attaque DDoS classique, signe de capacités importantes.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !