Les questions de confidentialité, de protection de la vie privée et des données n’auront jamais été aussi prégnantes que ces dernières années. Des affaires comme celles d’Apple contre le FBI, ou encore les révélations d’Edward Snowden sur la surveillance de masse, rendent incontournables des débats sur la protection des données et l’anonymat.

A travers une étude intitulée « Do you see what I see ? Differential Treatment of Anonymous Treatment », des chercheurs de Cambridge et Berkeley se penchent sur les différences de traitements que subissent les internautes qui utilisent publiquement leur adresse IP attribuée par le FAI, et ceux qui utilisent des connexions anonymisées par des réseaux comme Tor.

Plus de 2 millions d’internautes utiliseraient actuellement le service qui permet de masquer son adresse IP réelle en utilisant une multitude d’autres adresses IP comme relais entre l’ordinateur utilisé et le serveur auquel accéder.

Deux poids deux mesures

Pour rappel, Tor est un logiciel libre qui fonctionne sur le principe du « routage en oignon » (d’où son nom The Onion Routeur, TOR). Il est généralement utilisé par des internautes qui veulent protéger leur anonymat, qu’il s’agisse d’hacktivistes, de pirates informatiques, de dissidents politiques ou de simples citoyens soucieux, pour le principe ou par précaution, de préserver leur vie privée.

Mais les utilisateurs de Tor n’ont pas le même Internet que les autres. Ou plutôt, ils sont discriminés. Ces derniers se retrouvent en effet régulièrement bloqués par certains des plus gros CDN (Content Delivery Network), ou Réseaux de Diffusion de Contenus. Il s’agit d’hébergeurs d’un type particulier, qui dupliquent les contenus aux quatre coins du globe (ou d’un pays) pour assurer leur disponibilité au plus près des abonnés, et répartir la charge entre une multitude de data-centers.

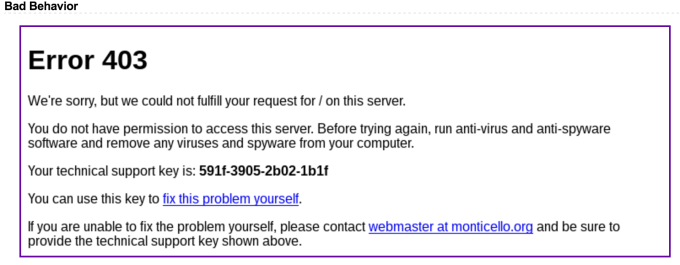

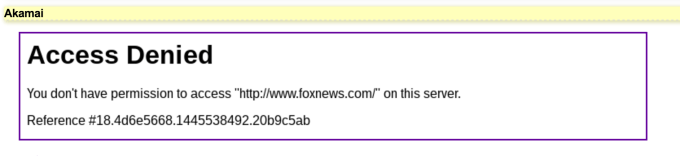

Certains mettent en place des règles de firewall qui interdisent les connexions venant de Tor, celles-ci étant aussi massivement utilisées par des spammeurs ou des internautes qui cherchent à se rendre anonymes pour commettre des méfaits, tels que des commentaires racistes ou violents. Il peut s’agir de mesures de blocage volontaires, ou de paramétrages automatiques qui finissent par « blacklister » des adresses IP associées à des comportements malveillants — c’était hélas parfois le cas sur Numerama jusqu’à l’an dernier, avant que l’on ne change d’hébergeur.

Les chercheurs ont ainsi calculé qu’au moins 1,3 million d’adresses de sites internet n’autorisent par les connexions venant d’adresses IP connues pour héberger des nœuds de sortie Tor (ou exit nodes). Parmi ces sites internet, près de 4% d’entre eux font partie du Top 100 Alexa, qui liste les sites les plus visités au monde.

Tor a d’ailleurs réalisé une sorte de guide des CDN et des pages que ces derniers ont tendance à bloquer. Google et Yahoo ne bloquent pas les recherches mais certaines de leurs fonctionnalités ne sont pas disponibles. Or le blocage de Tor n’est pas sans conséquences. « Alors que plusieurs sites internet bloquent Tor afin de réduire des violations, involontairement ça a un impact important pour les internautes des pays qui vivent la censure et qui n’ont aucun autre moyen d’avoir accès aux contenus d’internet que de passer par Tor », expliquent les chercheurs dans leur rapport.

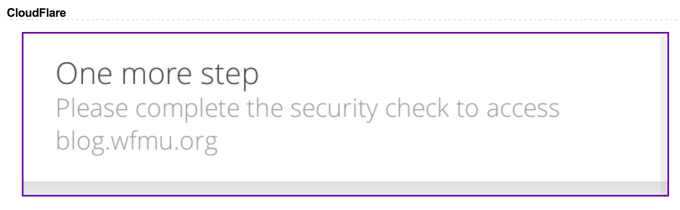

Le CDN qui bloque le plus par défaut les connexions entrantes de nœuds Tor est Cloudflare, très utilisé pour amortir les attaques DDOS. Mais le site a mis en place un Captcha qui permet à l’utilisateur qu’il est bien un humain qui cherche à accéder à une information, et non un robot programmé pour spammer.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !