Le service de messagerie Telegram avait été pointé du doigt comme un outil de propagande djihadiste avant les attentats du 13 novembre, mais depuis cette nuit terrible, elle est aussi mise à l’épreuve par des experts en sécurité. Réputée ultra-sécurisée, l’application a tout de même quelques failles qui sont particulièrement faciles à exploiter, d’après un nouveau rapport du chercheur en sécurité informatique Ola Flisbäck, publié sur GitHub.

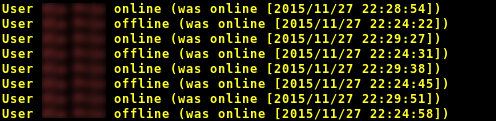

Ce que Flisbäck a mis en évidence dans sa recherche, c’est ce qu’il nomme du « Telgram stalking », soit la possibilité de savoir précisément quand une cible est connectée ou avec qui elle discute en regardant simplement les métadonnées de connexion. Avec un client en lignes de commandes, on peut s’apercevoir facilement que la version Android de l’application envoie une notification aux contacts pour dire qu’elle passe en « tâche de fond », c’est-à-dire qu’elle n’est plus l’application utilisée en premier par le système.

Dès lors, on peut voir à quel moment nos contacts sont connectés et en train de discuter. Mieux encore : avec un poil plus de veille, on peut deviner qui parle à qui. En effet, si deux contacts passent en application ouverte puis en tâche de fond à tour de rôle (sachant que les horaires sont donnés à la seconde près), on peut facilement en déduire qu’ils sont en train de parler et attendent que l’autre réponde pour relancer l’application. De son côté, Telegram a réagi sur Twitter en rappelant qu’il était possible, dans les options, de désactiver les notifications liées au statut d’activité. Ce que le chercheur a expérimenté reste possible sur la configuration par défaut de l’application.

Et ce n’est pas le pire : « En plus, Telegram ne demande pas aux deux contacts d’accepter de se connecter sur la plateforme », affirme Flisbäck. En conséquence, il vous suffit de connaître le numéro de téléphone de votre cible pour commencer à récupérer les méta-données qui la concernent… et ainsi commencer à surveiller ses heures de connexion, sans que la cible soit avertie. Un problème sérieux pour une application qui revendique la protection des communications de ses utilisateurs.

En conséquence, il vous suffit de connaître le numéro de téléphone de votre cible pour commencer à récupérer ses méta-données

Mis à jour : ajout de la réaction de Telegram

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !