L'été dernier, alors que l'opération Bordure Protectrice prenait fin sous un bilan sanglant de plus de 2 200 morts et plus de 11 000 blessés (en grande majorité des civils), l'armée israélienne avait prévenu qu'elle était aussi prête à livrer une cyberguerre contre les pro-Palestiniens. Elle révélait à cette occasion qu'Israël avait subi un nombre inédit de tentatives d'attaques contre ses réseaux de communication, en notant que "les hackers étaient plus puissants qu’auparavant". C'est dans ce contexte que Trend Micro a publié dimanche un livre blanc (.pdf) qui dévoile l'une de ces attaques visant Israël, surnommée par lui "Operation Arid Viper : Contourner le Dôme de Fer".

Aucune indication n'est donnée par la société sur l'ampleur ou les conséquences concrètes de l'attaque, qui aurait visé une administration du gouvernement israélien, des prestataires de transport public, une organisation militaire, une institution universitaire, et des particuliers en Israël. Le mode opératoire, décrit et analysé en détails, est en lui-même relativement banal.

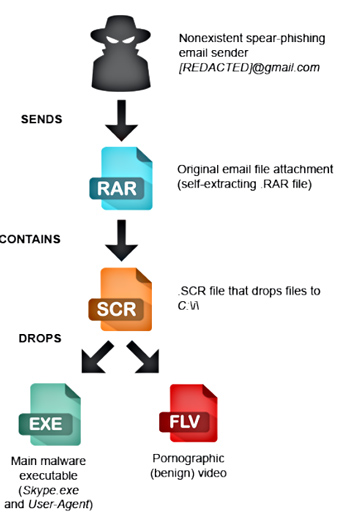

L'attaque consistait en effet à envoyer à des cibles clairement identifiées un e-mail les incitant à ouvrir une pièce jointe, en l'espèce un fichier compressé auto-extractible qui contenait un fichier exécutable (.EXE) dont l'icône était celle de Skype, ainsi qu'un fichier d'économiseur d'écran pour Windows (.SCR). Ce dernier avait pour seul effet de lancer une vidéo pornographique. Selon Trend Micro, l'idée des hackers était d'inciter la victime qui ouvre ses pièces jointes au bureau à avoir terriblement honte, pour passer rapidement à autre chose et ne surtout pas avertir la hiérarchie. L'exécutable, quant à lui, contenait le malware chargé d'entrer en communication avec un centre de commandement et de contrôle (C&C), et de fournir une copie des documents intéressants détectés sur l'ordinateur de la victime.

UNE "SUPRA-ORGANISATION" AU SERVICE DES HACKERS ARABES

UNE "SUPRA-ORGANISATION" AU SERVICE DES HACKERS ARABES

Mais l'intérêt de l'étude de Trend Micro réside dans le rapprochement effectué avec une autre opération basée sur un autre malware, appelée "Operation Advtravel". Celle-ci était beaucoup moins sophistiquée, et semble avoir visé au hasard des internautes égyptiens. Mais la société a découvert que les deux malwares utilisaient le même serveur de C&C, basé en Allemagne, que tous les deux reposaient sur des noms de domaines réservés en apparence par la même personne, et qu'il y avait à chaque fois des liens avec des activistes pro-palestiniens de Gaza.

Le rapport va jusqu'à donner les noms, adresses e-mails et profils de réseaux sociaux des Palestiniens que Trend Micro soupçonne d'être à l'origine des attaques.

"Au delà de ces campagnes spécifiques, ce que nous avons trouvé de plus intéressant c'est que nous avions des groupes disparates d'agresseurs arabes qui utilisaient les mêmes infrastructures pour lancer et surveiller des attaques", explique Trend Micro, dont le rapport remercie l'US Air Force pour son aide. "Cela peut vouloir dire deux choses ; que les attaques étaient liées d'une quelconque façon, ce qui apparaît peu probable étant donné leur nature et leur motivation, ou qu'une supra-organisation qui fournit des moyens à des parties arabes pour commettre des actes de cyberviolence existe, ce qui semble être l'option la plus probable".

"Si notre théorie tient", prédit Trend Micro, "nous verrons un ensemble de cyberattaques avec des résultats préjudiciables provenir de pays arabes dans un avenir proche". "Les internautes seront coincés au milieu d'un champ de bataille dont ils ne se soucient pas beaucoup.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !