Qui est Lapsus$ ?

Lapsus$ est le nom d’un groupe s’adonnant à des activités criminelles sur Internet. La visibilité de ce gang a beaucoup progressé ces dernières semaines, compte tenu de la notoriété des cibles choisies et de sa propension à prendre la parole sur les réseaux sociaux pour médiatiser leurs activités, annoncer leur prochain coup ou bien se gausser de ses victimes.

Lapsus$ se sert de la messagerie Telegram pour communiquer, ce qui tranche avec d’autres collectifs du même genre. D’ordinaire, ces groupes préfèrent passer par les bas-fonds du net pour partager les données qu’ils ont dérobées, par exemple sur des forums spécialisés. Ces forums ne sont accessibles qu’en passant par le dark net, un réseau superposé à Internet dont l’accès requiert de se servir de certains logiciels.

Leur modus operandi consiste à dérober des données pour ensuite menacer de les publier sur Internet, si les entreprises qui ont subi cette fuite ne cèdent pas à leur demande de rançon. Cela a de toute évidence payé, au moins en partie, puisque les sommes qui circulent autour du groupe se chiffrent en millions de dollars, selon la BBC le 24 mars.

Quand Lapsus$ est devenu actif ?

L’entreprise de sécurité informatique Flashpoint date au 10 décembre 2021 le début des activités de Lapsus$. Sa première victime était alors le ministère de la Santé brésilien. Lapsus$ disait avoir extrait 50 téraoctets de données concernant la situation vaccinale dans le pays, avant de les effacer des serveurs du ministère. Pour les récupérer, une rançon était exigée.

Mais des traces d’activité suggèrent que ce groupe opérait depuis des mois. C’est ce que montre un fil de discussion sur le forum de l’opérateur britannique EE daté de mois d’août 2021. On y voit plusieurs témoignages similaires rapportant avoir reçu un SMS menaçant de divulguer des informations sensibles si EE n’acceptait pas de payer quelques millions de dollars.

Curieusement, le message de Lapsus$ est apparu après avoir effectué un achat sur iTunes. « Nous sommes Lapsus$, retenez notre nom, nous avons vos données. Nous avons le code source de EE, BT et Orange. Si EE nous paie 4 millions de dollars en XMR avant le 20 août, nous supprimerons tout de nos serveurs », était-il expliqué. EE n’avait pas donné suite.

XMR désigne la crypto-monnaie Monero, dont il est dit que les transactions sont « intraçables ». Selon la société DarkOwl, l’adresse ajoutée à la fin du message est la même qui figurait dans de nombreux rapports d’escroquerie et d’hameçonnage venant d’internautes clients d’EE et Orange, deux opérateurs télécoms opérant au Royaume-Uni.

Quelles ont été les cibles de Lapsus$ ?

Les toutes premières cibles de Lapsus$ étaient des organisations opérant au Royaume-Uni et en Amérique du Sud — les soucis rencontrés par le ministère de la Santé au Brésil et par l’opérateur britannique EE en témoignent. Mais, comme l’a fait remarquer Microsoft le 22 mars, le gang a élargi son champ d’action au reste du monde, pour ainsi dire.

DEV-0537, nom de code que Microsoft a choisi pour parler de Lapsus$, s’en est ainsi pris à des gouvernements, aux médias, à la santé, aux télécoms, à la high-tech ou au commerce, le tout au cours d’une période relativement resserrée de quelques mois à peine.

Le tableau de chasse revendiqué par Lapsus$ comporte quelques victimes de tout premier plan :

- le ministère de la Santé au Brésil ;

- Vodafone Portugal, filiale locale d’un des plus gros opérateurs de téléphonie mobile au monde ;

- Samsung, le poids lourd de l’électronique grand public ;

- Nvidia, le spécialiste des cartes graphiques ;

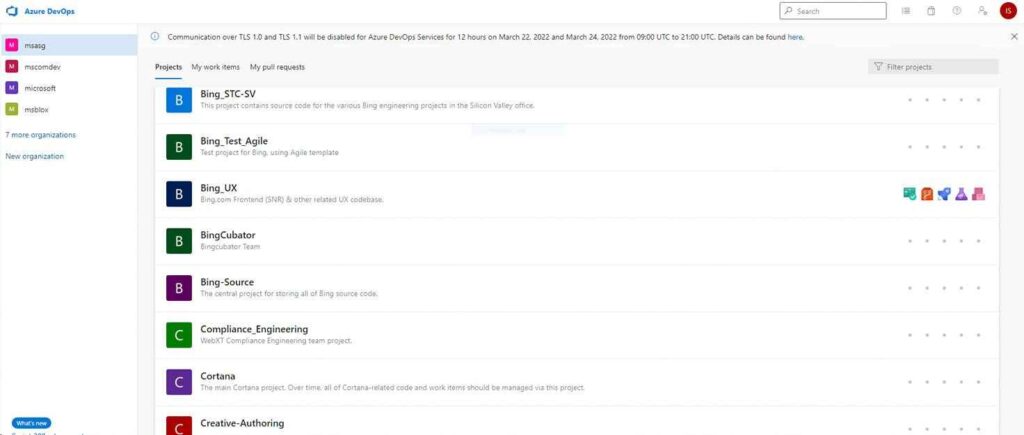

- Microsoft, un géant de l’informatique et des logiciels ;

- Okta, qui fournit des solutions en matière d’authentification ;

- Ubisoft, l’un des grands studios de jeux vidéo, de nationalité française.

Cela a été moins remarqué, mais Lapsus$ nuit aussi aux internautes. C’est ce que montre la campagne de SMS chez l’opérateur EE. Microsoft a rappelé que ce gang « est également connu pour prendre le contrôle de comptes individuels sur des plateformes de crypto-monnaies afin de vider les avoirs en crypto-monnaies. »

Comment procède Lapsus$ ?

Au-delà de médiatisation quelque peu atypique de Lapsus$ en comparaison d’autres groupes criminels, Lapsus$ se démarque aussi dans sa manière de faire : il ne mobilise pas de rançongiciel (ransomware) pour bloquer les fichiers et les dossiers sur le système d’information de la cible, le temps qu’une rançon soit payée dans un délai imparti sous peine de tout effacer.

« Lapsus est connu pour utiliser un modèle d’extorsion et de destruction pure, sans déployer de ransomware. »

Microsoft

Lapsus$ préfère obtenir d’une façon ou d’une autre un accès au cœur de sa cible, prendre tout ce qui l’intéresse et éventuellement effacer ce qu’il a chipé pour avoir un levier de pression plus important. Une fois les données entre ses mains, Lapsus$ en fait la « publicité » sur Telegram en mettant un ultimatum si ses exigences ne sont pas satisfaites.

L’analyse fournie par Microsoft des méthodes de ce groupe montre une utilisation de techniques d’ingénierie sociale, pour orienter le comportement d’une cible (pour qu’elle donne ses identifiants par exemple), davantage qu’une approche consistant à dénicher une faille informatique pour l’exploiter, mais aussi par des tactiques « qui sont moins fréquemment utilisées » par d’autres.

Ces approches incluent l’ingénierie sociale par téléphone, l’échange de cartes SIM pour faciliter la prise de contrôle des comptes, l’accès aux comptes de messagerie personnelles des employés des organisations visées (grâce à du hameçonnage, qui peut être ciblé — ce qu’on appelle du spear phishing), ou encore l’intrusion lors d’appels de communication de crise de leurs cibles.

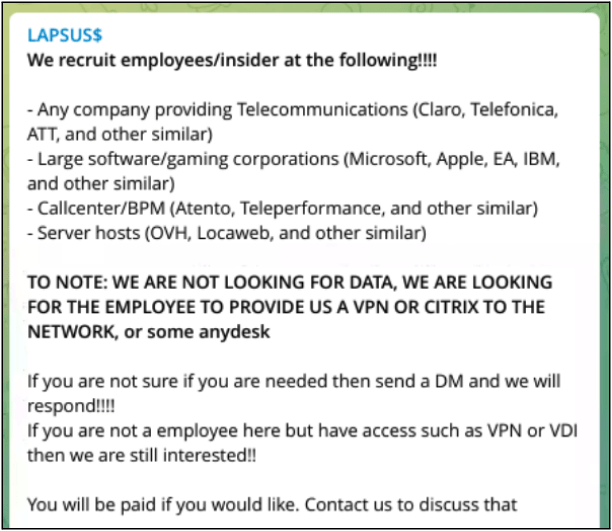

Enfin, et c’est à noter, Lapsus$ essaie aussi de recruter des « traîtres » à l’intérieur des organisations en offrant de l’argent en échange d’un accès, d’informations d’identification et tout ce qui est nécessaire pour passer toutes les protections, comme l’authentification à deux facteurs. Des messages d’embauche ont ainsi été émis publiquement par Lapsus$.

Qui est membre de Lapsus$ ?

C’est la réponse qui est aujourd’hui la moins évidente, puisque le groupe évite bien sûr de donner des détails sur sa structure interne. Mais des enquêtes journalistes, appuyées par des investigations, suggèrent que Lapsus$ serait un collectif d’au moins sept individus. Tous ont été arrêtés au Royaume-Uni, mais aucune identité n’a été communiquée, puisqu’ils restent présumés innocents.

Il a également été suggéré qu’au moins un autre membre se trouverait au Brésil, ce qui expliquerait pourquoi le groupe a été actif au niveau de l’Amérique du sud lors de ses débuts. De toute évidence, l’intéressé est toujours en liberté. On ne sait pas encore bien si Lapsus$ comporte d’autres associés et, le cas échéant, s’ils se sont dans l’un de ce deux pays ou ailleurs.

Ce qu’il est intéressant de noter, c’est que ces suspects sont jeunes : leur âge va de 16 à 21 ans. La tête pensante présumée de Lapsus$ serait d’ailleurs l’un des plus jeunes, un adolescent de 16 ans vivant encore chez ses parents. Il est suspecté d’avoir engrangé près de 14 millions de dollars à travers ses cyberactivités sur le net.

Ces révélations sur l’âge des suspects liés à Lapsus$ ont entraîné quelques facéties d’internautes, à l’image du commentaire d’un internaute qui sous-entend qu’en fin de compte, le péril le plus critique n’est pas un État voyou, une mafia ou un terrible pirate qui a des dizaines d’années d’expérience, mais « des adolescents désorganisés avec des ordinateurs.»

Le fait est, toutefois, que ce n’est pas si rare. Comme nous l’avions fait remarquer dans une autre actualité, le collectif LulzSec, qui s’était fait connaître en 2011 avec diverses intrusions informatiques, avait des membres qui n’avaient pas 20 ans. Et d’autres exemples existent. Par exemple le très connu Kevin Mitnick avait 16 ans lors d’un piratage, rappelle le Washington Post.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !