Une campagne de phishing par QR Code a été découverte et signalée à de nombreuses entreprises par les sociétés de cybersécurité Sekoia et Vade. Sekoia a notamment publié un rapport en octobre à destination des potentielles cibles. Dans celui-ci, elle détaille le mode opératoire des cybercriminels.

Les trois campagnes d’hameçonnage par QR Code ciblent les messageries professionnelles liées à la suite Microsoft Office 365 et seraient toujours en cours.

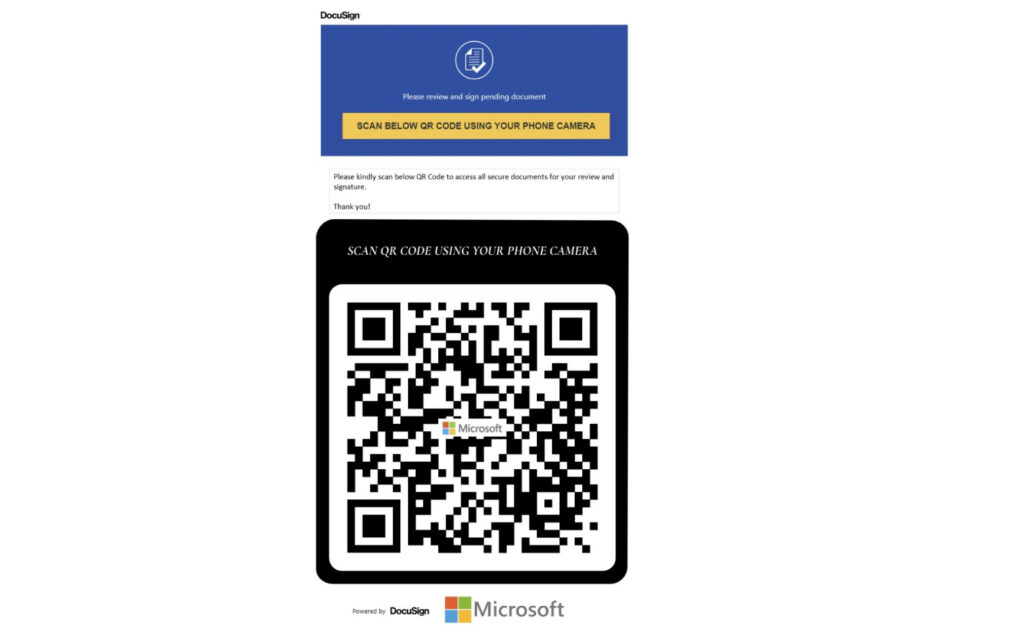

Les malfaiteurs s’appuient sur une célèbre plateforme de kit de phishing baptisé « Dadsec ». Elle permet de fabriquer un faux site — en l’occurrence une copie de Microsoft 365 — avec le QR code associé. Il est possible d’ajouter le logo de l’entreprise ciblée pour ajouter pour donner plus de légitimité au mail. L’objet des messages peut être une prétendue transaction financière ou un rapport comptable. Le site frauduleux sera généralement en anglais, car les pirates n’ont pas pris la peine de traduire.

La double authentification contournée par les hackers

« Le principal intérêt d’un QR code est qu’il permet de contourner les authentifications à multifacteurs », indiquent les analystes de Sekoia. Concrètement, le site malveillant va s’interposer entre l’utilisateur et le service Microsoft. Lorsque l’internaute cherchera à s’identifier pour consulter le document, Microsoft enverra une requête, matérialisée par un jeton de connexion, pour s’authentifier.

La plateforme frauduleuse fait office de relais entre la cible et Microsoft, et va permettre au cybercriminel de récupérer ce jeton, qui ira se connecter sur le compte de la cible. Les identifiants seront dérobés à l’insu de la victime.

Pour les analystes de Sekoia, la campagne cible d’abord des entreprises du secteur de la finance. L’objectif serait de la fraude, des ventes d’identifiants, de documents ou de l’escroquerie pour s’enrichir.

« Les entreprises sont de plus en plus armées pour bloquer le phishing ordinaire. Les cybercriminels passent désormais par de nouveau procédés pour contourner les méthodes d’authentifications à multifacteurs. On rencontre des plateformes de kit de phishing aujourd’hui très populaires qui fournissent tous les pièges en mains aux cybercriminels » expliquent les experts en cyber à Numerama.

Les recommandations restent les mêmes : vérifiez l’URL du site que vous consultez, ne cliquez pas en cas de doute et prenez le temps de contacter votre collègue si son message sort de l’ordinaire.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !