Les hackers peaufinent leurs techniques. Plutôt que d’envoyer une salve de mails qui finira dans les spams d’une boite de messagerie, les malfaiteurs préfèrent usurper l’identité d’une personne de confiance dans l’entreprise, pour atteindre la cible initiale. Vade, une entreprise française de cybersécurité, a repéré ce procédé à plusieurs reprises – les experts font même état « d’une tendance » – et ont partagé à Numerama deux cas précis d’attaque où les pirates sont parvenus à hacker l’adresse mail des RH ou du service finance pour ensuite piéger un autre employé.

Dans les deux exemples, les malfaiteurs ont uniquement cherché à récupérer des informations sur une personne précisément. On parle de spear-phishing pour décrire des attaques sophistiquées destinées à toucher une unique cible. La victime est soit la détentrice de précieuses informations, soit la personne responsable d’un transfert d’argent dans l’entreprise. Les criminels peaufinent leur opération en amont en recueillant des informations sur les employés de chaque service, afin de s’assurer un meilleur taux de réussite.

« Consultez votre ajustement salarial »

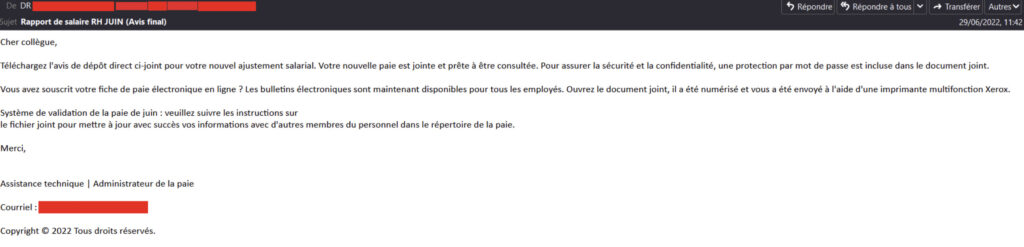

Dans le premier cas, les hackers ont d’abord piégé le service RH d’une organisation gouvernementale. Une fois les identifiants en main, ils ont repris une forme de mail classique pour informer la cible d’une modification sur sa fiche de paie « Téléchargez l’avis de dépôt direct ci-joint pour votre nouvel ajustement salarial. Votre nouvelle paie est jointe et prête à être consultée », peut-on lire.

Dans le courriel envoyé le 29 juin dernier, les malfaiteurs précisent que l’employé doit d’abord se connecter à un service en ligne pour consulter les documents. Une procédure habituelle dans de nombreuses organisations et société désormais. Évidemment, cette pièce jointe est un leurre qui relaye les identifiants aux hackers.

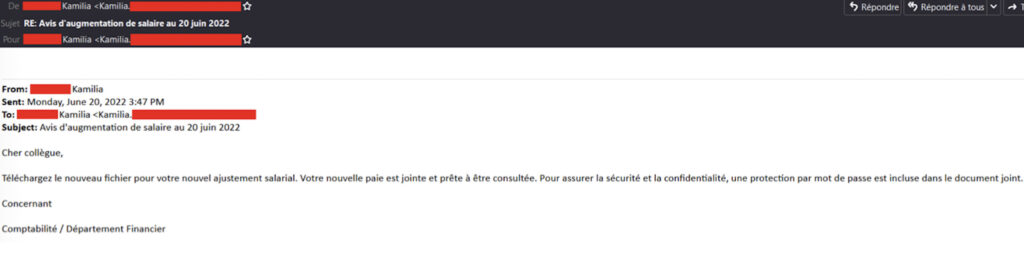

L’autre exemple d’attaques repérées concerne une entreprise dans le secteur de la santé. Là encore, les hackers ont dérobé l’adresse mail de la comptabilité, un service essentiel avec lequel les employés échangent régulièrement. Le procédé est identique puisque les pirates prétextent « une augmentation salaire » en objet et demandent un mot de passe à la victime pour accéder à la pièce jointe.

Il n’est jamais superflu de se méfier

Doit-on douter de tous les services RH, dorénavant ? Pas forcément, mais il est toujours bon d’être prudent. Lorsque le mail contient une pièce jointe notamment, cela ne coûte rien d’envoyer un message privé au responsable concerné pour confirmer qu’il en est bien à l’origine.

Une double authentification est déjà un premier gage de sécurité. « L’installation d’une connexion à double authentification peut signaler une connexion frauduleuse. Récupérer les identifiants ne sera pas nécessaire pour les malfaiteurs », nous explique Romain Basset, Directeur des Services Clients de Vade. « L’organisation ou l’entreprise peut ensuite installer des protections cyber, basées sur l’I.A. Ces dernières vont détecter des anomalies dans les corps des mails ou dans le code d’une pièce jointe, par exemple, en la comparant avec une base de données. Dernièrement, nous avons retrouvé des encodages de logiciel malveillant en provenance des pays d’Europe de l’Est. On pouvait déceler des caractères cyrilliques dans les détails de pièces jointes », ajoute-t-il.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !