Au cœur d’un projet de malware se trouve toujours un Command and Control, connu sous l’acronyme C&C. C’est, grossièrement, l’île du pirate sur laquelle se trouve le butin mais qui, pour la survie du malware et de ses créateurs, doit rester secret sous peine d’interrompre l’ensemble du processus.

Dans ce C&C, on va trouver les données volées par le malware qui sont téléversées sur un serveur avant d’être récupérées par les pirates. Il s’agit donc d’un chaînon essentiel qui lie le hacker à sa victime. En général, pour déminer un malware, les experts en cyber-sécurité s’en prennent souvent à ce C&C sans lequel le logiciel malveillant est coupé de son créateur.

Le profil de Britney Spears : un rendez-vous des pirates

De fait, cacher cette adresse sauvage sur le web est devenu une priorité pour les groupes de hackers les plus professionnels, comme le montre l’exemple du jour avec Turla.

À la frontière entre l’espionnage et le groupe traditionnel, Turla est un collectif qui semble évoluer autour des services secrets russes et s’illustre à la fois par des moyens étonnants et une force de frappe remarquable. Dans Ars Technica, on apprend que ces Russes ont comme fait d’arme récent la prouesse d’avoir détourné des satellites pour, par exemple, cacher leur fameux C&C.

Néanmoins, c’est loin de l’orbite que nous retrouvons les hackers. Puisqu’une étude datant de cette semaine montre que les Russes ont d’autres ressources que les satellites pour couvrir leurs traces. Selon l’analyse d’Eset rapportée par We Live Security, c’est au travers de commentaires sur la plateforme Instagram que les hackers se livrent, de manière codée, l’emplacement du C&C, leur île au trésor.

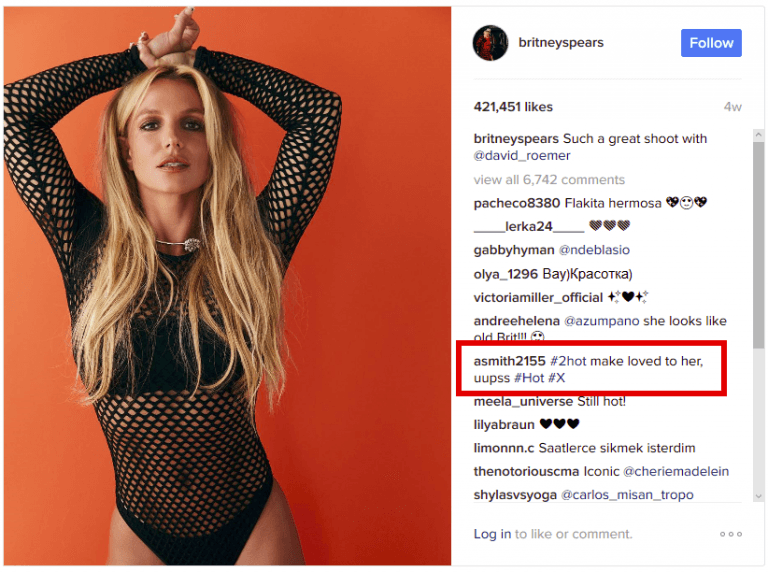

Pour être tout à fait précis, il s’agit de commentaires sur les photos de Britney Spears, ce qui s’avère aussi drôle que malin. Selon les experts mentionnés plus haut, les hackers ont développé une extension pour le navigateur Firefox qui analyse l’intégralité des commentaires des photos de la star pour y trouver des occurrences conformes au hash 183. Et ces commentaires, bien que visiblement anodins pris au milieu de milliers d’autres déposés par des fans, comportent en réalité un code sibyllin qui grâce à un mélange d’expressions régulières et de signaux discrets mènent ensuite à un lien raccourci, qui lui, mène au C&C.

Ainsi, avec une simple extension le groupe peut, à tout endroit du monde, accéder à la dernière adresse en date de leur butin. Ce qui vaut pour eux, mais également pour le malware qui suit également les instructions déposées sur Instagram.

Afin d’étayer son propos, l’Eset s’est servi de la photo ci-dessus sur laquelle on retrouve un commentaire tout à fait banal bien que délirant : « #2Hot make loved to her, uupss #Hot #X »

Une fois passé à la moulinette de l’extension et de sa regex, le commentaire de asmith2155 prend bien plus de sens puisqu’il devient le lien suivant : http://bit.ly/2kdhuHX.

Lien qui lui-même en cache un autre : static.travelclothes.org/dolR_1ert.php — ancien domaine de Turla déjà découvert par le passé et relié au groupe.

L’avantage pour Turla est assez évident, la plateforme sociale permet aux hackers de rester liés à tout moment avec leurs victimes tout en changeant suffisamment de fois d’adresses pour tenir à l’écart autorités et experts en cyber-sécurité. Par ailleurs, la technique étant aussi simple qu’efficace, elle risque — bien que découverte chez Britney — d’être répliquée ailleurs avec la même facilité.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !