Censées empêcher la copie illicite d'un jeu vidéo, les mesures techniques de protection (DRM) sont largement répandues dans le secteur vidéoludique. Les principaux studios en sont particulièrement friands, même si des bidouilleurs parviennent toujours à les casser. Des entreprises comme Blizzard ou Ubisoft se sont alors tournées vers une autre solution : l'obligation d'être connecté pour jouer.

Censées empêcher la copie illicite d'un jeu vidéo, les mesures techniques de protection (DRM) sont largement répandues dans le secteur vidéoludique. Les principaux studios en sont particulièrement friands, même si des bidouilleurs parviennent toujours à les casser. Des entreprises comme Blizzard ou Ubisoft se sont alors tournées vers une autre solution : l'obligation d'être connecté pour jouer.

Cet attrait pour les DRM ne se retrouve pas chez les clients. Beaucoup voient ces verrous numériques comme une contrainte. Et certains les verront désormais comme une menace. L'ingénieur Tavis Ormandy, chargé de la sécurité chez Google, a annoncé sur Seclists une vulnérabilité touchant Uplay, une plate-forme de jeu mise au point par l'éditeur français de jeux vidéo Ubisoft.

Lors du démarrage du lanceur, il a remarqué la tentative d'installation d'un module complémentaire sur son navigateur web. "J’ai noté que la procédure d’installation crée un plug-in associé au lanceur Uplay, permettant à des sites web" d'avoir accès à la machine, écrit-il. Et pour le démontrer, il a écrit un court programme permettant de lancer la calculatrice sous Windows lorsque Uplay est actif et que le navigateur va sur une page spéciale.

On devine alors aisément tout le potentiel de cette faille. Ici, l'ingénieur n'a fait que lancer un programme basique à titre d'information. Mais une personne mal intentionnée aurait pu très bien rédiger un code plus complexe, avec des instructions très précises pour prendre le contrôle de la machine de l'utilisateur ou pour lui nuire d'une façon ou d'une autre.

De nombreux titres sont concernés par cette porte dérobée, comme le remarque un contributeur de Hacker News : les jeux des franchises Assassin's Creed et Tom Clancy, mais aussi R.U.S.E., Driver : San Francisco, Call of Juarez : The Cartel, Heroes of Might and Magic VI et neuf autres titres du studio. Apparue ce week-end, l'affaire a finalement poussé Ubisoft à réagir à mesure que celle-ci prenait de l'ampleur.

Ubisoft a informé lundi ses clients qu'une mise à jour du lanceur Uplay a été déployée afin de corriger la faille. La mise à jour, estampillée 2.0.4, est accompagnée d'un petit guide expliquant la nature du problème, la portée de la correction et la manière d'installer le correctif. Cette rustine doit permettre de résoudre la faille, quel que soit le navigateur utilisé (Internet Explorer, Firefox, Chrome, Opera…).

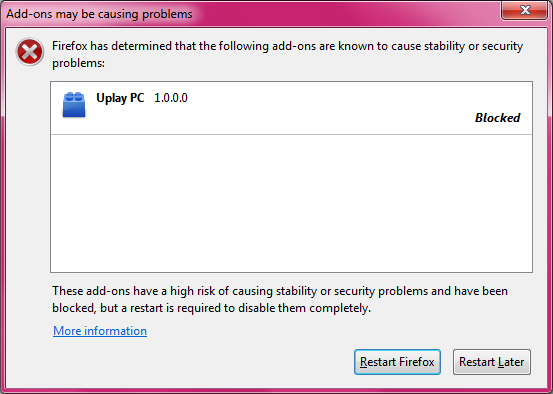

De son côté, la fondation Mozilla a bloqué l'add-on dédié à Firefox. Plusieurs internautes avaient en effet signalé ces deux derniers jours le risque posé par ce module complémentaire. Avec la sortie du patch, le plug-in devrait de nouveau être disponible, très certainement accompagné lui aussi d'une mise à jour pour qu'une telle prise à distance de l'ordinateur ne puisse pas se produire.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !