Mise à jour : Plusieurs lecteurs nous préviennent que Facebook dispose de la même fonctionnalité. Merci à eux

—

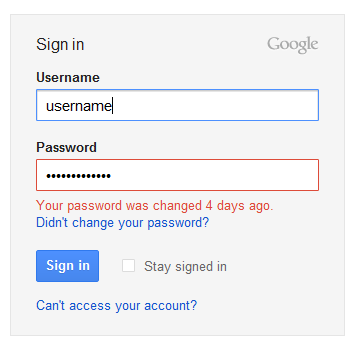

C’est à notre connaissance une première, qui pourrait inspirer d’autres services en ligne. Le blog Google Operating System rapporte que la firme de Mountain View mémorise les anciens mots de passe utilisés par ses utilisateurs, sous forme de hash (qui ne permet pas de lire en clair le mot de passe mais simplement de vérifier par une signature unique s’il correspond bien à celui saisi). Cette sauvegarde lui permet de prévenir l’utilisateur lorsqu’il tente de se logger en utilisant un ancien mot de passe, soit parce qu’il a oublié qu’il en avait changé, soit parce que son compte a été piraté et qu’un intrus a modifié le mot de passe à sa place.

C’est à notre connaissance une première, qui pourrait inspirer d’autres services en ligne. Le blog Google Operating System rapporte que la firme de Mountain View mémorise les anciens mots de passe utilisés par ses utilisateurs, sous forme de hash (qui ne permet pas de lire en clair le mot de passe mais simplement de vérifier par une signature unique s’il correspond bien à celui saisi). Cette sauvegarde lui permet de prévenir l’utilisateur lorsqu’il tente de se logger en utilisant un ancien mot de passe, soit parce qu’il a oublié qu’il en avait changé, soit parce que son compte a été piraté et qu’un intrus a modifié le mot de passe à sa place.

Le cas échéant, Google renvoie l’internaute vers cette page d’explication. « Il semble que vous ayez tenté de vous connecter avec un ancien mot de passe. Si vous avez changé de mot de passe, il vous suffit de vous connecter avec votre nouveau mot de passe« , indique Google, qui explique ensuite la marche à suivre dans le cas où l’utilisateur ignore le nouveau sésame. « Dans certains cas, votre ancien e-mail ou numéro de téléphone de récupération de mot de passe sont disponibles sur la page d’assistance relative aux mots de passe pour vous permettre de réinitialiser votre mot de passe. Si ce n’est pas le cas, vous aurez la possibilité de remplir notre formulaire de récupération de compte afin de valider votre identité et de rétablir l’accès à votre compte« , précise-t-il.

Cette modification pourrait soulever un problème d’interprétation juridique. Depuis le décret LCEN du 25 février 2011, les services en ligne ont en effet l’obligation de conserver « le mot de passe ainsi que les données permettant de le vérifier ou de le modifier, dans leur dernière version mise à jour« , dans le cas où la police le demanderait dans le cadre d’une enquête judiciaire. Google n’a donc pas l’obligation de conserver tous les mots de passe historiques de l’utilisateur. Mais dès lors qu’il le fait, a-t-il l’obligation de les transmettre sur requête ? Une telle transmission pourrait faciliter le travail des enquêteurs lorsqu’ils cherchent à croiser les hashs des mots de passe sur différents services en ligne, pour simplifier la recherche de suspects.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !