Ce mardi 24 octobre, les mauvais souvenirs du ransomware Petya apparu en juin 2017 ont forcément ressurgi en Ukraine, alors que le pays était de nouveau frappé par une cyberattaque d’ampleur — au même titre que la Russie.

L’aéroport d’Odessa, dans le sud de l’Ukraine, a été touché ainsi que les serveurs et les ordinateurs du métro de Kiev, selon la société russe de cybersécurité Group-Ib. Mais d’autres pays ont également été touchés, comme le rapporte l’éditeur d’antivirus Kaspersky : « La plupart des cibles sont situées en Russie. Des attaques moins nombreuses mais semblables ont également été répertoriées dans d’autres pays, […] dont la Turquie et l’Allemagne. Au total, il y a près de 200 cibles. »

Le virus a notamment été diffusé via plusieurs médias très consultés en Russie, dont Fontanka.ru, le principal site d’information de Saint-Pétersbourg. Une fenêtre y invitait l’internaute à mettre à jour sa version de Flash Player. Les utilisateurs piégés par cette fausse annonce qui ont téléchargé puis installé le fichier .exe en question l’ont vu chiffrer le contenu de leur ordinateur.

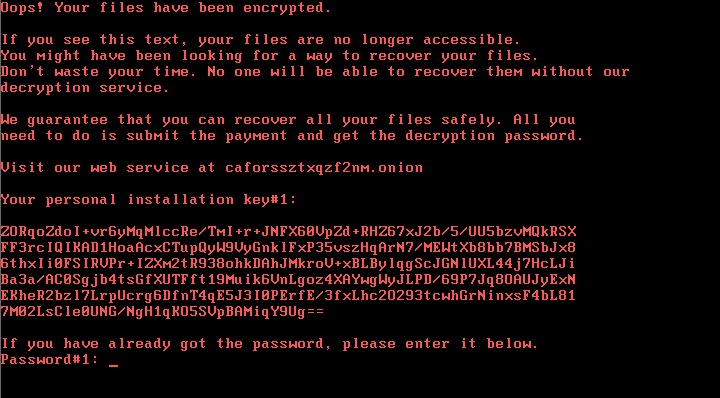

Alors que l’infection se répand sur le reste du réseau connecté au poste, un message leur réclame 0,05 bitcoins (environ 240 euros) pour déchiffrer le contenu — sous peine de voir la rançon augmenter au terme du décompte qui s’affiche sur la page de paiement.

Une version modifiée de NotPetya ?

Les ressemblances avec le ransomware Petya (aussi connu sous le nom de NotPetya) ne se limitent pas à la méthode employée : selon Group-IB, Bad Rabbit en est une version alternative.

« Au cours de notre analyse, nous avons pu constater que Bad Rabbit est une version modifiée de NotPetya, avec quelques changements sur l’algorithme de chiffrement mais des parties [littéralement identiques] à NotPetya » explique ainsi la firme de cybersécurité. De son côté, Kaspersky Labs se montre plus prudent et affirme à l’AFP ne pas pouvoir établir de lien, à ce stade, entre NotPetya et Bad Rabbit.

Selon les services de sécurité ukrainiens (SBU), le ransomware aurait cessé de se propager dans le pays mardi en fin de soirée. Si l’identité des attaquants reste inconnue, ils sont visiblement amateurs de Game of Thrones : le code de Bad Rabbit comporte en effet plusieurs références à la série culte de HBO. On y trouve notamment les noms des dragons de Daenerys : Drogon, Rhaegal et Viserion.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !